Wazuh – это механизм обнаружения, просмотра и сравнения соответствия безопасности с открытым исходным кодом.

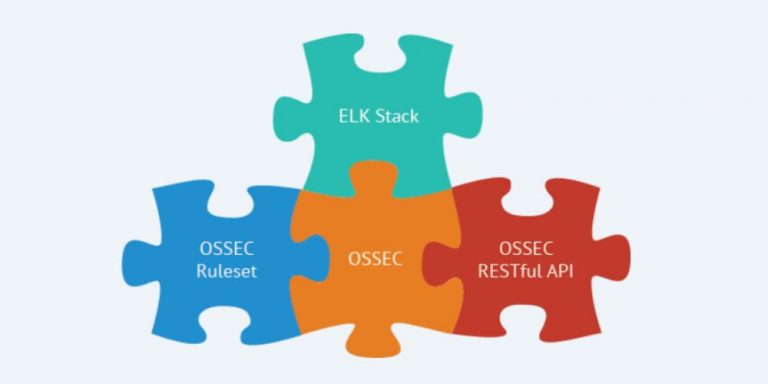

Он был создан как форк OSSEC HIDS, позже был интегрирован с Elastic Stack и OpenSCAP, которые превратились в более комплексное решение.

Wazuh помогает вам получить более глубокую видимость безопасности в вашей инфраструктуре, отслеживая хосты на операционной системе и уровне приложений.

Это решение, основанное на легких мультиплатформенных агентах, предоставляет следующие возможности:

Управление журналом и анализ:

агенты Wazuh считывают журналы операционной системы и приложений и надежно передают их центральному менеджеру для анализа и хранения на основе правил.

Мониторинг целостности файлов: Wazuh контролирует файловую систему, идентифицируя изменения в содержимом, разрешениях, правах собственности и атрибутах файлов, которые вам нужно следить.

Обнаружение вторжений и аномалий: агенты сканируют систему, ищущую вредоносное ПО, руткиты или подозрительные аномалии. Они могут обнаруживать скрытые файлы, скрытые процессы или незарегистрированные сетевые прослушиватели, а также несоответствия в ответах системного вызова.

Мониторинг политики и соответствия: Wazuh контролирует файлы конфигурации, чтобы убедиться, что они соответствуют вашим политикам безопасности, стандартам или руководствам по упрощению. Агенты выполняют периодическое сканирование, чтобы обнаруживать приложения, которые, как известно, уязвимы, не подвержены ошибкам или ненадежны.

Используемое программное обеспечение и библиотеки

- Модифицированная версия Zlib и небольшая часть OpenSSL (библиотеки SHA1 и Blowfish).

- OpenSSL Project для использования в OpenSSL Toolkit (http://www.openssl.org/).

- Криптографическое программное обеспечение, написанное Эриком Яном (eay@cryptsoft.com).

- Программное обеспечение, разработанное проектом Zlib (Jean-loup Gailly и Mark Adler).

- Программное обеспечение, разработанное проектом cJSON (Dave Gamble).

- Node.js (Ryan Dahl).

- Пакеты NPM Body Parser, Express, HTTP-Auth и Moment.

OSSEC HIDS

OSSEC HIDS – это система обнаружения вторжений на основе хоста (HIDS), используемая как для обнаружения безопасности, видимости, так и для контроля соблюдения. Он основан на многоплатформенном агенте, который пересылает системные данные (например, сообщения журналов, хэши файлов и обнаруженные аномалии) центральному менеджеру, где он далее анализируется и обрабатывается, что приводит к предупреждениям о безопасности. Агенты передают данные событий центральному менеджеру через безопасный и аутентифицированный канал.

Кроме того, OSSEC HIDS предоставляет централизованный сервер syslog и систему мониторинга без агента, обеспечивая понимание безопасности событий и изменений на устройствах без агента, таких как брандмауэры, коммутаторы, маршрутизаторы, точки доступа, сетевые устройства и т. д.

OpenSCAP

OpenSCAP – это OVAL (открытый язык оценки уязвимостей) и интерпретатор XCCDF (расширительный листинг контрольных списков конфигурации), используемый для проверки системных конфигураций и обнаружения уязвимых приложений.

Это хорошо известный инструмент, предназначенный для проверки соответствия безопасности и упрочнения систем с использованием стандартных базовых уровней безопасности для корпоративных сред.

Elastic Stack

Elastic Stack – это программный пакет (Filebeat, Logstash, Elasticsearch, Kibana), используемый для сбора, анализа, индексирования, хранения, поиска и представления данных журнала. Он предоставляет веб-интерфейс, полезный для получения высокоуровневого представления событий в панели мониторинга, а также для реализации расширенной аналитики и интеллектуального анализа данных в глубину вашего хранилища данных событий.

Установка Wazuh включает в себя два центральных компонента: сервер Wazuh и Elastic Stack. Кроме того, агенты Wazuh должны быть развернуты на контролируемые хосты в вашей среде:

Сервер Wazuh: запускает менеджер Wazuh, API и Filebeat (необходим только в распределенной архитектуре). Собирает и анализирует данные из развернутых агентов.

Elastic Stack: запускает механизм Elasticsearch, сервер Logstash и Kibana (включая приложение Wazuh). Он считывает, анализирует, индексирует и сохраняет данные оповещения, созданные сервером Wazuh.

Агент Wazuh: работает на контролируемом узле, собирает системный журнал и данные конфигурации, а также обнаруживает вторжения и аномалии. Он ведет переговоры с сервером Wazuh, на который он пересылает собранные данные для дальнейшего анализа.

Распределенные архитектуры запускают сервер Wazuh и кластер Elastic Stack (один или несколько серверов) на разных хостах. С другой стороны, архитектуры с одним хостом имеют сервер Wazuh и Elastic Stack, установленные в одной и той же системе.