bruteforce

В процессе тестирования на проникновение мы должны научиться проводить атаки методом перебора. Но успех атаки перебором зависит от нашего списка паролей.

Пока вы читаете эту статью, совершаются тысячи, если не сотни тысяч кибератак. Некоторые из них более изощренные, чем другие: от троянов, попыток фишинга

Давайте узнаем об инструменте Medusa, который предназначен для быстрого, параллельного и модульного перебора логинов. Цель инструмента –

Как создать словарь из содержимого сайта Мы уже писали о создании словарей паролей в статьях 📖 Территориально-лингвистические особенности создания словаря

Все мы знаем, что взлом паролей очень важен в сфере кибербезопасности. При взломе пароля мы либо используем атаку по словарю, либо перебор.

Как получить пароль от учетной записи локального администратора? Ранее мы писали о том как получить админский пароль в домене Active Directory.

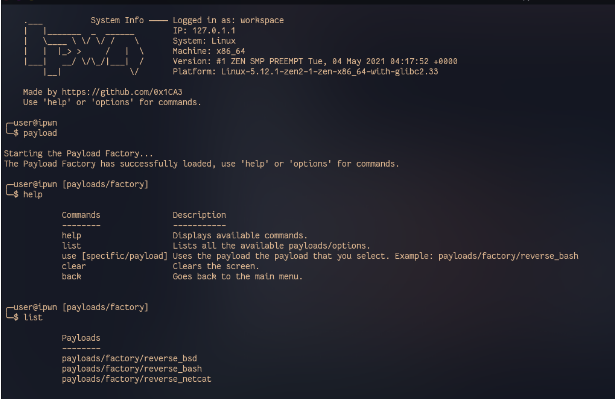

iPwn Фреймворк, предназначенный для эксплуатации устройств iOS. iPwn – это фреймворк, предназначенный для использования и получения доступа к устройствам iOS.

Нам обязательно необходимо конкретное доказательство того, что наш онлайн-бизнес устойчив к различным видам кибератак, особенно к атакам методом брута.

Настраиваемый вордлист и генератор паролей. Использование cook -start admin,root -sep _,- -end secret,critical start:sep:end cook admin,root:_,-:secret,critical

Недавно я писал статью о том, как обнаружить и остановить DoS-атаку на Linux. 🐧 Как быстро проверить, не подвергается ли ваш Linux-сервер DoS-атаке с одного