BetterBackdoor

Бэкдор – это инструмент, используемый для получения удаленного доступа к машине.

Как правило, служебные программы бэкдора, такие как NetCat, имеют 2 основные функции: направлять удаленный ввод в cmd или bash и выводить ответ.

Это полезно, но оно также ограничено.

BetterBackdoor преодолевает эти ограничения, включая возможность вводить нажатия клавиш, получать снимки экрана, передавать файлы и выполнять множество других задач.

Особенности

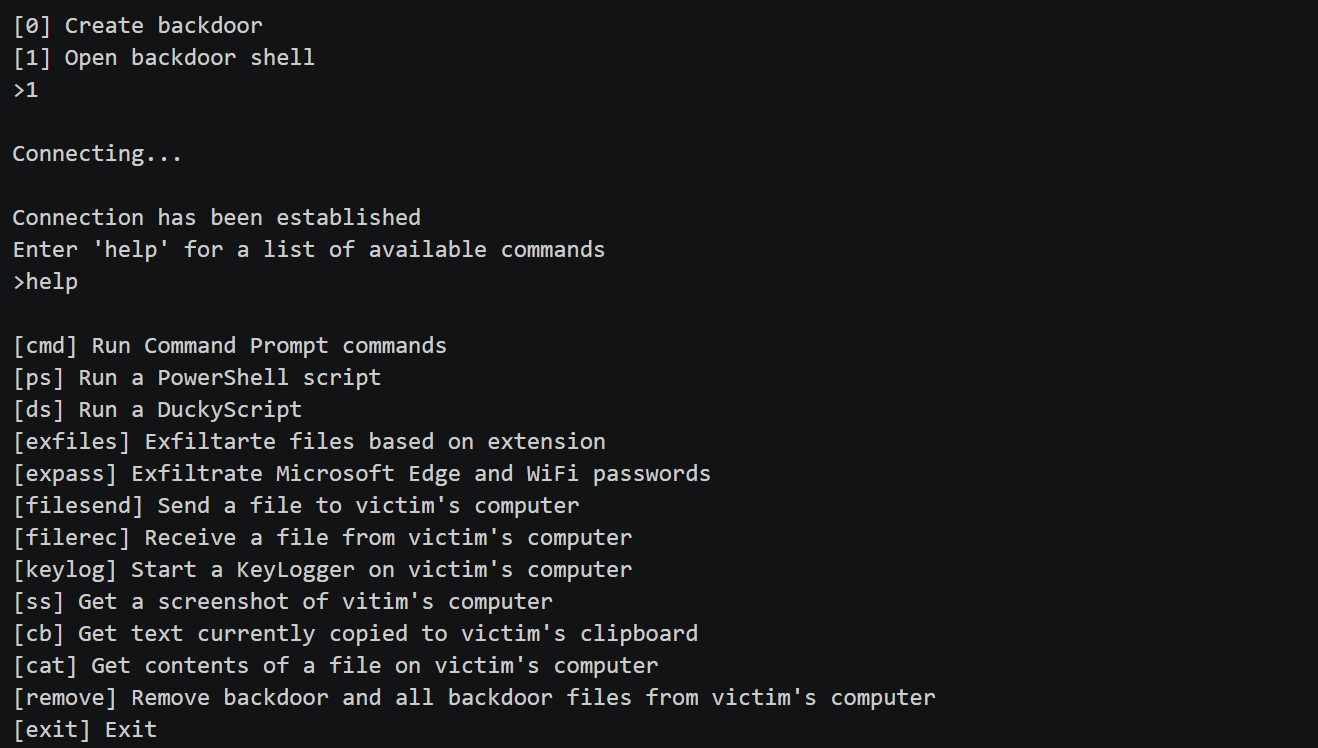

BetterBackdoor может создавать и контролировать бэкдор.

Этот созданный бэкдор может:

- Выполнить команды командной строки

- Запускать скрипты PowerShell

- Запустите DuckyScripts, чтобы вводить нажатия клавиш

- Exfiltrate файлы на основе расширения

- Exfiltrate Microsoft Edge и WiFi пароли

- Отправлять и получать файлы на компьютер жертвы

- Запустить KeyLogger

- Получить скриншот компьютера жертвы

- Получить текст, скопированный в буфер обмена жертвы

- Получить содержимое файла жертвы (cat)

- Создайте «run.jar», файл jar бэкдора, и скопируйте его в каталог «backdoor».

- Добавьте текстовый файл, содержащий IPv4-адрес сервера, к «run.jar».

- При желании скопируйте Java Runtime Environment в «backdoor» и создайте пакетный файл «run.bat» для запуска бэкдора в упакованной Java Runtime Environment.tterBackdoor:

Чтобы запустить бэкдор на компьютере жертвы, перенесите все файлы из каталога «backdoor» на компьютер жертвы.

Если JRE упакован с бэкдором, выполните run.bat, иначе запустите run.jar.

Это запустит бэкдор на компьютере жертвы.

После запуска для управления бэкдором вы должны вернуться к BetterBackdoor и запустить опцию 1 при запуске, подключившись к той же сети Wi-Fi, что и компьютер жертвы.

¯\_(ツ)_/¯

Примечание: Информация для исследования, обучения или проведения аудита. Применение в корыстных целях карается законодательством РФ.