В продолжении статьи Сетевые системы обнаружения вторжений NIDS, HIDS. Виды, различия, плюсы и минусы

давайте рассмотрим некоторые хост IDS.

NIDS настолько популярны, и их так много, что найти лучший для ваших нужд может быть непросто.

Чтобы помочь вам, мы собрали этот список некоторых из лучших сетевых систем обнаружения вторжений.

1. Snort

Snort, безусловно, является самым известным NIDS с открытым исходным кодом.

Но Snort – это больше, чем инструмент для обнаружения вторжений.

Это также анализатор и регистратор пакетов, а также он имеет несколько других функций.

На данный момент мы сконцентрируемся на функциях обнаружения вторжения, поскольку это тема этой статьи.

Настройка продукта напоминает настройку брандмауэра.

Он настраивается с использованием правил.

Вы можете скачать базовые правила с веб-сайта Snort и использовать их как есть или настроить их в соответствии с вашими потребностями.

Вы также можете подписаться на правила Snort, чтобы автоматически получать все последние правила по мере их развития или при обнаружении новых угроз.

Узнать большое о HIDS Snort

- Snort 2.9.7 Формирование правил

- Snort NFQ / Afpacket modes

- Как установить и использовать Snort в Ubuntu

- Snorter — простая установка Snort

Сортировка Snort очень тщательная, и даже ее базовые правила могут обнаруживать самые разные события, такие как скрытые порты, атаки переполнения буфера, CGI-атаки, проверки SMB и определение ОС.

Практически нет предела тому, что вы можете проанализировать с помощью этого инструмента, и то, что он обнаруживает, зависит исключительно от устанавливаемого вами набора правил.

Что касается методов обнаружения, некоторые из основных правил Snort основаны на сигнатурах, а другие – на основе аномалий.

Поэтому Snort может дать вам лучшее из обоих миров.

2. Suricata

Suricata – это не только система обнаружения вторжений.

Она также имеет некоторые функции предотвращения вторжений.

Фактически, она рекламируется как полноценная экосистема мониторинга сетевой безопасности.

Одним из лучших преимуществ инструмента является то, что она работает вплоть до уровня приложений.

Это делает ее гибридной сетевой и хост-системой, которая позволяет инструменту обнаруживать угрозы, которые, вероятно, останутся незамеченными другими инструментами.

Узнать больше о IDS Suricata

- IDS/IPS дистрибутив на основе Suricata : SELKS

- Suricata IDS с ELK и веб-интерфейсом на Ubuntu 18.04 LTS

- Веб-приложение Scirius — для управления правилами Suricata

- Как установить и установить IDS Suricata на Ubuntu Linux 16.04

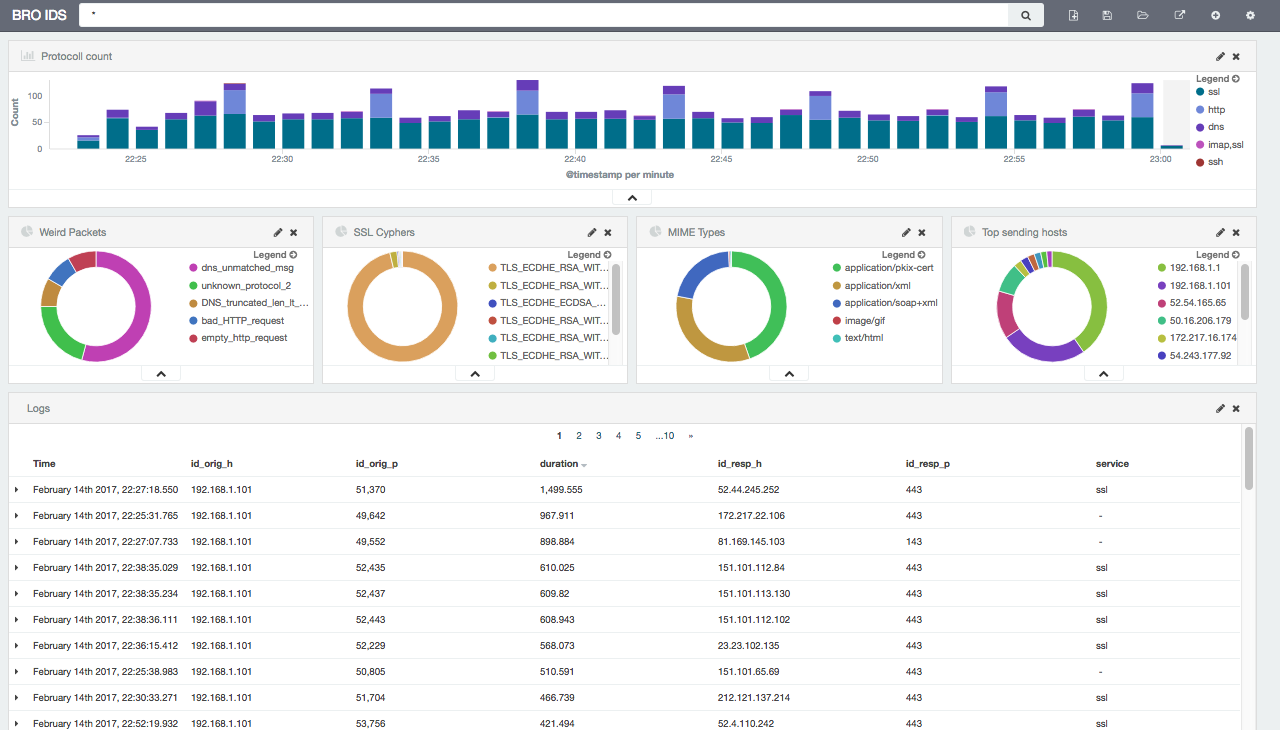

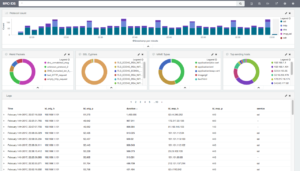

4. Bro Network Security Monitor

Bro Network Security Monitor, еще одна бесплатная система обнаружения вторжений в сети.

Инструмент работает в два этапа: регистрация трафика и анализ трафика.

Как и Suricata, Bro Network Security Monitor работает на нескольких уровнях на уровне приложений.

Это позволяет лучше обнаруживать попытки разделенного вторжения.

Модуль анализа Bro Network Security Monitor состоит из двух элементов.

Первый элемент называется event engine, и он отслеживает инициирующие события, такие как сетевые TCP-соединения или HTTP-запросы.

События затем анализируются с помощью policy scripts, второго элемента, который решает, следует ли инициировать алерт и / или запустить какое-либо действие.

Возможность запуска действия по инциденту придает Bro Network Security Monitor некоторую IPS-подобную функциональность.

Bro позволит вам отслеживать активность HTTP, DNS и FTP, а также отслеживать трафик SNMP.

Это хорошо, потому что SNMP часто используется для мониторинга сети, но не является безопасным протоколом.

А так как он также может быть использован для изменения конфигурации, он может быть использован злоумышленниками.

Инструмент также позволит вам наблюдать за изменениями конфигурации устройства и SNMP Traps.

Его можно установить в Unix, Linux и OS X, но он недоступен для Windows, что, возможно, является его основным недостатком.

Как установить Bro security suite IDS на сервере Ubuntu

Как установить Bro на Ubuntu 16.04 Часть 1

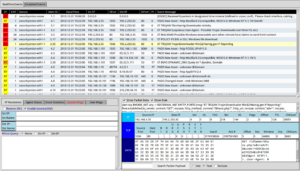

4. Security Onion

Трудно определить, что такое Security Onion.

Это не просто система обнаружения или предотвращения вторжений.

На самом деле это целый дистрибутив Linux с акцентом на обнаружение вторжений, мониторинг безопасности предприятия и управление журналами.

Таким образом, он может сэкономить администраторам много времени.

Он включает в себя множество инструментов, некоторые из которых мы только что рассмотрели.

Security Onion включает Elasticsearch, Logstash, Kibana, Snort, Suricata, Bro, OSSEC, Sguil, Squert, NetworkMiner и многие другие.

Чтобы упростить настройку, в дистрибутив входит простой в использовании мастер настройки, позволяющий защитить вашу организацию за считанные минуты.

Если бы нам пришлось описывать Security Onion в одном предложении, мы бы сказали, что это швейцарский армейский нож ИТ-безопасности предприятия.

Одна из самых интересных вещей в этом инструменте заключается в том, что вы получаете все за одну простую установку.

Для обнаружения вторжений этот инструмент предоставляет как средства обнаружения вторжений хоста, так и сети.

Пакет также объединяет инструменты, основанные на сигнатурном подходе, и инструменты, основанные на аномалиях.

Кроме того, вы найдете комбинацию CLI инструментов и инструментов с графическим интерфейсом.

Там действительно отличное сочетание инструментов безопасности.

Есть один главный недостаток.

С таким количеством включенных инструментов их настройка может оказаться сложной задачей.

Однако вам не нужно использовать и настраивать все инструменты.

Вы можете выбирать только те, которые вам нужны.

Даже если вы используете только несколько включенных инструментов, это, вероятно, будет более быстрым вариантом, чем установка их по отдельности.

Как установить Security Onion 14.04

10 лучших известных средств судебной экспертизы, работающих на Linux