Обнаружение атак беспроводной сети, выполняемых модулем KARMA

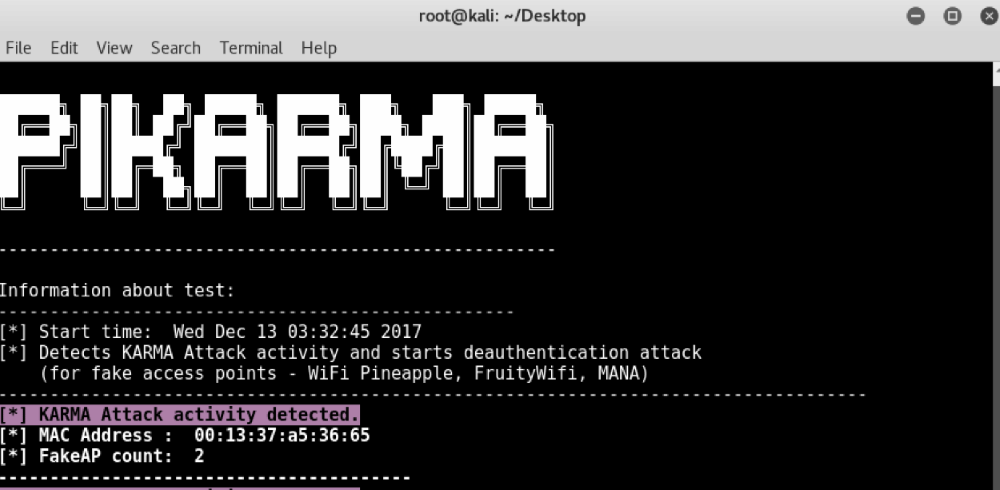

Он обнаруживает атаки беспроводной сети, выполняемые модулем KARMA (поддельный AP).

Запускает атаку деаутентификации (для поддельных точек доступа).

Принцип работы PiKarma

Собирает все пакеты из беспроводной сети. (Реакция зонда)

Анализирует все пакеты в реальном времени.

Если PiKarma находит более одного SSID из уникального адреса mac в Probe Response.

Записывает активность с некоторой дополнительной информацией в пределах определенного шаблона и отправляет пакеты деаутентификации.

Как работает атака KARMA?

- FruityWifi

- WiFi Pineapple

- Mana

Использование

Требования

Оборудование: TP LINK TL-WN722N или карта Dark RangeMax wifi

Модули: scapy, time, termcolor, argparse, netifaces, logging

Kali Linux:

Скачать PiKarma:

# git clone https://github.com/WiPi-Hunter/PiKarma.git

Установите библиотеки Python:

# pip install termcolor

Готово!

Запустите программу с помощью следующей команды:

Режим монитора:

# airmon-ng start interface(wlan0,wlan1) (Monitor mode)

или

# ifconfig wlan0 down # iwconfig wlan0 mode Monitor # ifconfig wlan0 up

Запуск

# cd PiKarma # python PiKarma.py -h