Tiger – это бесплатная коллекция скриптов оболочки с открытым исходным кодом для аудита безопасности и обнаружения вторжений на хосте для Unix-подобных систем, таких как Linux.

Это средство проверки безопасности, написанное полностью на языке shell и использующее различные инструменты POSIX в бэкэнде.

Основная цель – проверить конфигурацию и состояние системы.

Он очень расширяем, нежели другие инструменты безопасности, и имеет хороший файл конфигурации.

Он сканирует файлы конфигурации системы, файловые системы и файлы конфигурации пользователя на предмет возможных проблем безопасности и сообщает о них.

В этой статье мы покажем, как установить и использовать средство проверки безопасности Tiger, с основными примерами в Linux.

Как установить Tiger Security Tool в Linux

На Debian и его производных, таких как Ubuntu и Linux Mint, вы можете легко установить средство безопасности Tiger из репозиториев по умолчанию, используя менеджер пакетов, как показано на рисунке далее:

$ sudo apt install tiger

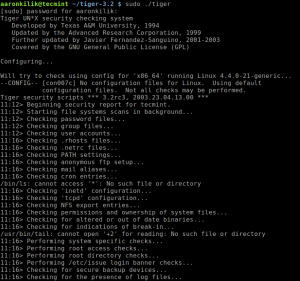

В других дистрибутивах Linux вы можете скачать последний исходный код (текущий стабильный выпуск 3.2.3, на момент написания) и запустить его прямо из терминала как пользователь root или использовать команду sudo для получения привилегий root.

$ wget -c http://download.savannah.gnu.org/releases/tiger/tiger-3.2rc3.tar.gz $ tar -xzf tiger-3.2rc3.tar.gz $ cd tiger-3.2/ $ sudo ./tiger

По умолчанию все проверки включены в файле tigerrc, и вы можете редактировать его с помощью редактора CLI по своему вкусу, чтобы включить только проверки, которые вас интересуют:

Security report is in `log//security.report.tecmint.181229-11:12'.

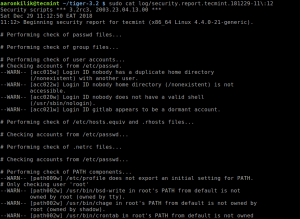

$ sudo cat log/security.report.tecmint.181229-11\:12

Если вам просто нужна дополнительная информация о конкретном сообщении безопасности, выполните команду tigexp (TIGer EXPlain) и укажите msgid в качестве аргумента, где «msgid» – это текст внутри [], связанный с каждым сообщением.

Например, чтобы получить больше информации о следующих сообщениях, где [acc001w] и [path009w] являются msgids:

--WARN-- [acc015w] Login ID nobody has a duplicate home directory (/nonexistent) with another user. --WARN-- [path009w] /etc/profile does not export an initial setting for PATH.

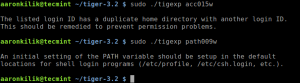

$ sudo ./tigexp acc015w $ sudo ./tigexp path009w

Если вы хотите вставить объяснения (дополнительную информацию о конкретном сообщении, сгенерированном tiger) в отчет, вы можете запустить тигра с флагом -E.

$ sudo ./tiger -E

$ sudo ./tigexp -F log/security.report.tecmint.181229-11\:12

$ sudo ./tigexp -f log/security.report.tecmint.181229-11\:12

$ ./configure $ sudo make install

$ man tiger $ man tigerexp