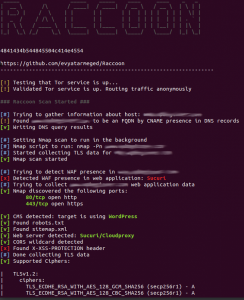

Особенности

- Сведения о DNS

- Визуальное отображение DNS с использованием корзины DNS

- Информация WHOIS

- TLS Поддерживаемые данными шифры, версии TLS, данные сертификата и SAN

- Сканирование портов

- Сканирование служб и скриптов

- Устранение URL-адресов и обнаружение dir / файлов

- Перечисление поддоменов – использует Google dorking, DNS-контейнер, запросы SAN и bruteforce

- Получение данных веб-приложений:

- Обнаружение CMS

- Информация о веб-сервере и X-Powered-By

- robots.txt и извлечение карты сайта

- Проверка файлов cookie

- Извлекает все нечеткие URL-адреса

- Обнаруживает формы HTML

- Получает все адреса электронной почты

- Обнаруживает известные WAF

- Поддержка анонимной маршрутизации через Tor / Proxies

- Использует asyncio для повышения производительности

- Сохраняет вывод в файлы – разделяет цели по папкам и модулям по файлам

Roadmap и TODOs

- Поддержка нескольких хостов (чтение из файла)

- Уклонение от ограничения скорости

- Сканирование уязвимостей OWASP (RFI, RCE, XSS, SQLi и т. д.)

- SearchSploit поиск по результатам

- Поддержка диапазонов IP

- Поддержка обозначений CIDR

- Дополнительные форматы вывода

Описание

Raccon – это инструмент, предназначенный для разведки и сбора информации с упором на простоту.

Он будет делать все: начиная с сбора записей DNS, получения информации WHOIS, получения TLS-данных, обнаружения присутствия WAF и до перераспределения dir-перебоев и подсчета поддоменов.

Каждое сканирование выводится в соответствующий файл.

Поскольку большинство сканирований Raccoon являются независимыми и не зависят от результатов других сканирований, он использует асинхронную систему Python для асинхронного запуска большинства сканирований.

Raccoon поддерживает Tor / proxy для анонимной маршрутизации.

Он использует текстовые списки по умолчанию (для поиска URL-адресов и обнаружения поддоменов) из репозитория SecLists, но в качестве аргументов могут передаваться различные списки.

Установка

pip install raccoon-scanner

Или клонируйте репозиторий GitHub для получения последних функций и изменений:

git clone https://github.com/evyatarmeged/Raccoon.git cd Raccoon python raccoon_src/main.py

Raccoon использует Nmap для сканирования портов, а также использует некоторые другие сценарии и функции Nmap.

Это необходимо, чтобы вы установили его перед запуском Raccoon.

OpenSSL также используется для сканирования TLS / SSL и также должен быть установлен.

Использование

Usage: raccoon [OPTIONS] Options: --version Show the version and exit. -t, --target TEXT Target to scan [required] -d, --dns-records TEXT Comma separated DNS records to query. Defaults to: A,MX,NS,CNAME,SOA,TXT --tor-routing Route HTTP traffic through Tor (uses port 9050). Slows total runtime significantly --proxy-list TEXT Path to proxy list file that would be used for routing HTTP traffic. A proxy from the list will be chosen at random for each request. Slows total runtime --proxy TEXT Proxy address to route HTTP traffic through. Slows total runtime -w, --wordlist TEXT Path to wordlist that would be used for URL fuzzing -T, --threads INTEGER Number of threads to use for URL Fuzzing/Subdomain enumeration. Default: 25 --ignored-response-codes TEXT Comma separated list of HTTP status code to ignore for fuzzing. Defaults to: 302,400,401,402,403,404,503,504 --subdomain-list TEXT Path to subdomain list file that would be used for enumeration -S, --scripts Run Nmap scan with -sC flag -s, --services Run Nmap scan with -sV flag -f, --full-scan Run Nmap scan with both -sV and -sC -p, --port TEXT Use this port range for Nmap scan instead of the default --tls-port INTEGER Use this port for TLS queries. Default: 443 --skip-health-check Do not test for target host availability -fr, --follow-redirects Follow redirects when fuzzing. Default: True --no-url-fuzzing Do not fuzz URLs --no-sub-enum Do not bruteforce subdomains -q, --quiet Do not output to stdout -o, --outdir TEXT Directory destination for scan output --help Show this message and exit.