SQli

Что такое 404 Frame? Большинство инструментов для взлома веб-сайта находятся в 404 Frame. Итак, что же представляют собой команды? Вы можете отдавать команды

APKHunt – это мощный инструмент, используемый в пентесте приложений Android. Android app pentest, сокращенно от Android application penetration testing, –

Защита базы данных MySQL имеет решающее значение для защиты конфиденциальных данных и предотвращения несанкционированного доступа. Одним из способов повышения

Это полное руководство по Top 10 OWASP (Open Web Application Security Project ) и способам их устранения: В этой статье мы обсудим эти уязвимости OWASP

Nmap, или network mapper, – это набор инструментов для функционального тестирования и тестирования на проникновение во всей сети, включая сканирование

Тестирование безопасности веб-приложений относится к оценке безопасности веб-приложений компании. В связи с ростом числа всевозможных кибератак разумно

Нет лучшего способа повысить уверенность в своих навыках этичного хакинга, чем испытать их на практике. Этичным хакерам и тестировщикам на проникновения

Сетевая безопасность является неотъемлемой частью каждой организации. В этой статье мы рассмотрим некоторые из основных сетевых уязвимостей, которые необходимо

Тестирование на проникновение – это процесс практической оценки уязвимостей безопасности в приложениях c целяю установить, смогут ли злоумышленники

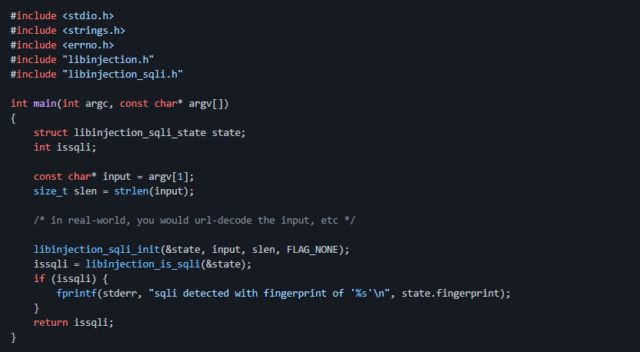

LibInjection – это библиотека C для обнаружения инъекции SQL (SQLi) и межсайтового скриптинга (XSS) посредством лексического анализа реальных атак.