Mimikatz – это инструмент для сбора учетных данных Windows, в основном это инструмент типа “швейцарский нож” сбора учетных данных Windows, который объединяет многие из наиболее полезных задач, которые вы будете выполнять на компьютере с Windows, на котором установлены привилегии SYSTEM.

Он поддерживает как 32-разрядные, так и 64-разрядные Windows и позволяет вам собирать различные типы учетных данных.

Что такое Mimikatz ?

Многие люди называют это пост-эксплуатационным инструментом, потому что вы используете его, чтобы усилить контроль над уже скомпрометированной сетью.

Он выполняет такие методы, как «Передача хэша», «Передача билета», «Переполнение хэша» («Передача ключа AKA»), «Золотой билет», «Kerberos Golden Ticket», «Серебряный билет Kerberos», «Передача кэш» и «Атака на Kerberos Session Ticket» (TGS).

Особенности Mimikatz

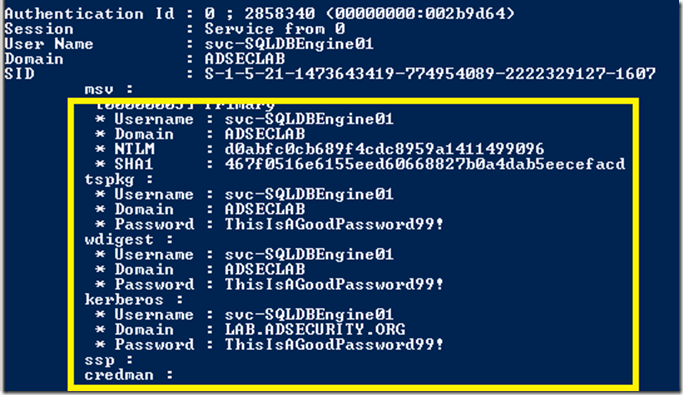

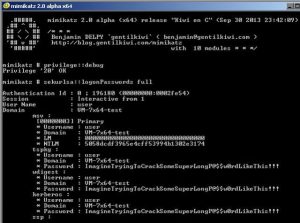

- Дамп учетных данных из базы данных LSASS (база данных Windows Local Security)

- MSV1.0: хэши и ключи (dpapi)

- Пароль Kerberos, ekeys, билеты и PIN-код

- TsPkg (пароль)

- WDigest (пароль с четким текстом)

- LiveSSP (пароль с четким текстом)

- SSP (пароль с четким текстом)

- Создание золотых билетов Kerberos (атака билетов на токен в Kerberos TGT)

- Сгенерировать Kerberos Silver Tickets (атака на билет службы Kerberos TGS)

- Дамп кэшированных учетных данных /Остановить мониторинг событий.

- Обход Microsoft AppLocker / Программные ограничения Polcies

- Патч-сервер терминалов

- Базовый обход GPO

Команды

Основными компонентами команды являются sekurlsa, kerberos, crypto, vault и lsadump.

Sekurlsa взаимодействует с процессом LSASS в памяти для сбора данных учетных данных и обеспечивает расширенные возможности по отношению к керберосу.

Набор команд Mimikatz kerberos позволяет изменять билеты Kerberos и взаимодействует с официальным API Microsoft Kerberos.

Это команда, которая создает Golden Tickets.

Передача билета также возможна с помощью этой команды, поскольку она может вводить билет (ы) Kerberos (TGT или TGS) в текущий сеанс.

Внешние инструменты Kerberos могут использоваться для инъекций сеанса, но они должны следовать формату учетных данных Kerberos (KRB_CRED).

Mimikatz kerberos также позволяет создавать серебряные билеты, которые являются билетами Kerberos (TGT или TGS) с произвольными данными, позволяющими пользователю / группе AD

Crypto позволяет экспортировать сертификаты в систему, которые не отмечены как экспортируемые, поскольку они обходят стандартный экспортный процесс.

Vault позволяет выгружать данные из хранилища Windows.

Lsadump позволяет сбрасывать данные учетных данных из базы данных диспетчера учетных записей безопасности (SAM), которая содержит NTLM (иногда хеш LM) и поддерживает онлайновый и автономный режим, а также позволяет сбрасывать учетные данные из процесса LSASS в памяти.

Lsadump также можно использовать для сброса кэшированных учетных данных.

В домене Windows учетные данные кэшируются (до 10), если контроллер домена недоступен для аутентификации.

Однако эти учетные данные хранятся на компьютере.

Поддержка ОС Windows Mimikatz

Mimikatz работает на:

- Windows XP

- Windows Vista

- Windows 7

- Windows 8

- Windows Server 2003

- Windows Server 2008 / 2008 R2

- Windows Server 2012 / 2012 R2

- Windows 10 (бэта саппорт)

Вы можете скачать последнюю версию mimikatz здесь:

Здравствуйте, я столкнулся с проблемой в программе mimikatz. Она не показывает пароль. То есть просто чистая строка после “password:”. Правда после неё идёт графа “kerberos”, которой раньше не было, но и после неё ничего не пишет.

Добрый день! А скриншот имеется?

гайд есть?

гайд есть на ютубе?

на ютубе есть поиск 🙂

Привет!, попробуй повторить процедуру, так как шанс выбивания паролей 40-50%

Привет, что за статистика?

как скачать?

ссылку не видно?

почему когда последнюю команду вводишь заходишь в txt там пишет пароль и Ватсап и много цифр что делать ?

Интересный виндовз видимо