OONI, the Open Observatory of Network Interference, является глобальной сетью наблюдений, целью которой является сбор высококачественных данных с использованием открытых методологий с использованием бесплатного программного обеспечения с открытым исходным кодом (FL / OSS) для обмена наблюдениями и данными о различных типах, методах и количество сетевых вмешательств в мире.

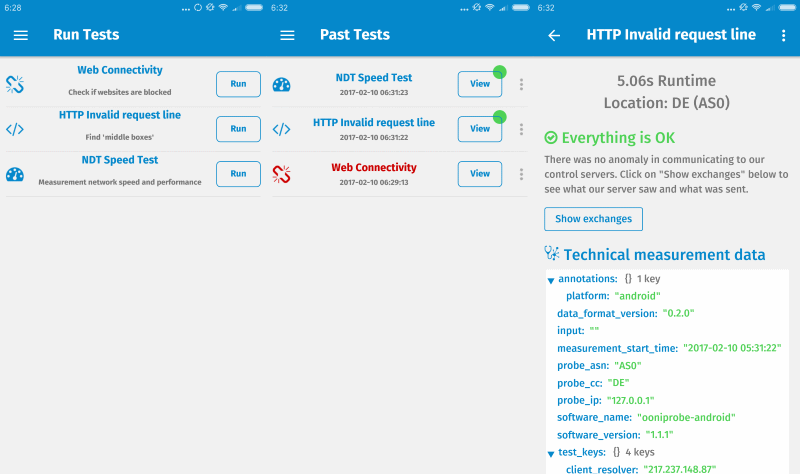

ooniprobe – первая программа, которую пользователи запускают для проверки своей сети и сбора данных для проекта OONI.

Вы заинтересованы в проверке своей сети на предмет слежения и цензуры?

Вы хотите собирать данные для совместного использования с другими, чтобы вы и другие люди могли лучше понимать вашу сеть?

Если да, прочитайте этот документ, и мы надеемся, что ooniprobe поможет вам собрать сетевые данные, которые помогут вам в ваших усилиях!

OONI разрабатывает бесплатные тесты программного обеспечения, предназначенные для изучения следующих вопросов:

Блокирование веб-сайтов

Блокирование приложений для обмена мгновенными сообщениями

Блокировка Tor и других инструментов обхода

Обнаружение систем, которые могут отвечать за цензуру и / или наблюдение

Установка

macOS

# brew install ooniprobe

Unix-системы( c pip )

- build-essential

- python (>=2.7)

- python-dev

- pip

- libgeoip-dev

- libdumbnet-dev

- libpcap-dev

- libssl-dev

- libffi-dev

- tor (>=0.2.5.1 to run all the tor related tests)

Дополнительные зависимости

- obfs4proxy

В дебианских системах это обычно можно выполнить, запустив:

# sudo apt-get install -y build-essential libdumbnet-dev libpcap-dev libgeoip-dev libffi-dev python-dev python-pip tor libssl-dev obfs4proxy

Затем вы сможете установить ooniprobe, выполнив:

# sudo pip install ooniprobe

или установите ooniprobe в качестве пользователя:

# pip install ooniprobe

Последняя версия ooniprobe для выпусков Debian и Ubuntu может быть найдена в репозитории пакетов deb.torproject.org.

В Debian stable (jessie):

# gpg --keyserver keys.gnupg.net --recv A3C4F0F979CAA22CDBA8F512EE8CBC9E886DDD89 # gpg --export A3C4F0F979CAA22CDBA8F512EE8CBC9E886DDD89 | sudo apt-key add - # echo 'deb http://deb.torproject.org/torproject.org jessie main' | sudo tee /etc/apt/sources.list.d/ooniprobe.list # sudo apt-get update # sudo apt-get install ooniprobe deb.torproject.org-keyring

На Ubuntu 16.10 (yakkety), 16.04 (xenial) or 14.04 (trusty):

# gpg --keyserver keys.gnupg.net --recv A3C4F0F979CAA22CDBA8F512EE8CBC9E886DDD89 # gpg --export A3C4F0F979CAA22CDBA8F512EE8CBC9E886DDD89 | sudo apt-key add - # echo 'deb http://deb.torproject.org/torproject.org $RELEASE main' | sudo tee /etc/apt/sources.list.d/ooniprobe.list # sudo apt-get update # sudo apt-get install ooniprobe deb.torproject.org-keyring