Поиск по запросу: red team

Существует ряд опасных команд, выполнение которых может привести к краху системы Linux. Вы можете обнаружить недобросовестного пользователя, выполняющего

С учетом того, что сегодня число интернет-пользователей поражает воображение, а сами веб-приложения выполняют больше задач, чем когда-либо в прошлом, масштабирование

Не так давно мы уже затрагивали тему начальных шагов а расследованиях компьютерных инцидентов с использованием образа диска и FTK imager.

В этом руководстве вы узнаете, как установить и настроить Snort 3 на Rocky Linux. Snort – это легкая система обнаружения сетевых вторжений.

Слабые и легко угадываемые пароли позволяют легко обойти даже самую надежную стратегию кибербезопасности. Если хакер угадает или взломает пароль, он сможет

nDPI – это расширенный набор популярной библиотеки OpenDPI, поддерживаемый ntop. Выпущенный по лицензии LGPL, его цель – расширить исходную

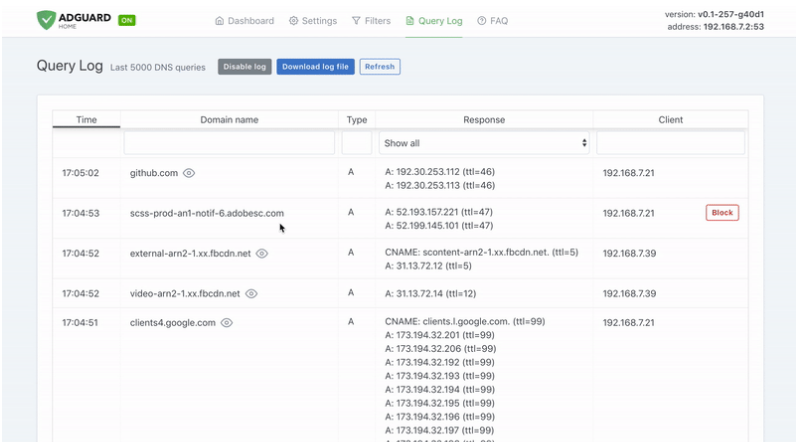

AdGuard Home – это общесетевое программное обеспечение для блокировки рекламы и отслеживания. После того, как вы его настроите, он будет охватывать

В поисках секретов на GitHub нет ничего нового. В зависимости от того, на какой стороне devops вы сидите, есть множество отличных инструментов, которые

Когда вы выводите исходный код или содержимое файла конфигурации в стандартный вывод с помощью команды cat, вы видите все в этом файле, включая закомментированные

Мы уже знали, как составить список установленных пакетов, а также как вывести список зависимостей пакета на Linux. Сегодня мы увидим, как составить список