Kubestrike

Kubestrike выполняет многочисленные углубленные проверки инфраструктуры Kubernetes, чтобы выявить неправильные конфигурации безопасности и проблемы, с которыми инженеры / разработчики DevOps могут столкнуться при использовании Kubernetes, особенно в производственной среде и в больших масштабах.

kubestrike не зависит от платформы и одинаково хорошо работает на многих платформах, таких как автономные k8s, Amazon EKS, Azure AKS, Google GKE и т. д.

Текущие возможности

- Сканирует инфраструктуру Kubernetes, управляемую автономным и облачным провайдером

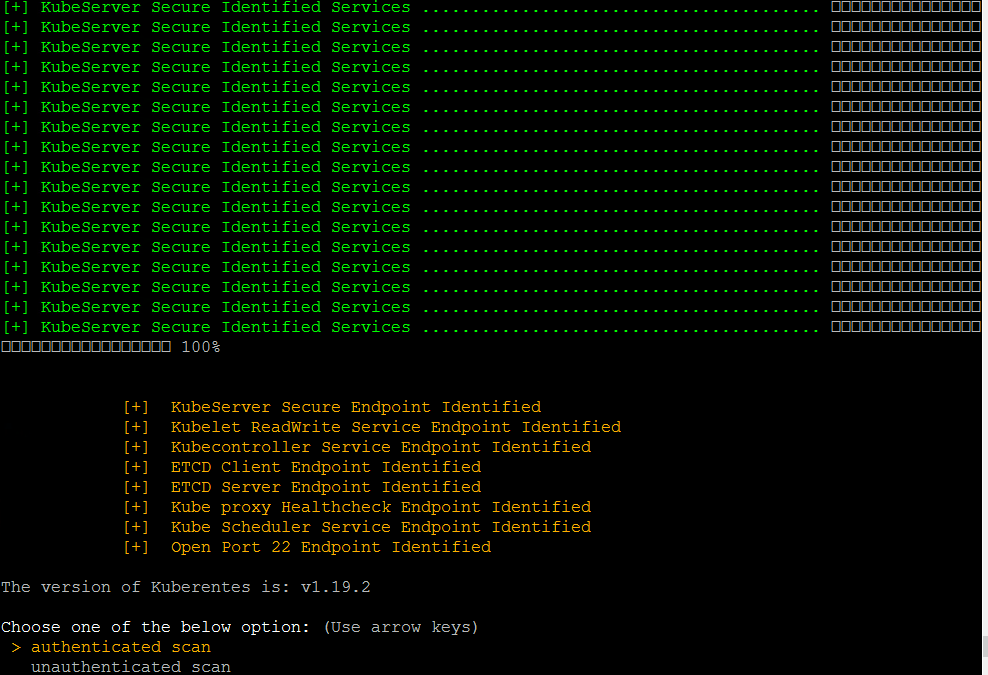

- На этапе разведки проверяется наличие различных сервисов или открытых портов

- Выполняет автоматическое сканирование, если включены небезопасные службы, службы чтения-записи или только для чтения.

- Выполняет как сканирование с аутентификацией, так и сканирование без аутентификации

- Сканирует широкий спектр неверных конфигураций IAM в кластере

- Сканирует широкий спектр неправильно настроенных контейнеров

- Сканирует на наличие множества неправильно настроенных политик безопасности подов

- Выполняет сканирование на наличие широкого спектра неверно настроенных сетевых политик

- Сканирует привилегии субъекта в кластере

- Запускает команды в контейнерах и передает обратно вывод

- Предоставляет конечные точки неправильно настроенных служб

- Предоставляет сведения о возможном повышении привилегий

- Предоставляет подробный отчет с подробным объяснением

Типы сканирования

Аутентифицированное сканирование

Такая проверка предполагает, что пользователь будет иметь как минимум права только для чтения и предоставит токен во время сканирования.

Сканирование без аутентификации

Сканирование без аутентификации будет успешным, если в целевом кластере разрешен анонимный доступ.

Выявление открытого небезопасного порта на главной ноде Kubernetes

Определение worker ноды с открытыми портами kubelet для чтения-записи и только для чтения

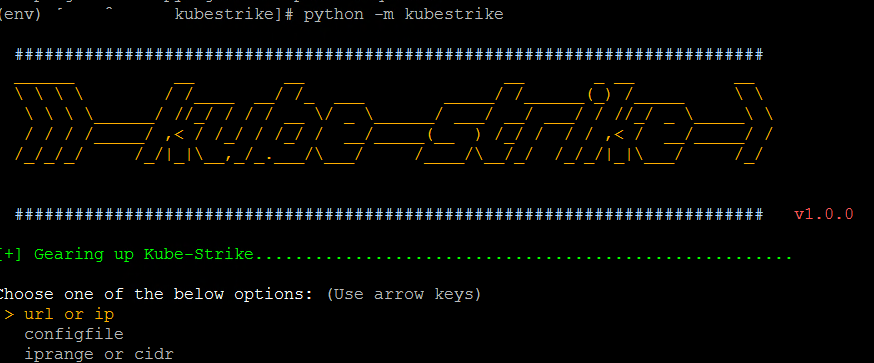

Установка & использование