Важная вещь, от которой зависят многие эксперты по безопасности – это honeypot, или попросту приманка.

Что такое honeypot?

Проще говоря, это системы, созданные для имитации конкретных целей кибератак.

При наличии приманки администраторы могут обнаруживать и регистрировать атаки на определенные службы, а также исходный IP-адрес указанной атаки.

Верьте или нет, настроить honeypot довольно просто, особенно если у вас есть под рукой работающий экземпляр Kali Linux.

И это именно то, что я собираюсь вам показать.

Используя комбинацию Kali Linux и pentbox, вы можете создать и запустить honeypot за считанные минуты.

Что вам нужно

Единственное, что вам нужно, это работающий экземпляр Kali Linux и учетная запись пользователя с правами администратора.

Как скачать pentbox

wget http://downloads.sourceforge.net/project/pentbox18realised/pentbox-1.8.tar.gz

tar xvfz pentbox-1.8.tar.gz

Как запустить pentbox

./pentbox.rb

Как запустить конкретный экземпляр

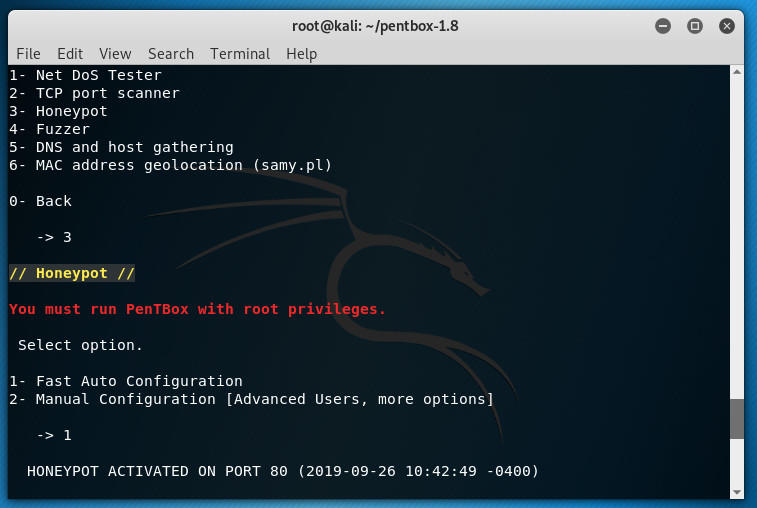

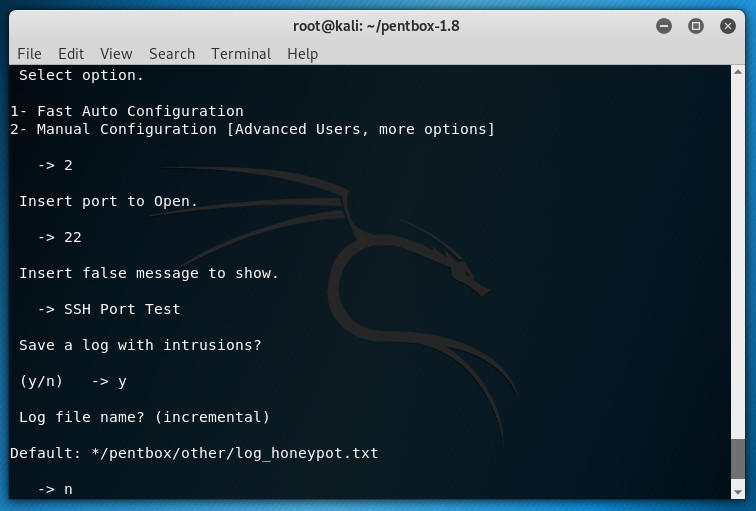

Теперь мы хотим запустить honeypot для прослушивания определенного порта.

Скажем, у вас были проблемы с атаками на SSH.

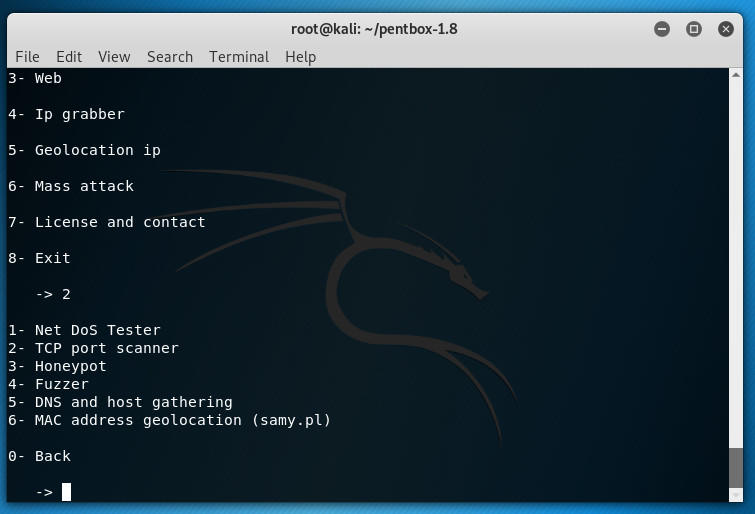

Чтобы развернуть pentbox таким образом, чтобы он прослушивал порт 22, вы должны запустить скрипт и выбрать 2, а затем 3, а затем 2.

Когда будет предложено открыть порт, введите 22:

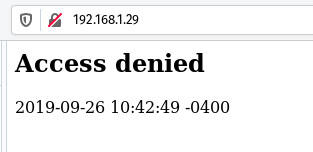

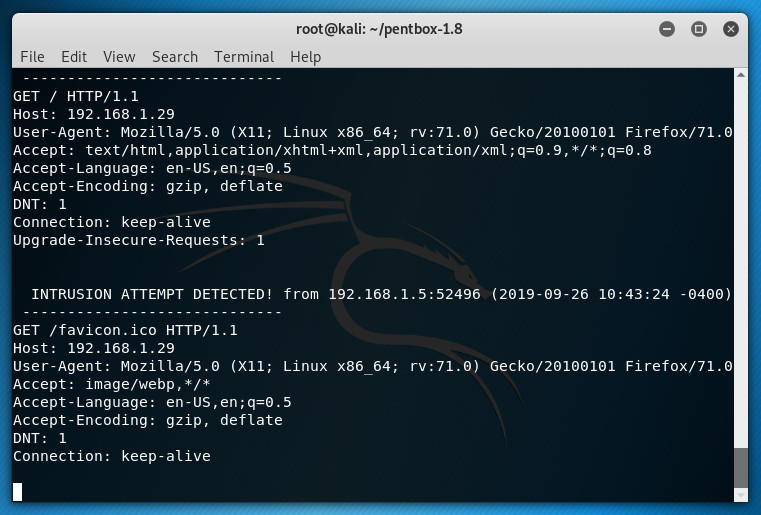

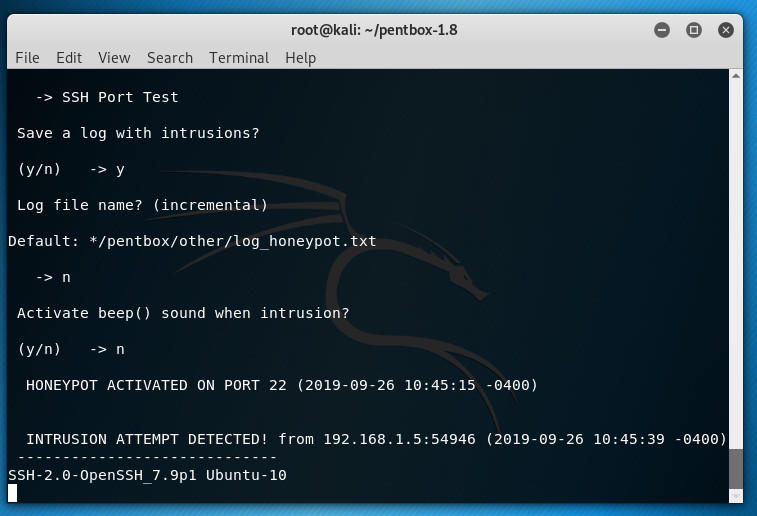

Как видите, pentbox регистрирует попытку, а также исходный IP-адрес.

Поздравляем, вы только что развернули свой первый honeypot.