Что такое соответствие FIPS?

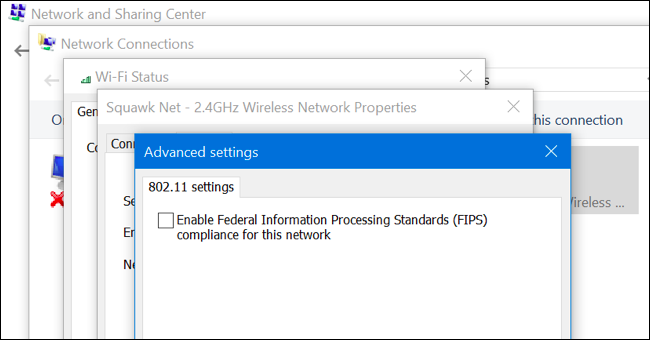

Федеральные стандарты обработки информации (FIPS) – это стандарты, установленные правительством США для утверждения криптографического программного обеспечения.

Национальный институт стандартов и технологий (NIST) на сегодняшний день выпустил стандарты FIPS 140-1 и FIPS 140-2, а FIPS PUB 140-2 является стандартом «Требования безопасности для криптографических модулей».

Шаги для включения FIPS в CentOS / RHEL 7 включают в себя установку пакета dracut-fips.

Этот пакет содержит файл /etc/system-fips, который используется программным обеспечением с поддержкой FIPS, таким как клиент openssh, для проверки, включен ли режим FIPS в ядре.

Использование fips = 1 во время установки указывает программе установки также автоматически устанавливать пакет dracut-fips.

Отключение режима FIPS

1. Удалите пакеты dracut-fips.

# yum remove dracut-fips*

2. Сделайте резервную копию initramfs FIPS.

# cp -p /boot/initramfs-$(uname -r).img /boot/initramfs-$(uname -r).backup

Примечание. Проверьте, был ли создан файл initramfs или нет. Также вы можете использовать другое место вместо /boot/, чтобы избежать проблем с пространством.

3. Восстановите файл initramfs:

# dracut -f

или

# dracut -f -v /boot/initramfs-$(uname -r).img $(uname -r)

4. Отключите значение fips=1 в командной строке ядра.

Измените командную строку ядра текущего ядра в файле grub.cfg, добавив следующую опцию «fips=0» в ключ GRUB_CMDLINE_LINUX в файле /etc/default/grub, а затем пересоберите файл grub.cfg:

Пример того, как выглядит строка GRUB_CMDLINE_LINUX:

# cat /etc/default/grub | grep GRUB_CMDLINE_LINUX= GRUB_CMDLINE_LINUX="crashkernel=auto rd.lvm.lv=vg_os/root rd.lvm.lv=vg_os/swap rhgb quiet fips=0"

# grub2-mkconfig -o /boot/grub2/grub.cfg

# grub2-mkconfig -o /boot/efi/EFI/redhat/grub.cfg

# shutdown -r now

7. Убедитесь, что FIPS не находится в режиме enforcinf после того, как перезагрузка /proc/sys/crypto/fips_enabled должна выдать 0.

# cat /proc/sys/crypto/fips_enabled 0