Как правило, когда разработчик приложения добавляет функции, которые улучшают безопасность, конфиденциальность и производительность, он не получает от этого большого удовольствия.

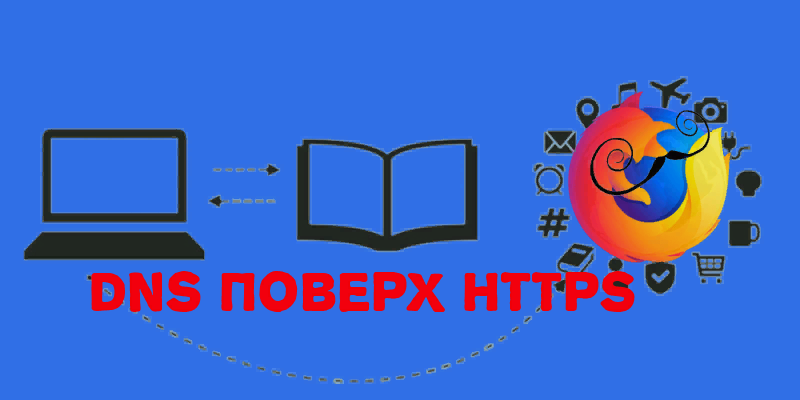

Внедрение Mozilla DNS поверх HTTPS (зашифрованный способ поиска веб-адреса вашим компьютером), тем не менее, позволило им занять место финалиста в рейтинге «Интернет-злодеи», проводимом Ассоциацией интернет-провайдеров Великобритании (ISPA), и с некоторыми отрицательными результатами и комментариями от государственных органов.

Почему же?

Поскольку эта функция шифрует запросы, которые ваш компьютер отправляет, когда пытается найти веб-сайт.

Британские интернет-провайдеры должны соблюдать правила блокировки и отслеживания Интернета, многие из которых реализованы на уровне DNS, поэтому они не являются большими поклонниками людей, которые получают возможность обходить свои фильтры.

Однако большая часть Интернета не согласна с ISPA, так как зашифрованный DNS делает практически все лучше: он делает ваш просмотр более приватным, помогает предотвратить кибератаки и даже работает немного быстрее, чем обычный DNS.

Что такое DNS еще раз? И что с этим не так?

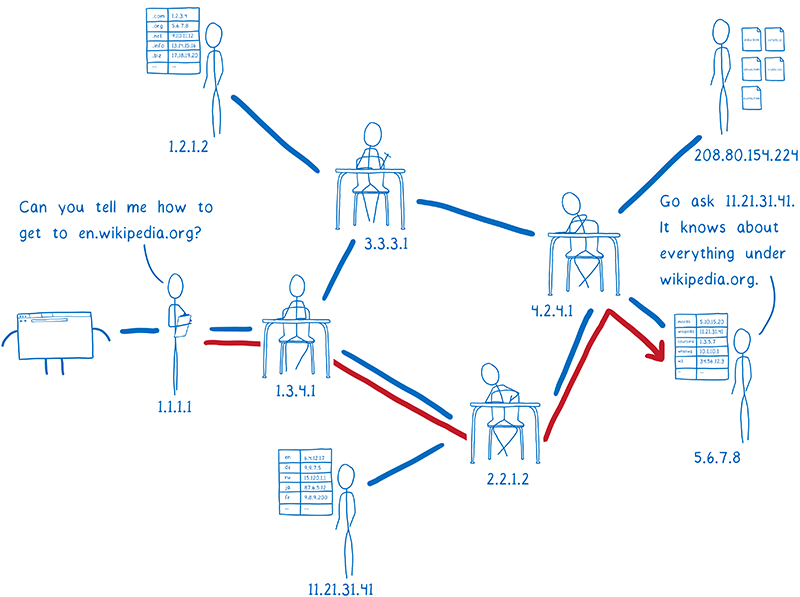

Если вы забыли, как работает обычный DNS (сервер доменных имен), вот краткая разбивка:

- Все веб-сайты имеют IP-адреса, состоящие из цифр, но нам трудно запомнить их, поэтому мы используем имена.

- Чтобы сопоставить имя, которое мы вводим, с цифрмами IP, наш запрос должен быть отправлен на DNS-сервер, который поддерживает список IP-адресов, сопоставленных с именами. Это запрос DNS – запросить у сервера «телефонной книги» фактический числовой адрес сайта, который мы пытаемся посетить.

- Ваш сервер по умолчанию, если вы его не меняли, будет рекомендован и / или запущен вашим провайдером. Ваш запрос будет отправлен туда, и сервер выполнит кучу модных шагов, перенаправив ваш запрос в несколько разных мест, чтобы собрать все по кусочкам.

- Через несколько микросекунд нужный вам адрес должен вернуться на ваше устройство, что позволит вам установить соединение с сервером, на котором находится нужный веб-сайт.

В основном это все похоже на сложный процесс поиска в телефонной книге, и все это происходит за несколько миллисекунд, что довольно впечатляет.

Однако вся эта информация передается в виде простого текста, а это означает, что любой, кто смотрит на нее (обычно ваш провайдер, но, возможно, злоумышленник), может сказать, куда вы переходите, и, возможно, помешать вашему соединению, либо заблокировав его, либо отправив обратно неправильный адрес, чтобы попытаться заставить вас посетить вредоносный сайт.

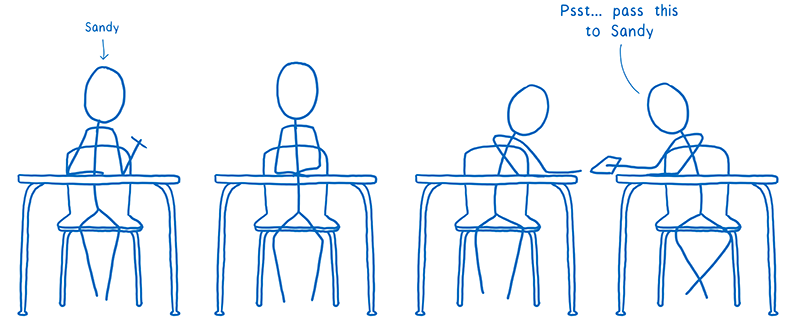

Лин Кларк из Mozilla использует метафору передачи записки в классе с написанным на ней чьим-то именем – передатчик может понять, кому она назначается, но теперь все знают, кому вы передаёте заметку, и если они захотят, они могут ее прочитать или вмешиваться в ее целостность.

Разве не было бы лучше, если бы был способ написать записку в секретном коде и передать их получателю, чтобы все не знали, кто это?

Это и есть DNS поверх HTTPS.

Чем отличается DNS через HTTPS?

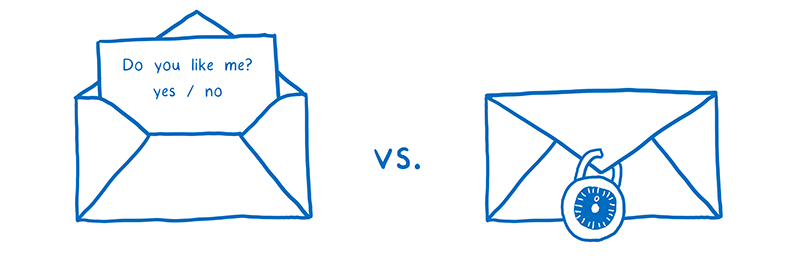

Если вы отправляете данные, используя HTTP (основной протокол для передачи данных через Интернет), они отображаются в виде обычного текста, что делает их доступными для чтения почти всем (например, обычным DNS).

HTTPS, тем не менее, зашифрован, так что никто, кто перехватывает данные, не сможет их прочитать.

DNS over HTTPS – это чем то похожее решение: ваш DNS-запрос отправляется на сервер имен по тому же безопасному каналу, который передает данные вашей кредитной карты, когда вы регистрируетесь на сайте покупок.

Никто, включая интернет-провайдера, не знает, что внутри.

Если они попытаются открыть его, это будет похоже на аброкадабру.

Запрос не может быть заблокирован или зарегистрирован, поэтому в таких странах, как Великобритания и Китай, будет сложнее фильтровать и отслеживать трафик.

Это не делает его полностью недоступным для отслеживания, поскольку ваш интернет-провайдер все еще может видеть адрес, к которому вы подключаетесь, но это усложняет блокировку и запутывает много деталей вашей деятельности.

Firefox также сотрудничает с Cloudflare, который согласился на очень строгие стандарты конфиденциальности для пользователей Firefox и также использует «Минимизацию QNAME», которая по существу разбивает ваш запрос на части, так что ни один сервер не получает весь адрес, который вы ищете.

Как мне его получить?

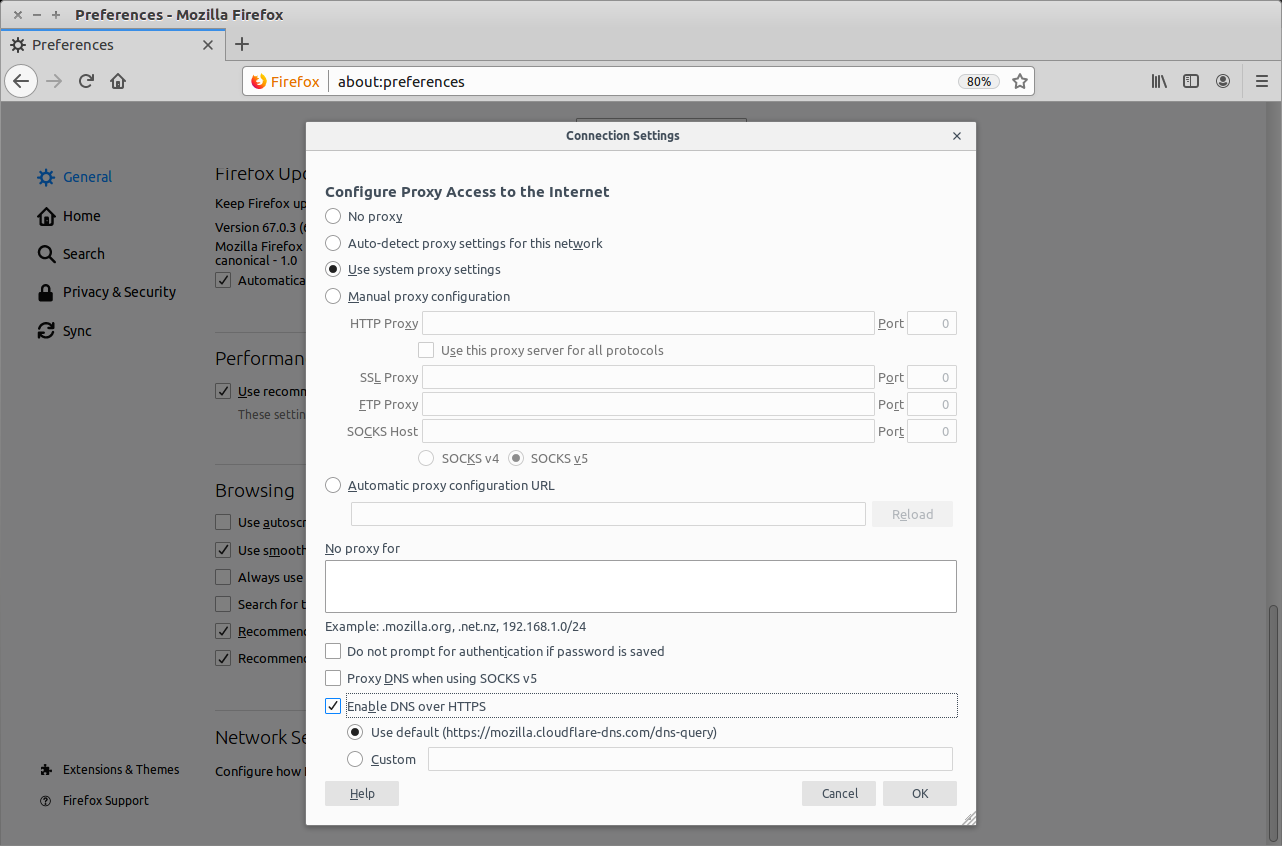

DNS через HTTPS в настоящее время не включен по умолчанию в Firefox, но это легко сделать.

1. Откройте меню в правом верхнем углу.

2. Перейдите в «Options» и прокрутите вниз раздел «General», пока не увидите «Network Settings».

3. Установите флажок «Enable DNS over HTTPS». Вы можете использовать Cloudflare по умолчанию (рекомендуется, так как он имеет много дополнительных функций конфиденциальности) или ввести свой собственный.

Вы все сделали!

Вы можете проверить и убедиться, как он работает на DNS Leak Test.

Вы должны увидеть появление DNS-серверов Cloudflare.

Вы только что добавили несколько очков защиты конфиденциальности, безопасности и цензуры в свой статистический список.

Если вы в большей степени являетесь пользователем Chrome, вам придется подождать, пока Google включит эту функцию, и вполне вероятно, что они это сделают, но вы все равно можете изменить DNS своей системы на что-то более приватное, чем ваш провайдер.