Добро пожаловать в наш учебник о том, как отслеживать журналы доступа Squid с помощью сервера Graylog.

Graylog – это ведущий инструмент управления журналами с открытым исходным кодом, который обеспечивает сбор, хранение, анализ и обогащение машинных данных в режиме реального времени.

Узнайте, как установить Graylog 3 на CentOS 7, перейдя по ссылке ниже.

? Установка Graylog 3.0 на CentOS 7

Мониторинг журналов доступа Squid с сервером Graylog

Итак, после настройки сервера Graylog следующим шагом будет получение журналов с различных конечных точек для анализа.

Это руководство посвящено мониторингу журналов прокси-серверов Squid Pfsense в Graylog.

Pfsense настроен для пересылки журналов доступа Squid на центральный сервер Rsyslog, работающий в Ubuntu 18.04.

Вы также можете пересылать логи доступа Squid прямо на ваш сервер Graylog

Вы можете проверить нашу ссылку ниже о том, как настроить Rsyslog в качестве центрального сервера журналов в Ubuntu 18.04.

Централизованный мониторинг сервера RSYSLOG

Создание журналов входов в Squid на Graylog

Чтобы получить данные на сервер Graylog, вам необходимо настроить входы сообщений Graylog так, чтобы они принимали данные, отправляемые с различных конечных точек.

В этом руководстве мы собираемся настроить Graylog для получения данных Squid через UDP-порт Syslog 5140.

Обязательно используйте порты> 1024, чтобы избежать проблем с разрешениями для привилегированных портов (<1024).

Поэтому войдите на ваш сервер Graylog и перейдите к System > Inputs..

На странице конфигурации входов выберите тип входа, в этом руководстве Syslog UDP и нажмите Launch new input.

Откроется мастер настройки Syslog UDP.

Выберите свой node Graylog, задайте имя входа (заголовок), установите адрес bind (оставьте значение по умолчанию 0.0.0.0) и порт для прослушивания (5140 в этом случае).

Затем оставьте другие настройки по умолчанию.

Когда вы закончите, нажмите кнопку «save» в нижней части мастера настройки, чтобы сохранить изменения.

Если все в порядке, input Syslog UDP начнет работать сразу же, как только вы сохраните его.

Настройка удаленной пересылки журналов

Поскольку в этой демонстрации журналы доступа Squid хранятся на центральном сервере журналов Ubuntu 18.04, мы продолжим настройку rsyslog для пересылки журналов на сервер Graylog.

Настроить пересылку Rsyslog

На нашем центральном сервере журналов журналы доступа Squid хранятся в /var/log/remotelogs/pfsense/squid/access.logs.

Следовательно, чтобы настроить Rsyslog для пересылки этих журналов, создайте новый файл конфигурации, как показано ниже;

vim /etc/rsyslog.d/60-squid.conf

$ModLoad imfile

$InputFileName /var/log/remotelogs/pfsense/squid/access.log

$InputFileTag squid-access

$InputFileStateFile stat-squid-access

$InputFileSeverity info

$InputFileFacility local7

$InputRunFileMonitor

local7.* @192.168.43.98:5140;RSYSLOG_SyslogProtocol23FormatПроверьте Rsyslog на наличие неправильной конфигурации;

rsyslogd -N1

Перезапустите Rsyslog

systemctl restart rsyslog

Чтобы убедиться, что журналы попадают на сервер Graylog, вы можете использовать команду tcpdump.

tcpdump -i enp0s8 src 192.168.43.142 and "udp port 5140"

Просмотр журналов доступа Squid на сервере Graylog

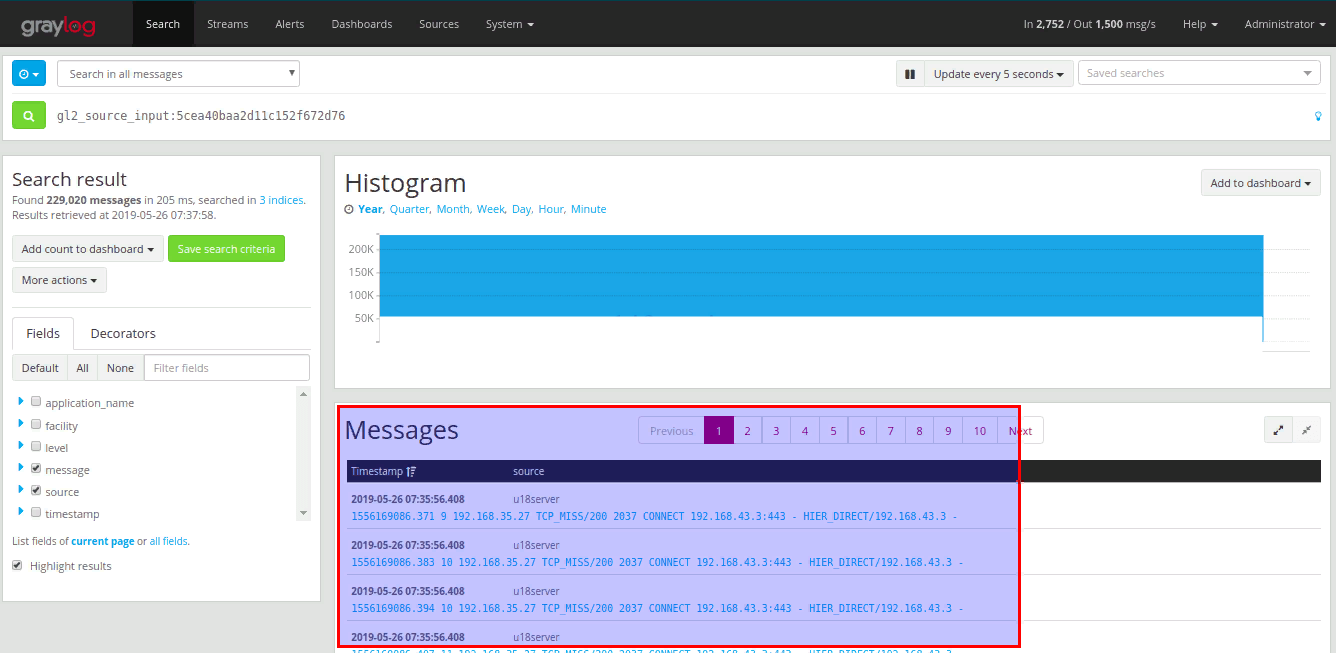

Чтобы убедиться, что журналы поступают на определенный вход Graylog, нажмите show received messaged

Когда вы нажимаете на show received messaged , вы перенаправляетесь на панель поиска Graylog, где вы можете просматривать свои сообщения.

Итак, Вы получили свои журналы доступа Squid на сервере Graylog, однако журналы не были правильно проанализированы просто потому, что эти журналы не соответствуют правилам, определенным в RFC системного журнала.

Поэтому вам нужно определить Extractors, чтобы инструктировать узлы Graylog о том, как извлекать данные из любого текста в полученных сообщениях журнала Squid.