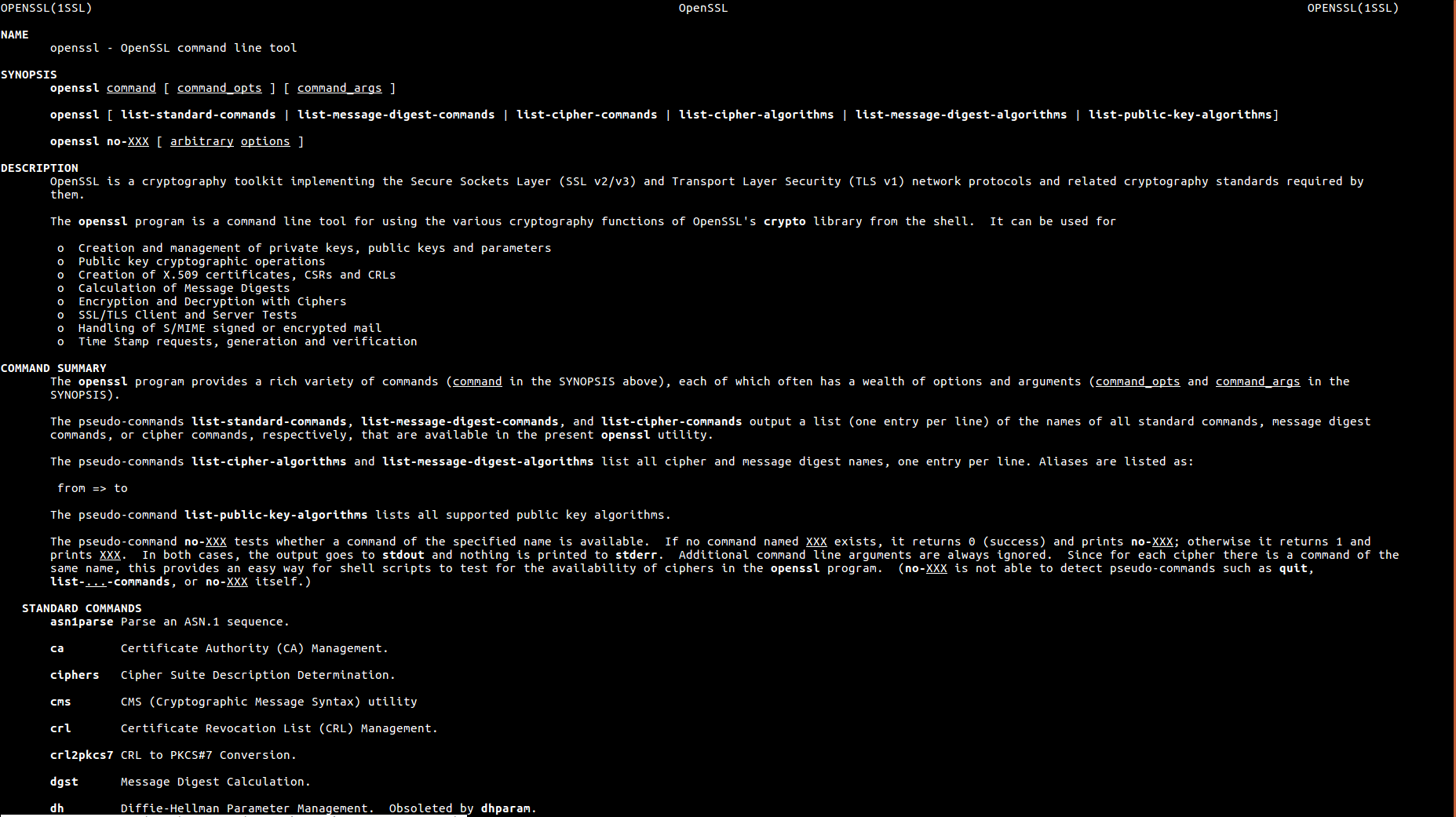

OpenSSL описание

OpenSSL – полнофункциональная библиотека программного обеспечения, которая содержит реализацию с открытым исходным кодом протоколов уровня транспортного уровня (TLS) и протокола Secure Sockets Layer (SSL), используемых для защиты информации, передаваемой по компьютерным сетям.

Это универсальная библиотека криптографии и поддерживает ряд различных криптографических алгоритмов, включая AES, Blowfish; MD5, MD4, SHA-1, SHA-2 криптографические хэш-функции; RSA, DSA, обмен ключами Диффи-Хеллмана, эллиптическая кривая и многие другие.

В этой статье мы расскажем, как установить последнюю стабильную версию OpenSSL из исходников на основе CentOS и Ubuntu.

Шаг 1: Установите средства разработки

1. Чтобы скомпилировать OpenSSL вручную из исходников, вам нужно сначала установить несколько зависимостей, таких как «Средства разработки» в RHEL / CentOS / Fedora или «build-essential» в Debian / Ubuntu, как показано ниже:

------------------- На CentOS, RHEL & Fedora ------------------- # yum group install 'Development Tools' && yum install perl-core libtemplate-perl zlib-devel ------------------- На Ubuntu & Debian ------------------- $ sudo apt update && apt install build-essential checkinstall zlib1g-dev libtemplate-per

Шаг 2: Соберите OpenSSL из исходников

2. Затем загрузите последнюю стабильную версию OpenSSL (v1.0.2 на момент написания, которой является версией Long Term Support (LTS), поддерживаемой до 31 декабря 2019 года), со страницы загрузки, используя следующую команду wget и распакуйте ее используя команду tar.

$ wget -c https://www.openssl.org/source/openssl-1.0.2p.tar.gz $ tar -xzvf openssl-1.0.2p.tar.gz

3. Теперь перейдите в извлеченный каталог протестируйте библиотеки и установите OpenSSL в папке по умолчанию, которая является /usr/local/ssl, выполнив следующие команды:

$ cd openssl-1.0.2p/ $ ./config $ make $ make test $ sudo make install

4. После того как вы успешно установили OpenSSL, вы можете перейти в каталог установки и просмотреть различные подкаталоги и файлы с помощью команды ls.

$ cd /usr/local/ssl/ $ ls -l drwxr-xr-x. 2 root root 4096 Aug 22 06:37 bin drwxr-xr-x. 2 root root 4096 Aug 22 06:37 certs drwxr-xr-x. 3 root root 4096 Aug 22 06:37 include drwxr-xr-x. 4 root root 4096 Aug 22 06:37 lib drwxr-xr-x. 6 root root 4096 Aug 22 06:36 man drwxr-xr-x. 2 root root 4096 Aug 22 06:37 misc -rw-r--r--. 1 root root 10835 Aug 22 06:37 openssl.cnf drwxr-xr-x. 2 root root 4096 Aug 22 06:37 private

Ниже перечислены важные директории, которые необходимо учитывать:

- bin – содержит бинарники openssl и некоторые служебные скрипты.

- include/openssl – содержит файлы заголовков, необходимые для создания собственных программ, которые используют libcrypto или libssl.

- lib – содержит файлы библиотеки OpenSSL.

- lib/engines – содержит динамически загружаемые движки OpenSSL.

- man – содержит man-страницы OpenSSL.

- share /doc/openssl/html – содержит HTML-версии man-страниц.

- certs – путь по умолчанию для файлов сертификатов.

- private – путь по умолчанию для файлов секретных ключей.

5. Чтобы проверить версию OpenSSL, которую вы только что установили, выполните следующую команду:

$ /usr/local/ssl/bin/openssl version OpenSSL 1.0.2p 14 Aug 2018

6. Чтобы использовать недавно установленную версию OpenSSL в вашей системе, вам необходимо добавить каталог /usr/local/ssl/bin/ в ваш PATH в файле ~ / .bashrc (или эквивалент для вашей оболочки).

$ vim ~/.bashrc

Добавьте эту строку в конец файла.

export PATH="/usr/local/ssl/bin:${PATH}"

Сохраните и закройте файл и перезагрузите конфигурацию, используя приведенную ниже команду:

$ source .bashrc

7. Теперь откройте новое окно терминала и запустите следующие команды, чтобы подтвердить, что новый бинарник OpenSSL находится в вашем PATH, и что вы можете запустить его, не набирая его полный путь.

$ whereis openssl openssl: /usr/bin/openssl /usr/lib64/openssl /usr/include/openssl /usr/local/ssl/bin/openssl /usr/share/man/man1/openssl.1ssl.gz

$ openssl version OpenSSL 1.0.2p 14 Aug 2018

На этом все ! Оставайтесь секьюрными!

см. также:

configure error openssl not found

Создайте свой собственный центр сертификации (CA) в CentOS / RHEL

Сканирование на ошибку SSL heartbleed помощью Nmap на Kali Linux

A2SV — инструмент автоматического сканирования SSL-уязвимости