Droidefense – это кодовое имя для приложений android apps / malware analysis / reverseing.

Он был сфокусирован на проблемах безопасности и особенностях, над которыми исследователи вредоносного ПО каждый день работают.

В тех ситуациях, когда вредоносное ПО имеет процедуры антианализа, Droidefense пытается обойти их, чтобы получить доступ к коду.

Иногда эти методы могут быть обнаружением виртуальной машины, обнаружением эмулятора, проверкой собственного сертификата, обнаружением pipes, tracer pid check и т. д.

Droidefense использует инновационную идею, в которой код не декомпилируется, а просматривается.

Это позволяет получить глобальный обзор рабочего процесса выполнения кода с 100% -ной точностью на собранной информации.

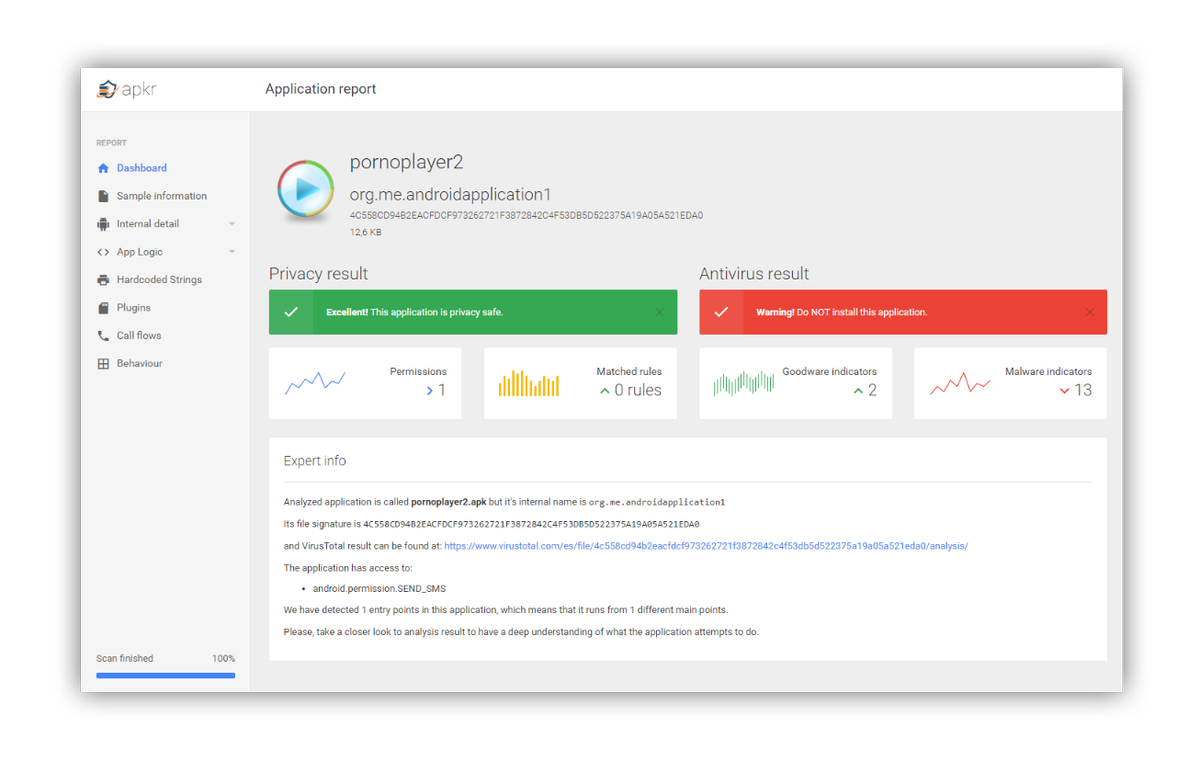

В этой ситуации Droidefense генерирует причудливый html-отчет с результатами для легкого понимания.

Использование

# java -jar droidefense-cli-1.0-SNAPSHOT.jar -i /path/to/your/sample.apk

Подробное использование:

java -jar droidefense-cli-1.0-SNAPSHOT.jar ________ .__ .___ _____ \______ \_______ ____ |__| __| _/_____/ ____\____ ____ ______ ____ | | \_ __ \/ _ \| |/ __ |/ __ \ __\/ __ \ / \ / ___// __ \ | ` \ | \( <_> ) / /_/ \ ___/| | \ ___/| | \\___ \\ ___/ /_______ /__| \____/|__\____ |\___ >__| \___ >___| /____ >\___ > \/ \/ \/ \/ \/ \/ \/ * Current build: 2017_12_05__12_07_01 * Check out on Github: https://github.com/droidefense/ * Report your issue: https://github.com/droidefense/engine/issues * Lead developer: @zerjioang usage: droidefense -d,--debug print debugging information -h,--help print this message -i,--input <apk> input .apk to be analyzed -o,--output <format> select prefered output: json json.min html -p,--profile Wait for JVM profiler -s,--show show generated report after scan