Описание OSSIM

OSSIM (Open Source Security Information Management) является проектом Alienvault, который обеспечивает SIEM (Security information and event management) функционал.

OSSIM обеспечивает следующие функции SIEM, которые требуются специалистами по безопасности:

- Набор событий

- Нормализация событий

- Корреляция событий

OSSIM – объединенная платформа, которая обеспечивает существенные возможности безопасности.

Многие защитные программные механизмы с открытым исходным кодом встроены в платформу OSSIM.

OSSIM продолжает быть самым быстрым способом сделать первые шаги к объединению просмотра и анализа информационной безопасности.

OSSIM поддерживает следущее ПО /плагины с открытым исходным кодом:

- Apache

- IIS

- Syslog

- Ossec

- Snare

- Snort

- OpenVAS

- Nessus

- Nagios

- Ntop

- Nmap

Установка OSSIM

Загрузите ISO с AlienVault (http://downloads.alienvault.com/c/download? version=current_ossim_iso) и установка его в VM.

В этом руководстве мы установим OSSIM на VM вместо физического сервера, у которого есть следующие спецификации:

У него есть два интерфейса, каждый для управления сервером, и 2-й для сбора регистраций и контроля сетевых устройств. Подробная информация VM предоставлена ниже.

Процессор: 2 VCPU, RAM: 2 Гбайт, Размер Жесткого диска: 8 ГБ, IP управления: 192.168.1.150/24 и сеть Asset: 192.168.0.0/24

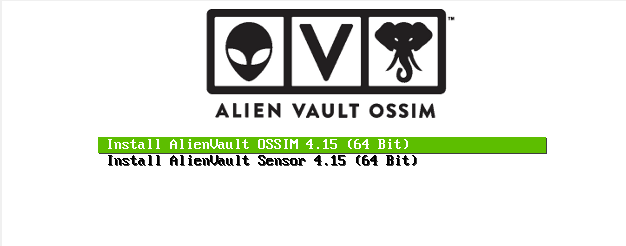

Когда OSSIM VM загружается с образа ISO, он показывает следующие два варианта в мастере установки:

Подчеркнутый выбор в вышеупомянутом числе отобран, который установит OSSIM на этом VM. Пресса входит, чтобы начать процесс установки.

Выбери язык, местоположение и раскладку клавиатуры в следующих нескольких шагах.

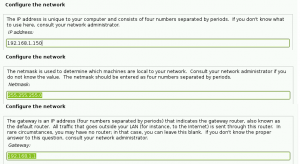

Настройка сети

На этом шаге сконфигурируйте сеть OSSIM VM.

Мы используем eth0 для управления, и eth1. Конфигурация сети для eth0 показана ниже.

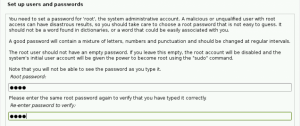

Настройки пользователя root

После настройки сети следующее окно запрашивают пароль пользователя рут, который может получить доступ к CLI [ Command Line Interface ] сервера OSSIM.

Пароль пользователя root должен быть сильным.

Настройка временных зон

Как показано в статье Астра Линукс временные зоны, данная настройка порой очень важна.

Информация о часовом поясе важна в регистрирующейся системе и показанная ниже.

После настройка часового пояса автоматически стартует мастер, скроллбар продвигается и начинают устанавливать основную систему.

Этот шаг займет почти 15-20 минут.

Заключительный этап установки показан в следующей иллюстрации.

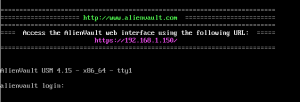

Следующее окно после полной установки AlienVault OSSIM.

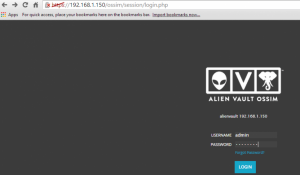

Мы можем получить доступ для использования веб-интерфейса по URL:

https://192.168.1.150/

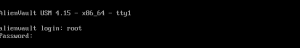

Логинимся под учетной записью пользователя root и вводим пароль для CLI:

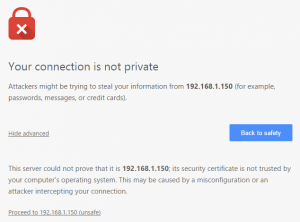

Браузер сообщит,что сертификату не доверяет, потому что OSSIM использует самоподписанный сертификат.

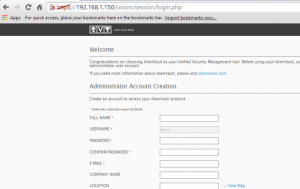

После того, как вы приняли вышеупомянутое исключение безопасности,заполните требуемые детали, которые спрашивают в следующем окне.

Следующее окно появится после завершения формирования учетной записи администратора.

Имя пользователя – admin, и пароль – test@123.

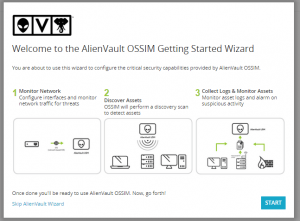

После успешной регистрации в веб-интерфейс, появляется мастер для дальнейшей настройки сервера OSSIM.

Будут показаны следующие три варианта:

Monitor Network [ Настройки сети, которая контролируется сервером OSSIM ]

Assets Discovery [ Автоматическое обнаружение всех устройств в сети ]

Collecting logs and monitoring [ Сбор логов и контроль сетевых узлов ]

Щелкните по кнопке “start” вышеупомянутой картинки для конфигурации сервера OSSIM.

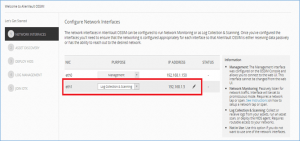

После щелчка по 1-й опции окна, система запросит конфигурацию сети, которая показана ниже.

Мы сконфигурировали eth1 для сбора логов и контролирующего интерфейса сервера OSSIM.

На 2-м пункте OSSIM выполнит автоматическое обнаружение сетевых устройств.

Выберите опцию (2) Asset, и после оконо запросит конфигурацию.

Оно поддерживает автоматическое и ручное обнаружение сетевых устройств.

Тип сетевых устройств на сервере OSSIM

- Windows

- Linux

- Сетевое устройство

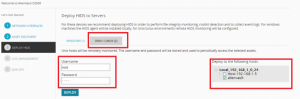

После сетевых настроек и обнаружения устройств, следующий шаг – развертывание HIDS на устройствах Windows/Linux, чтобы выполнить контроль целостности файлов, обнаружение руткитов и сбора журналов событий.

Введите имя пользователя устройства для развертывания HIDS

Выберите желаемый узел из списка, и щелкните по кнопке Deploy для развертывания HIDS.

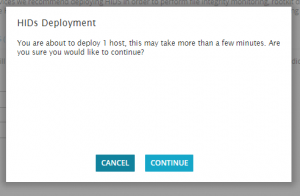

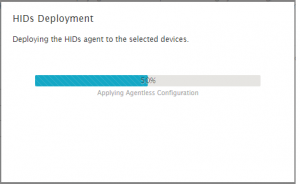

Снова щелкните по кнопке Continue, чтобы запустить процесс развертывания, который показан на рисунке.

Этот процесс займет несколько минут для развертывания HIDS на выбранном узле.

Управление логами

Следующая картинка, показывает конфигурацию обнаруженного хоста для управления различными логами.

Заключительная опция мастера конфигурации состоит в том, чтобы присоединиться к OTX (Threat exchanged program от AlienVault) для обмена угрозами.

Мы не собираемся регистрироваться в системе для этой опции.

Закончите шаг настройки щелкнув по кнопке Finish.

Основная инструментальная панель сервера OSSIM показана ниже.