Как использовать SSH-соединение в качестве прокси-сервера SOCKS

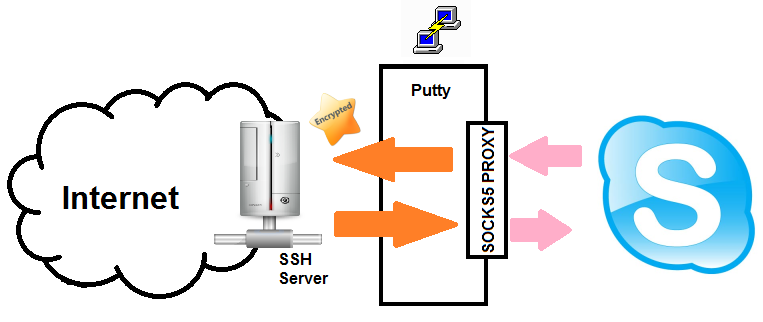

В этой статье я расскажу, как использовать SSH-соединение в качестве прокси-сервера SOCKS.

Это в основном означает, что вы можете маршрутизировать сетевой трафик любого приложения или даже весь ваш системный трафик через SSH-соединение.

Возможно, вы уже знаете стандартный способ установить соединение SSH, указав свое имя пользователя и удаленный хост ip или URL:

$ ssh username@url_or_ip_of_remotehostПредоставляя параметр «-D», ssh будет выступать в качестве сервера SOCKS и прослушивать данный порт (9090) для входящих соединений.

Все остальные параметры в этом примере являются необязательными и описаны ниже:

$ ssh -q -f -C -N -D 9090 username@url_or_ip_of_remotehostТеперь вы можете настроить любое приложение или даже всю вашу систему на использование 127.0.0.1:9090 (порт 9090 на localhost) в качестве прокси-сервера SOCKS.

Примечание. Возможно, вы захотите заменить 9090 любым свободным портом между 1024 и 49151. Если вы быстро подключитесь к Интернету, оставьте параметр «-C».

Объяснение параметров:

-q Тихий режим (необязательно)

-f ssh перейдет в фоновый режим перед выполнением команды (необязательно)

-C Сжатие всех данных с использованием того же алгоритма, что и gzip. Сжатие желательно на модемных линиях и других медленных соединениях, но только замедляет работу в быстрых сетях. (Необязательный)

-N Не выполнять удаленную команду. Это полезно для только портов пересылки (необязательно)

-D Задает локальную перенаправление портов на уровне приложения, выделяя сокет для прослушивания указанного порта на локальной стороне. Всякий раз, когда происходит соединение с этим портом, соединение пересылается по защищенному каналу, а затем протокол приложения используется для определения, где подключиться к удаленному компьютеру. В настоящее время поддерживаются протоколы SOCKS4 и SOCKS5, а ssh будет действовать как сервер SOCKS. Только root может перенаправлять привилегированные порты. (Необходимые)