ratched – это прокси-сервер Man-in-the-Middle (MitM), который специально перехватывает TLS-соединения.

Он предназначен для использования в сочетании с Linux iptabes REDIRECT; Через SO_ORIGINAL_DST sockopt, ratched может определить предполагаемый пункт назначения (до перебора пакетов iptables) и пытается установить соединение с исходной целью.

То, что отличает его от другого программного обеспечения MitM:

Ratched не перехватывает трафик без разбора.

В частности, он сначала ждет, когда клиент TLS отправит свой ClientHello, чтобы он мог парсить с помощью расширения TLS-имени сервера (SNI), если цель должна быть перехвачена или нет.

Это особенно полезно, если у вас есть виртуальный хостинг, но вы хотите только перехватить подключения к определенному имени хоста.

Ratched не предназначен для сниффинга паролей, он только сбрасывает трафик в файл PCAPNG.

Формат файла PCAPNG выбран, поскольку он позволяет делать аннотации соединения с комментариями (в частности, какое имя хоста указано в расширении SNI).

Установка

Как только Ratched прослушивается на машине маршрутизации (в примере на порте 9999), просто добавьте запись iptables, которая указывает, какой трафик вы хотите захватить.

Например, чтобы перехватить все из 192.168.1.7, который пытается достичь порта 443, используйте:

#iptables -t nat -A PREROUTING -p tcp -s 192.168.1.7 --dport 443 -j REDIRECT --to-ports 9999

Чтобы перехватить все, что идет до 443, просто выполните:

# iptables -t nat -A PREROUTING -p tcp --dport 443 -j REDIRECT --to-ports 9999

Зависимости

ratches требует, по крайней мере, OpenSSL v1.1.

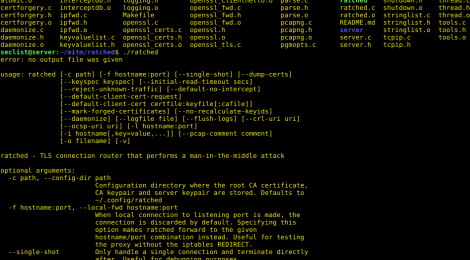

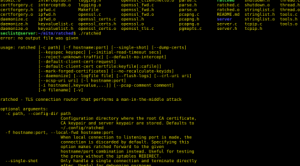

usage: ratched [-c path] [-f hostname:port] [--single-shot] [--dump-certs] [--keyspec keyspec] [--initial-read-timeout secs] [--reject-unknown-traffic] [--default-no-intercept] [--default-client-cert-request] [--default-client-cert certfile:keyfile[:cafile]] [--mark-forged-certificates] [--no-recalculate-keyids] [--daemonize] [--logfile file] [--flush-logs] [--crl-uri uri] [--ocsp-uri uri] [--write-memdumps-into-files] [-l hostname:port] [-i hostname[,key=value,...]] [--pcap-comment comment] [-o filename] [-v] ratched - TLS connection router that performs a man-in-the-middle attack

Примечание: Информация для исследования, обучения или проведения аудита. Применение в корыстных целях карается законодательством РФ.