Еще немного об улучшении безопасности вэб приложений.

Знаете ли вы, что вы можете уменьшить наиболее распространенную атаку XSS, используя флаг HttpOnly и Secure с вашим файлом cookie?

XSS опасен. Рассматривая увеличение количества атак XSS на ежедневной основе, вы должны защитить свои веб-приложения.

Без флагов HttpOnly и Secure в заголовке HTTP-ответа можно украсть или обработать сеанс веб-приложения и файлы cookie.

Хорошая практика – установить флаг HttpOnly и Secure в код приложения разработчика.

Однако из-за плохого программирования или неосведомленности разработчиков это касается веб-инфраструктур.

Я не буду говорить о том, как установить их на уровне кода. Вы можете обратиться сюда.

При выполнении теста безопасности в веб-приложениях ожидается, что вам придется исправить это, чтобы пройти тест на проникновение.

Вот как вы можете исправить это на веб-сервере Apache.

Процедура внедрения в Apache

1. Убедитесь, что mod_headers.so включен в вашей версии Apache.

2. Добавьте следующую запись в httpd.conf

Header edit Set-Cookie ^(.*)$ $1;HttpOnly;Secure

3. Перезапустите веб-сервер Apache

Примечание. Редактирование Header несовместимо с версией Apache 2.2.4.

Вы можете использовать следующее, чтобы установить флаг HttpOnly и Secure ниже версии 2.2.4.

Header set Set-Cookie HttpOnly;Secure

Проверка

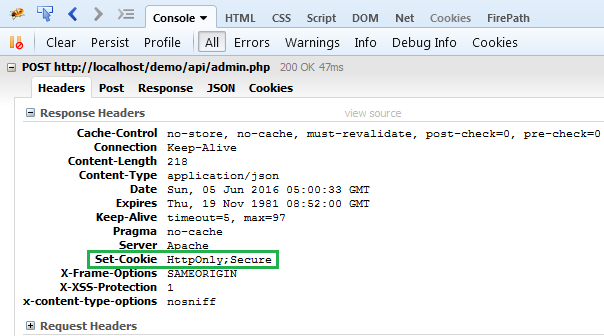

Откройте свой сайт с помощью HTTP Watch, Live HTTP Header или HTTP Header Online.

Проверьте заголовок HTTP-ответа, вы должны увидеть как выделенное ниже содержание

Необходимо обеспечить безопасность веб-приложений с помощью необходимых настроек.

Если вы ищете полное решение для обеспечения безопасности веб-сайта, вы можете обратиться к брандмауэру веб-приложений, как описано здесь.