форензика

Android удерживает позицию ведущей операционной системы для мобильных телефонов во всем мире. В наше время очень распространено иметь телефон на базе Android .

Даже если вы никогда не слышали термин “метаданные”, вы определенно знакомы с ним – вероятно, вы используете его каждый день, даже не

Иногда необходимо узнать откуда был скачан файл. В данном примере мы рассмотрим скачивание из браузера. Конкретно я захожу на сайт itsecforu.

Поиск недавно измененных файлов – полезный параметр при устранении неполадок в коде или на сервере. Также данный функционал может быть полезен в

Анализ логов имеет большое значение в расследовании, и эта статья представляет собой небольшое введение в аудит журналов. Файл лога может содержать такую

Цель этого руководства – показать несколько методов командной строки, которые можно использовать для проверки времени доступа и модификации файлов

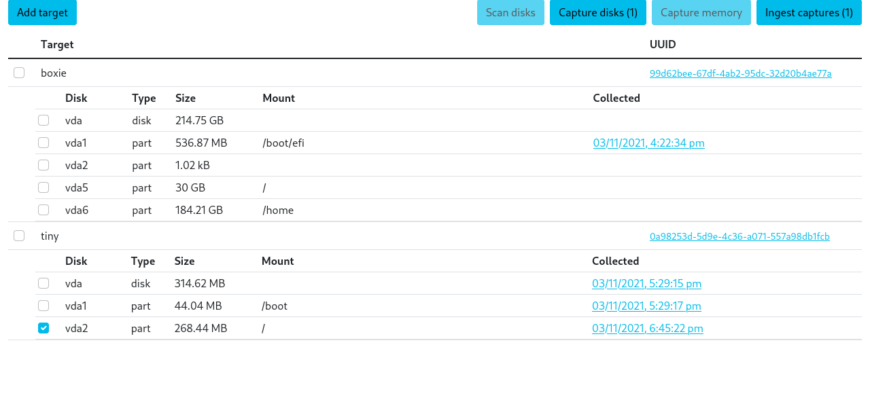

Развертывание Для базового развертывания одного узла мы рекомендуем использовать Docker и Docker Compose. Сначала прочитайте docker-compose.

Введение в отслеживание IP-адреса с помощью Wireshark Бывают случаи, когда нам необходимо отследить IP-адрес до его происхождения (страна, город, номер AS и т.

Во время проведения форензики мы сталкивались с различными типами файлов. Из нашего личного опыта мы можем сказать, что это нелегко. Существует множество типов файлов.

Metagoofil – это потрясающий инструмент, который можно использовать для извлечения большого количества информации из документов Word, файлов презентаций