Поиск по запросу: Centos

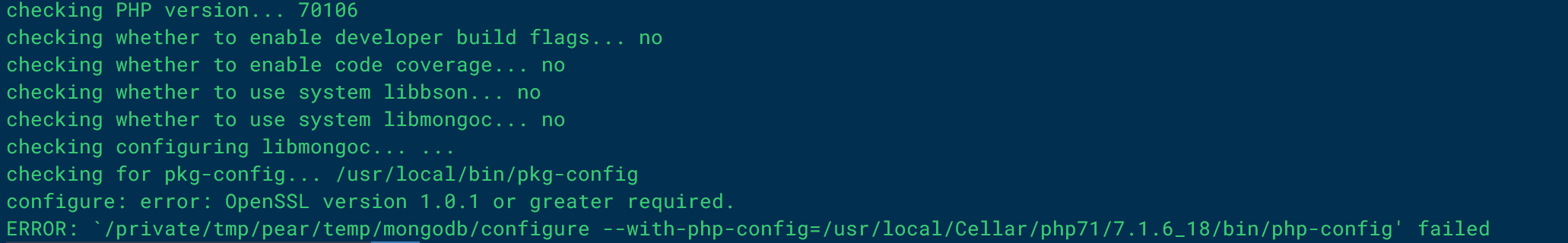

При сборке чего либо, при запуске скрипта configure: может появится ошибка вида: Можно попробовать для начала выполнить сборку, исключив SSL, чтобы отключить

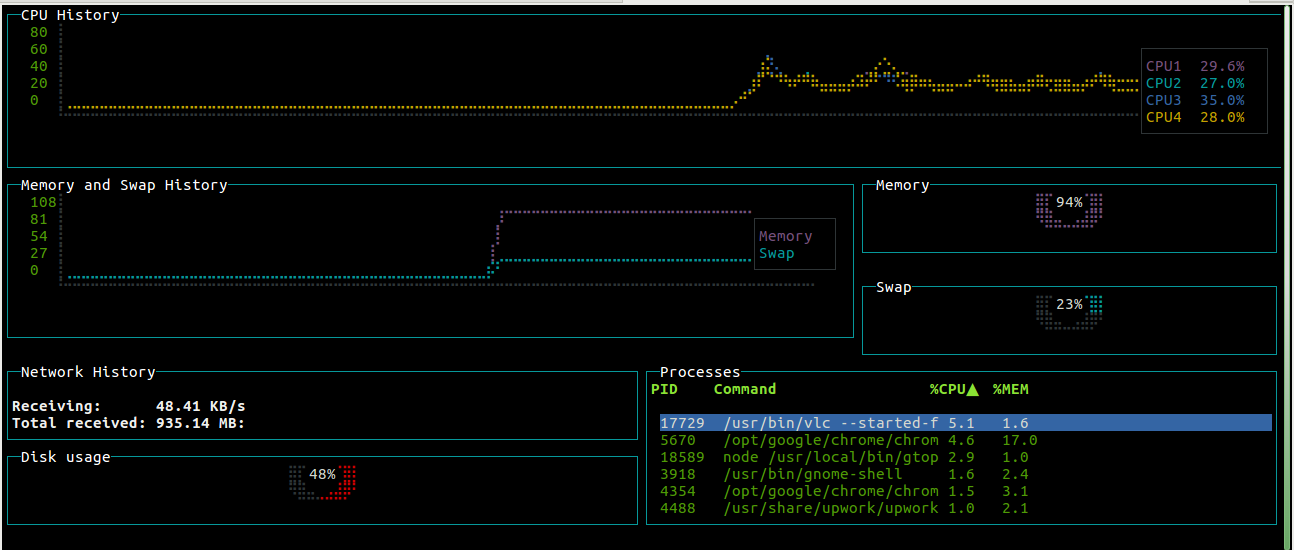

Когда вы работаете на Linux-сервере или на вашем персональном компьютере, вам иногда нужно контролировать различные процессы. Это можно сделать с помощью

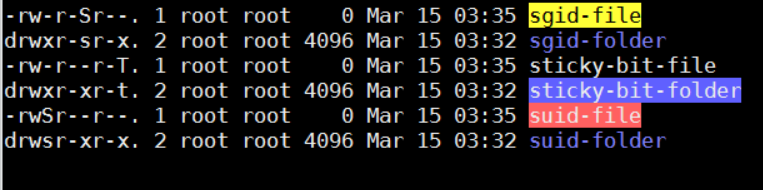

Так называемые “суидные” файлы выполняются с правами владельца этих файлов. Таким образом, при наличии уязвимости в этих файлах, злоумышленник

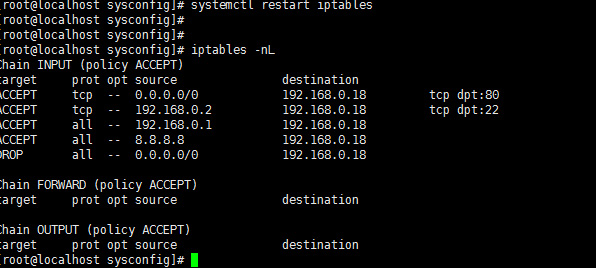

3Мы узнаем, как мы можем заблокировать трафик, полученный из IP-адресов конкретной страны, используя базу данных GeoIP и linux iptables. Iptables –

Описание Stacer Stacer – это инструмент для мониторинга ресурсов и системной оптимизации с открытым исходным кодом для Linux. Это приложение имеет

Менеджер паролей Keeper – инструмент, который хранит учетные данные паролей в зашифрованном цифровом хранилище. Вам нужен лишь один основной пароль

В этом руководстве мы предоставим рекомендации и опишем способы установки и удаления, чтобы повторно установить продукт McAfee и McAfee VirusScan Enterprise для Linux.

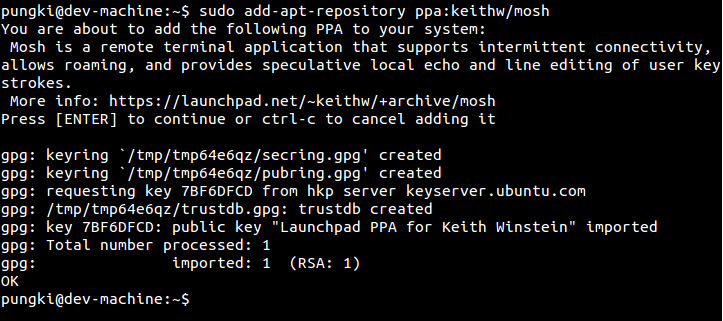

Для тех, кто любит работать удаленно, должно быть знакомо слово SSH. Этот протокол широко используется системными администраторами. SSH также доступен

У типичной средней и крупной организации как правило присутутствуют следующие компоненты инфраструктуры: Сервер Балансировщик загрузки База данных Обмен

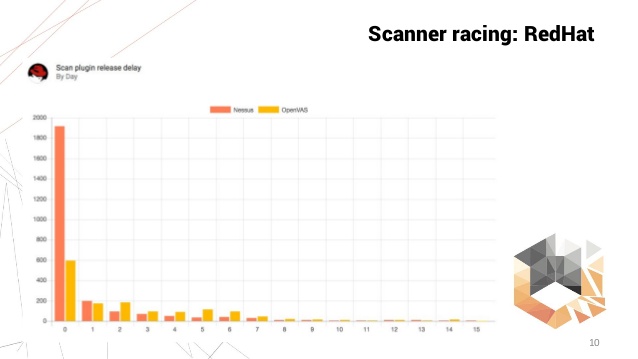

Как скачать и запустить сканер уязвимостей для Linux? Vulners – сканер уязвимостей, который поддерживает следующие операционные системы для анализа