Статьи

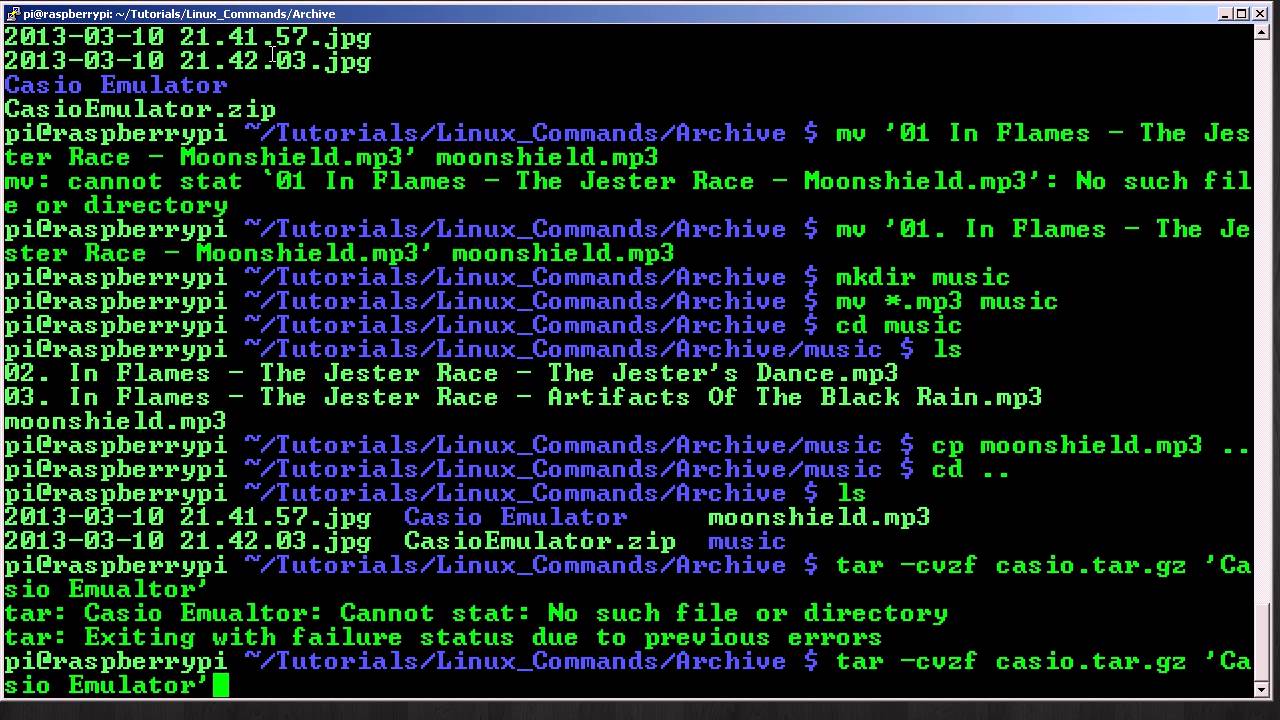

Операционная система Linux с открытым исходным кодом нарастила обороты со временем, но все таки ее еще нельзя назвать по настоящему популярной.

Хеширование и шифрование – это те самые два слова, которые часто используются взаимозаменяемо, но порой неправильно. Вы понимаете различие между

Тут зашел на днях в пиццерию.

Думаю затарить пиццы на весь кафедральный отдел информационной безопасности, дабы бороться со злыми вредоносами и прочей

Здравствуйте, уважаемые профессионалы and/or любители or/and сочувствующие теме информационной безопасности. Сегодня авторский коллектив посетил зарубежный

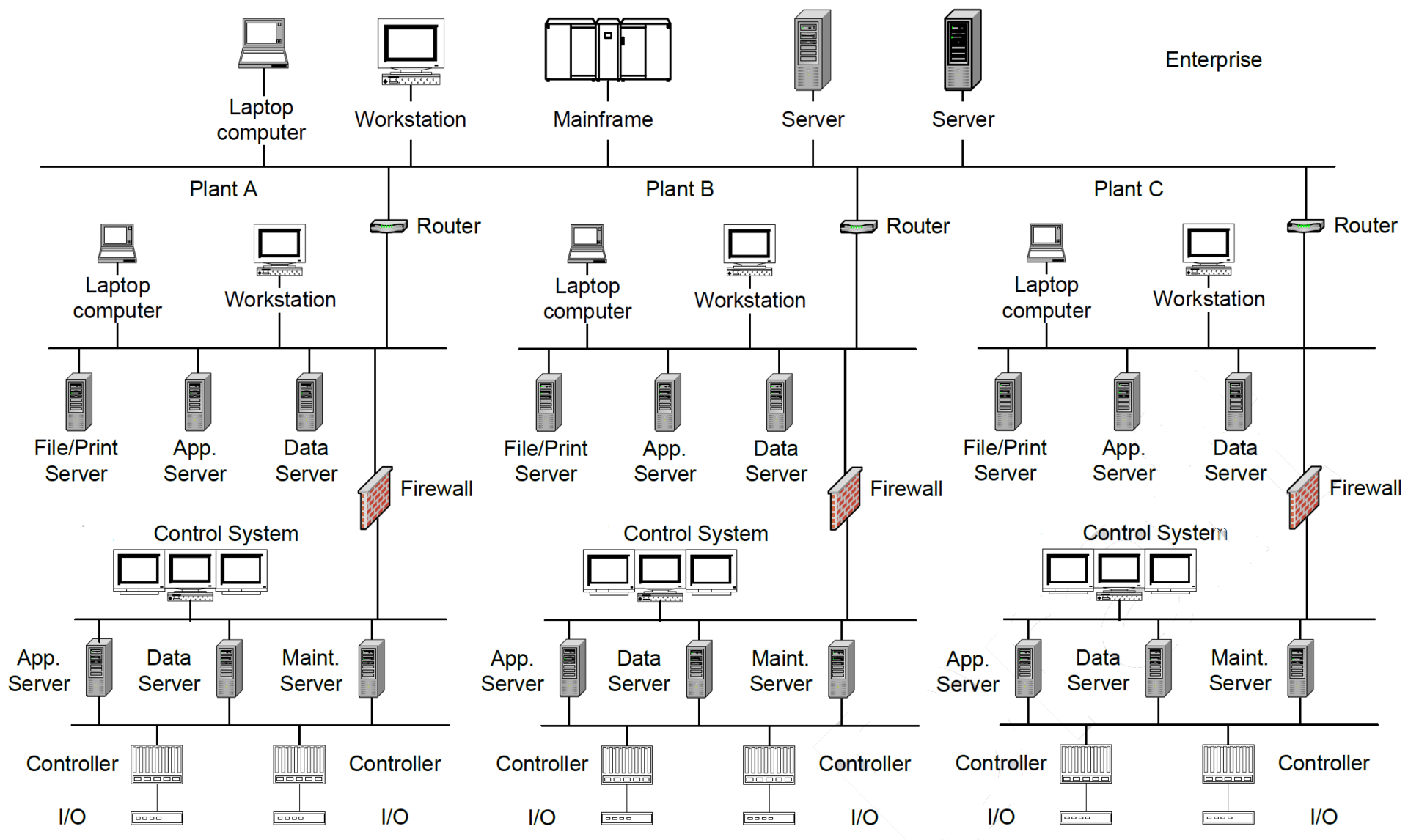

В России меняется парадигма защиты информации – Президентом Российской Федерации В.В. Путиным утверждена Доктрина информационной безопасности (Указ Президента

Намедни настраивал сеть которая состоит из снорта, двух АРМов через этот снорт , подключенных по мосту без айпи адресов на интерфейсах снорта в режиме

В течение многих лет исследователи безопасности доказали, что хакеры могут захватить камеры, чтобы следить за тем, кто находится на другом конце монитора.

Я не совсем сторонник “копипаста” , точнее совсем не сторонник, однако может-быть какая нибудь бабушка это прочтет и будет бдительнее 🙂

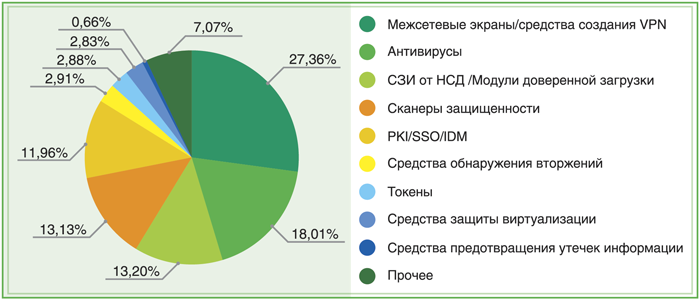

Угрозы безопасности могут повлиять на как на репутацию вашей компании, как на текущую финансовую ситуацию, так и на будущее ее в целом. О рисках интернет-безопасности

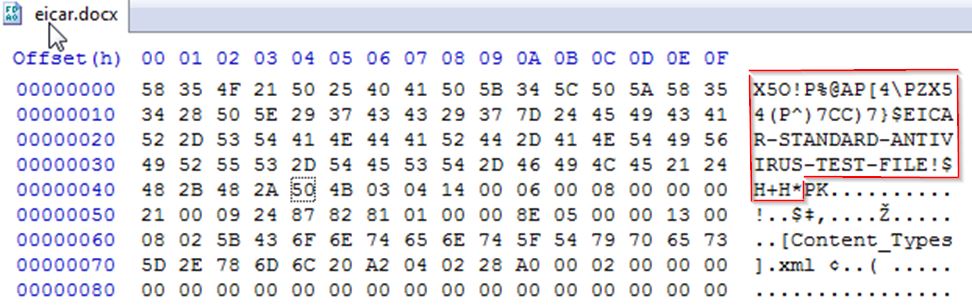

Я уверен, что многие задавались вопросом : “Как же мне проверить работу средства антивирусной защиты (САВЗ), после его установки?”