Месяц: Июнь 2019

Потеря сохраненных логинов и паролей может стать большой проблемой, особенно если у вас нет резервной копии. В основном это происходит, когда кто-то случайно

Нарушение данных не только обходится дорого любой организации, но и наносит ущерб репутации бренда. Чтобы предотвратить угрозы, приложения (веб, мобильные

В нашей последней статье мы подробно описали, как установить и настроить FTP-сервер в RHEL 8 Linux. В этой статье мы расскажем, как защитить FTP-сервер

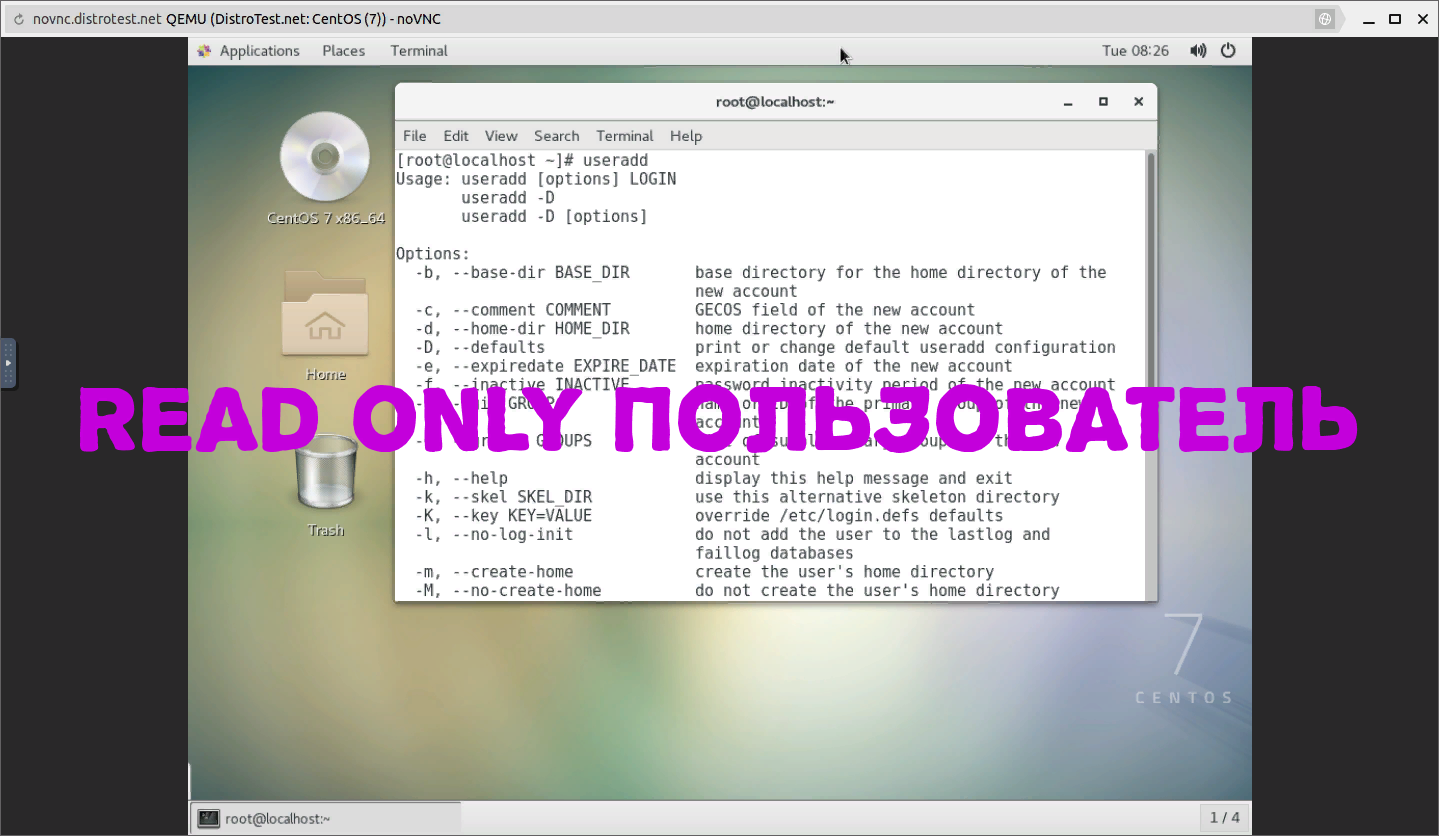

Вопрос: Как создать учетную запись пользователя, которая не сможет писать ни в один файл в системе? Другими словами, как создать учетную запись пользователя

WhatBreach – это инструмент для поиска взломанных эмейлов и соответствующих им базы данных. Он берет либо одно электронное письмо, либо список электронных

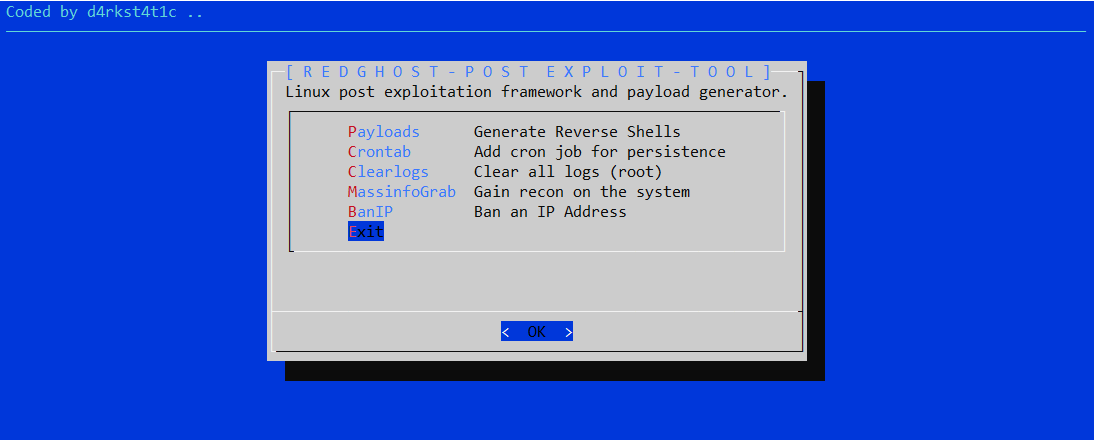

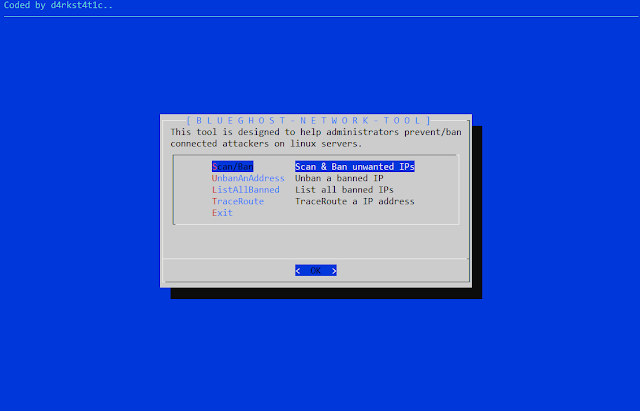

Ранее мы уже рассмотрели фреймворк для редтим: ? BlueGhost — сетевой инструмент, предназначенный для помощи BlueTeam в бане атакующих серверы Linux Теперь

Если вы относитесь к тому типу людей, которым нравится испытывать трудности и преодолевать преграды, подумайте о том, чтобы стать тестеровщиком на проникновение.

Как настроить лабораторию анализа вредоносных программ Гипервизоры VMware VirtualBox Мы будем использовать VirtualBox, потому что его проще всего настроить.

💯 BlueGhost – сетевой инструмент, предназначенный для помощи BlueTeam в бане атакующих серверы Linux

Этот инструмент использует различные сетевые инструменты linux и скрипты bash, чтобы помочь членам блютим защитить серверы на основе Debian и Ubuntu от

Наиболее распространенными атаками веб-приложений являются межсайтовый скриптинг, SQL-инъекция, обход пути, включение локальных файлов и DDoS.