Месяц: Апрель 2018

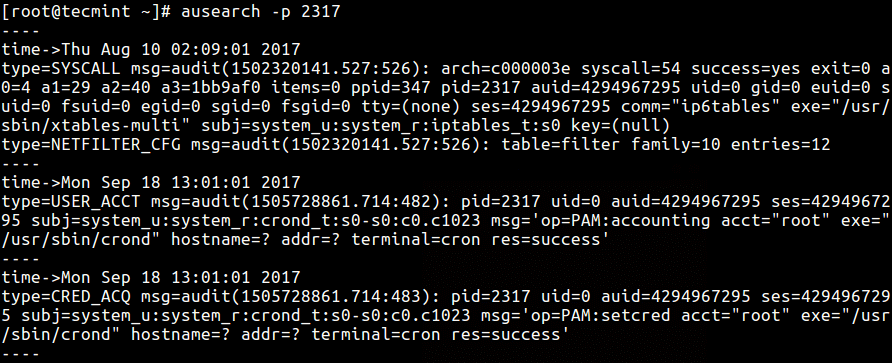

Например мы имеем запись типа: При этом msg=audit(1523273450.096:43): показывает временную метку события Попробуйте: Чтобы преобразовать число в нечто

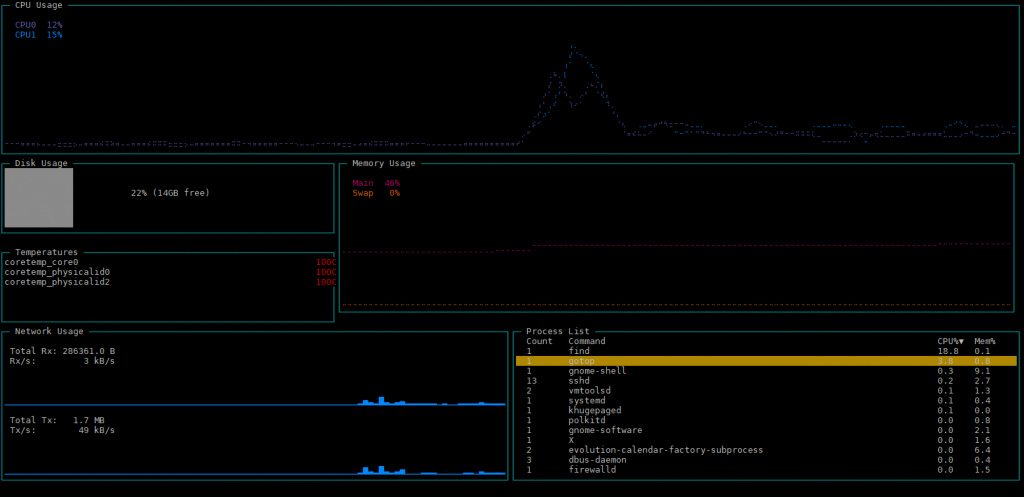

У каждого администратора Linux есть свои собственные предпочтения в том, как контролировать процессы в терминале. И вы, вероятно, знаете о таких инструментах

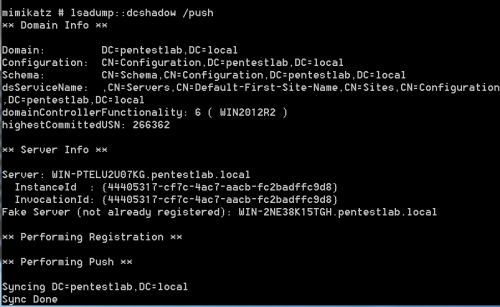

DCShadow – это атака, которая пытается изменить существующие данные в Active Directory, используя законные API, которые используются контроллерами домена.

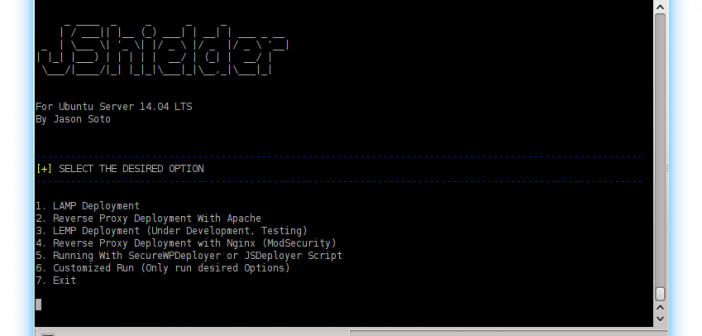

JSHielder – это инструмент с открытым исходным кодом, разработанный для поддержки администраторов ИБ, и разработчиков кто защищают Linux-серверы

MalScan – это простой сканер эвристики файлов PE, написанный на python, который вы можете использовать для быстрого анализа файла PE и выяснить

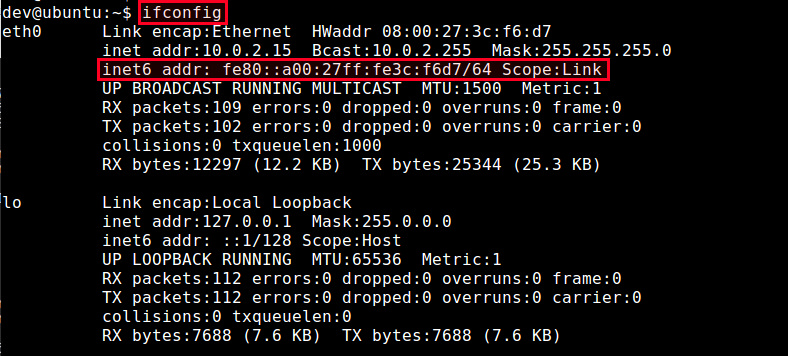

Протокол Интернета версии 6 (IPv6) – это новейшая версия протокола Интернета (IP), протокол связи, который обеспечивает систему идентификации и определения

BEURK – это руткит userload preload для GNU / Linux, сильно ориентированный на анти-отладку и анти-обнаружение. Особенности ◾Скрыть файлы и каталоги

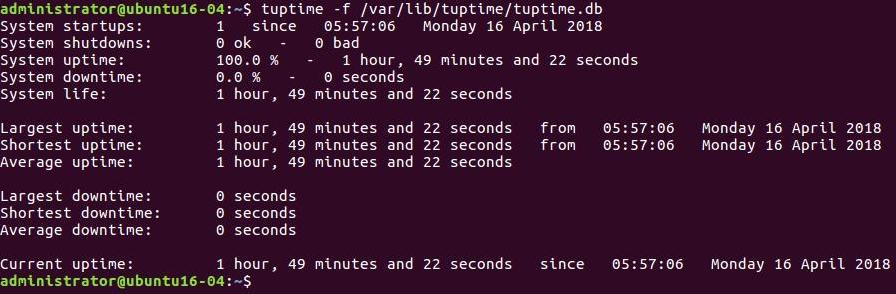

Основной задачей сотрудников ИБ является мониторинг и анализ системы Linux, и как долго она прогуливалась. В этой статье показано использование инструмента

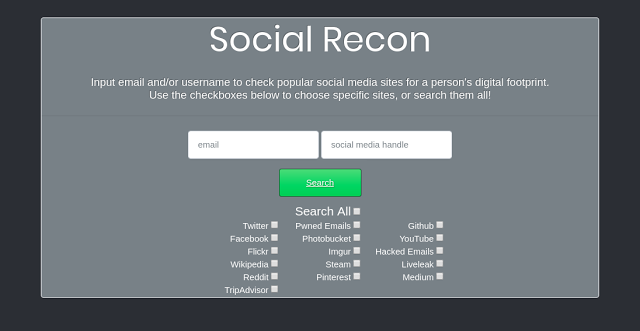

Social Recon описание Это приложение находит и компилирует информацию об онлайн-лицах, учитывая имя пользователя и / или адрес электронной почты.

Вы можете использовать этот инструмент на своем веб-сайте WordPress, чтобы проверить безопасность своего веб-сайта, обнаружив уязвимости на нем.