Статьи

ВСТУПЛЕНИЕ Цель этой статьи – объяснить концепции «песочницы», чтобы конечные пользователи могли применять эти концепции в различных приложениях

Посмотрите вокруг, и вы найдете множество историй о киберпреступниках, наводнившей мир Интернета. Злоумышленники находят новые способы кражи личных данных

Умные часы, радио-няни, беспроводные гаджеты и такие устройства, как, например портативная радиостанция давно вошли в обиход нашей жизни.

Еще в первые годы существования персональных компьютеров каждый пользователь нуждался в большом количестве технических знаний. Система не запускается?

По мере того, как ваш компьютер теряет тот светящийся блеск совершенства, он со временем начинает замедляться. Поскольку различные установленные вами программы

Добрый день! В помощь на эти ответы нам спешат лучшие практики NIST и материалы для подготовки к экзамену CISSP. Важно понимать значение слов “

Удаленная работа является растущей тенденцией, которая, скорее всего, вскоре займет большой процент на рынке труда. Исследование, проведенное швейцарским

Это эпоха взрыва цифровой экономики, а массивные нагрузки данных передаются через API. Бизнес, игры, образование, наука, искусство. , , вы называете все

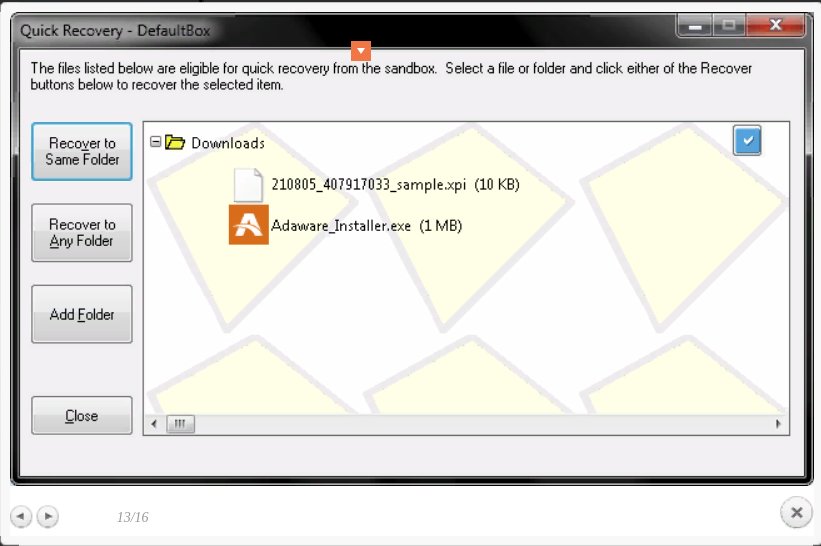

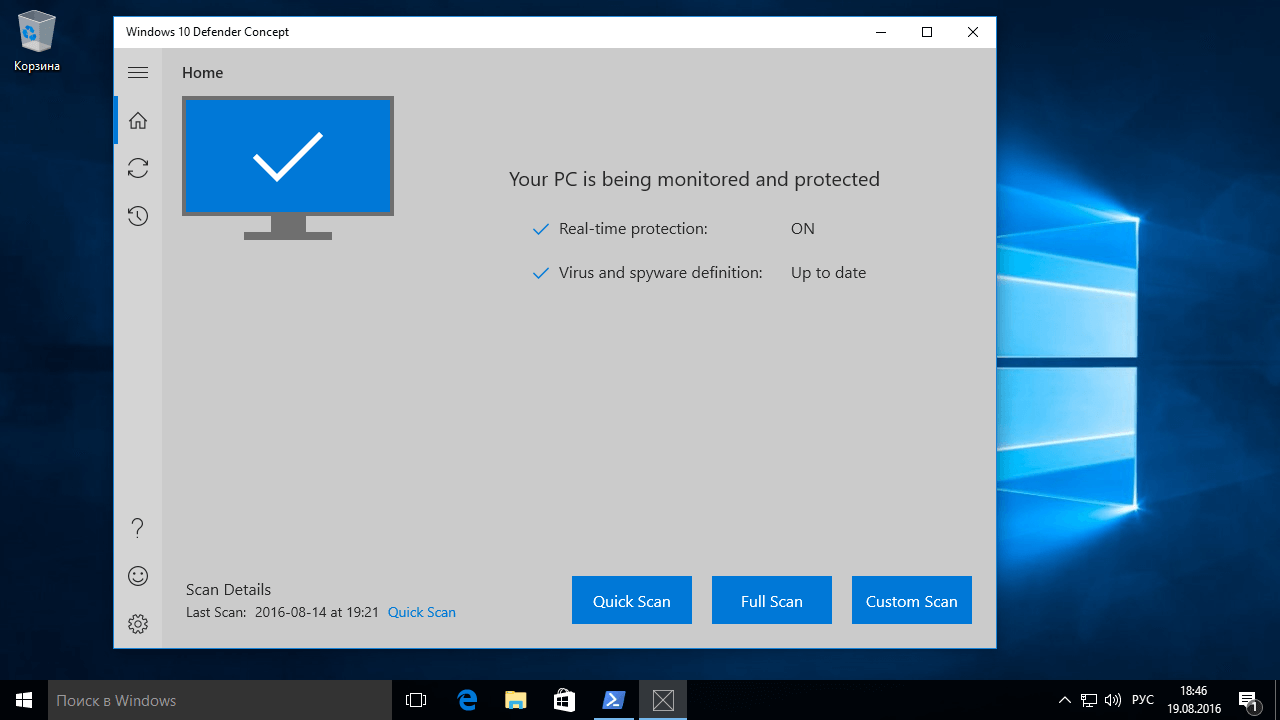

Лучшие советы по безопасности для Windows 10 иногда не самые очевидные. Конечно, вы можете инвестировать в лучшую антивирусную программу, использовать

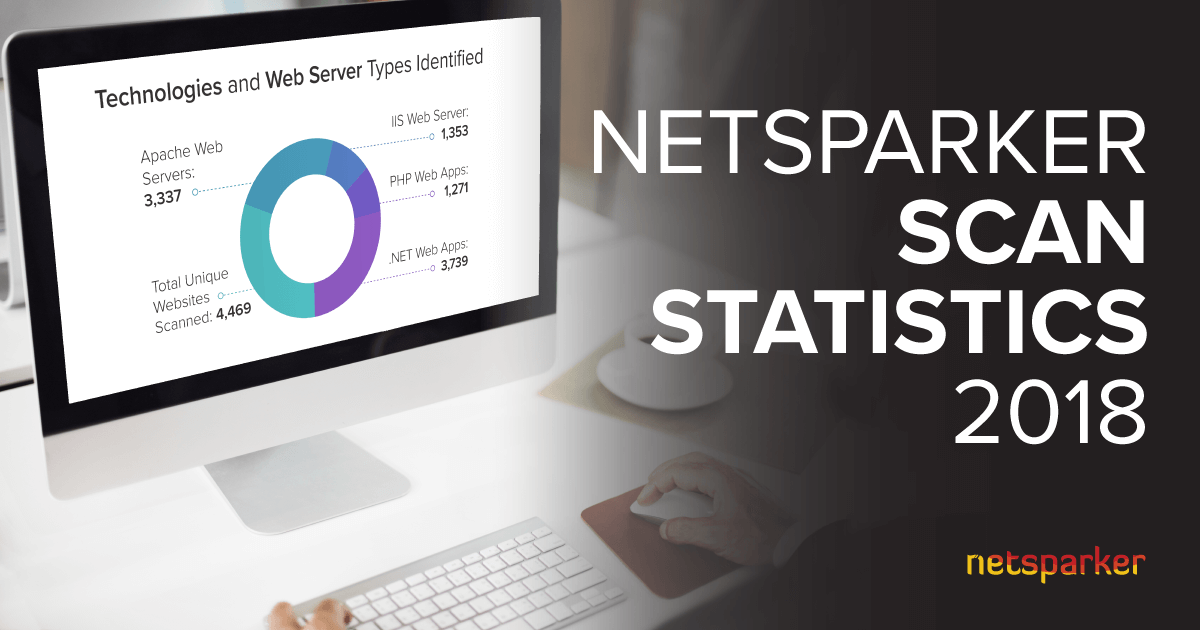

Netsparker только что опубликовал анонимную статистику веб-безопасности об уязвимостях безопасности, которые их онлайн-решение выявило в веб-приложениях