Вопрос: Как избежать предупреждения “BAD PASSWD : is too simple” при смене пароля в Linux?

1. Измените конфигурационный файл /etc/pam.d/password-auth и /etc/pam.d/system-auth, чтобы установить сложность пароля.\

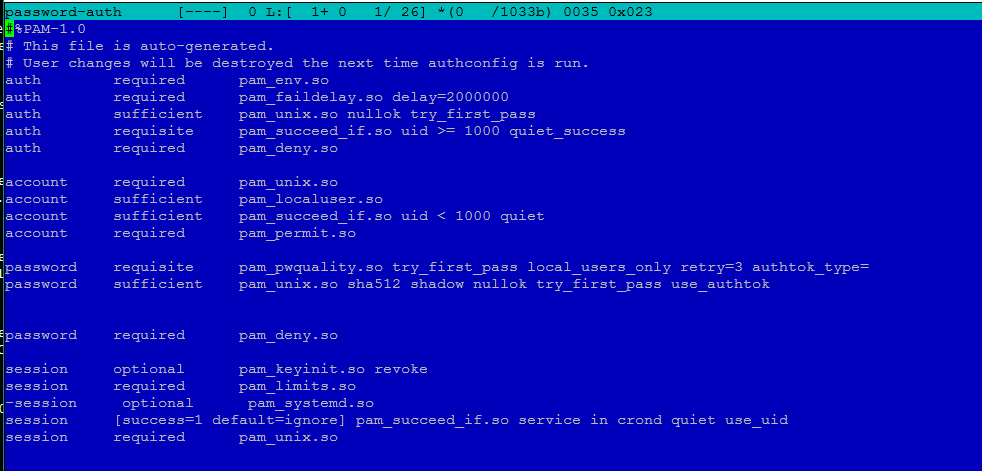

# vi /etc/pam.d/password-auth

Отображается следующая информация.

auth required pam_env.so auth sufficient pam_unix.so try_first_pass nullok auth required pam_deny.so account required pam_unix.so #password requisite pam_cracklib.so try_first_pass retry=3 minlen=8 lcredit=-1 ucredit=-1 dcredit=-1 ocredit=0 enforce_for_root password sufficient pam_unix.so try_first_pass use_authtok nullok sha512 shadow password required pam_deny.so session optional pam_keyinit.so revoke session required pam_limits.so session [success=1 default=ignore] pam_succeed_if.so service in crond quiet use_uid session required pam_unix.so

Добавьте тег комментария (#) перед строкой pam_cracklib.so в конфигурационном файле password-auth, чтобы закомментировать эту строку.

# vi /etc/pam.d/system-auth

Отображается следующая информация:

auth required pam_env.so auth sufficient pam_unix.so try_first_pass nullok auth required pam_deny.so account required pam_unix.so #password requisite pam_cracklib.so try_first_pass retry=3 minlen=8 lcredit=-1 ucredit=-1 dcredit=-1 ocredit=0 enforce_for_root #password requisite pam_pwquality.so try_first_pass local_users_only retry=3 authtok_type= password sufficient pam_unix.so try_first_pass use_authtok nullok sha512 shadow use_authtok password required pam_deny.so session optional pam_keyinit.so revoke session required pam_limits.so session [success=1 default=ignore] pam_succeed_if.so service in crond quiet use_uid session required pam_unix.so

Удалите параметр use_authtok из этой строки:

password sufficient pam_unix.so try_first_pass use_authtok nullok sha512 shadow use_authtok

Параметры в строках pam_cracklib.so и pam_pwquality.so контролируют сложность паролей пользователей, а enforce_for_root указывает, что пароль пользователя root также должен соответствовать требованиям сложности пароля.

Примечание: Снижение сложности пароля может привести к риску для систем.

см. также:

- 🐧 LFCA: как повысить безопасность системы Linux

- 🐧 LFCA – Полезные советы по защите данных Linux

- 🖧 8 способов предотвратить атаки брутфорс на SSH на Linux (CentOS / RHEL)

- 👨⚕️️ «passwd: Module is unknown» – ошибка при смене пароля в CentOS / RHEL

- #️⃣ Как включить хеширование md5 в Linux

- ⏳ Как настроить требования к сроку действия и сложности пароля в Linux

- 🇭🇳 Как настроить систему CentOS / RHEL для запрета использования последних 3 паролей

- 🎢 Как ограничить пользователей и группы Active Directory для входа на клиенте CentOS / RHEL