Атака “человек посередине” (MITM) – это когда злоумышленник прерывает установленный сетевой сеанс или передачу данных.

Злоумышленник располагается в середине пути передачи данных и затем притворяется или действует как законный участник.

На практике злоумышленники располагаются между входящими запросами и исходящими ответами.

Как пользователь, вы будете продолжать верить, что общаетесь напрямую с легитимным целевым сервером или веб-приложением, таким как Facebook, Twitter, онлайн-банк и другие.

Однако на самом деле вы отправляете запросы человеку посередине, который затем общается с вашим банком или приложением от вашего имени.

Таким образом, человек посередине будет видеть все, включая все ваши запросы и ответы, которые вы получаете от целевого сервера.

Помимо просмотра всего разговора, человек посередине может изменить ваши запросы и ответы, украсть ваши учетные данные, направить вас на контролируемый им сервер или совершить другие киберпреступления.

Как правило, злоумышленник может перехватить поток сообщений или данных любой из сторон в разговоре.

Затем злоумышленник может изменить информацию или отправить вредоносные ссылки или ответы обоим законным участникам.

В большинстве случаев это может оставаться незамеченным в течение некоторого времени, пока впоследствии не будет нанесен большой ущерб.

Распространенные методы атаки man-in-the-middle

- Сниффинг пакетов: – Злоумышленник использует различные инструменты для проверки сетевых пакетов на низком уровне. Сниффинг позволяет злоумышленникам видеть пакеты данных, доступ к которым они не имеют.

- Инъекция пакетов: – злоумышленники внедряют вредоносные пакеты в каналы передачи данных. Перед инъекцией преступники сначала используют сниффинг, чтобы определить, как и когда отправить вредоносные пакеты. После инъекции вредоносные пакеты смешиваются с действительными в потоке данных.

- Перехват сеанса: В большинстве веб-приложений при входе в систему создается временный токен сессии, чтобы пользователю не приходилось вводить пароль на каждой странице или при любом последующем запросе. К сожалению, злоумышленник, использующий различные инструменты сниффинга, может определить и использовать маркер сессии, который он может использовать для выполнения запросов, выдавая себя за легитимного пользователя.

- Снятие SSL: Злоумышленники могут использовать технику отключения SSL для перехвата легитимных пакетов, модификации запросов на основе HTTPS и направления их в небезопасное место назначения, эквивалентное HTTP. Следовательно, хост начнет выполнять незашифрованный запрос к серверу, что приведет к раскрытию конфиденциальных данных в виде обычного текста, который легко украсть.

Последствия атак MITM

Атаки MITM опасны для любой организации, поскольку они могут привести к финансовым и репутационным потерям.

Обычно преступники могут получить и неправомерно использовать конфиденциальную и частную информацию организации. Например, они могут украсть учетные данные, такие как имена пользователей и пароли, данные кредитных карт, и использовать их для перевода средств или совершения несанкционированных покупок. Они также могут использовать украденные учетные данные для установки вредоносных программ или кражи другой конфиденциальной информации, которую они могут использовать для шантажа компании.

По этой причине очень важно защитить пользователей и цифровые системы, чтобы минимизировать риски MITM-атак.

Инструменты для борьбы с MITM-атаками

Помимо использования надежных решений и методов обеспечения безопасности, необходимо применять необходимые инструменты для проверки систем и выявления уязвимостей, которыми могут воспользоваться злоумышленники.

Чтобы помочь вам сделать правильный выбор, далее показаны некоторые из инструментов HTTP MITM-атак для инженеров информационной безопасности.

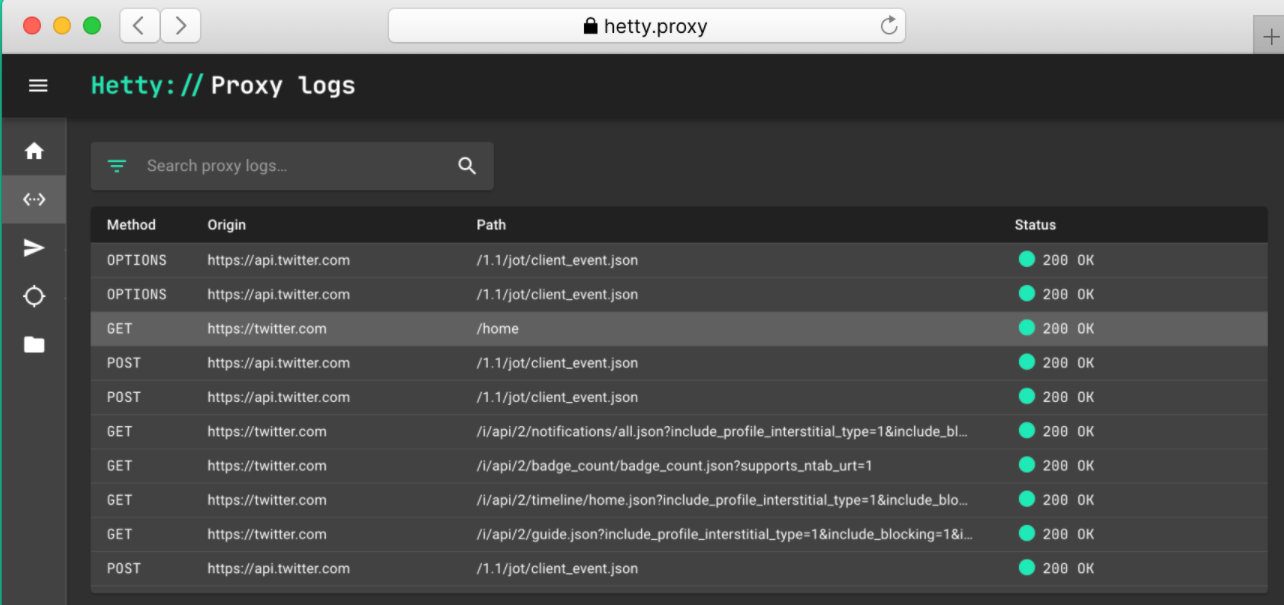

Hetty

Hetty – это быстрый набор инструментов HTTP с открытым исходным кодом и мощными функциями для поддержки исследователей безопасности, команд и сообщества bug bounty.

Легкий инструмент со встроенным веб-интерфейсом Next.js включает в себя HTTP-прокси “человек посередине”.

Ключевые особенности

- Позволяет выполнять полнотекстовый поиск

- Имеет модуль отправителя, который позволяет отправлять HTTP-запросы вручную, основываясь либо на выключенных запросах из журнала прокси, либо создавая их с нуля.

- Модуль атакующего, который позволяет отправлять HTTP-запросы автоматически

- Простая установка и простой в использовании интерфейс

- Вручную отправляйте HTTP-запросы, либо начиная с нуля, создавая запрос, либо просто копируя из журнала прокси.

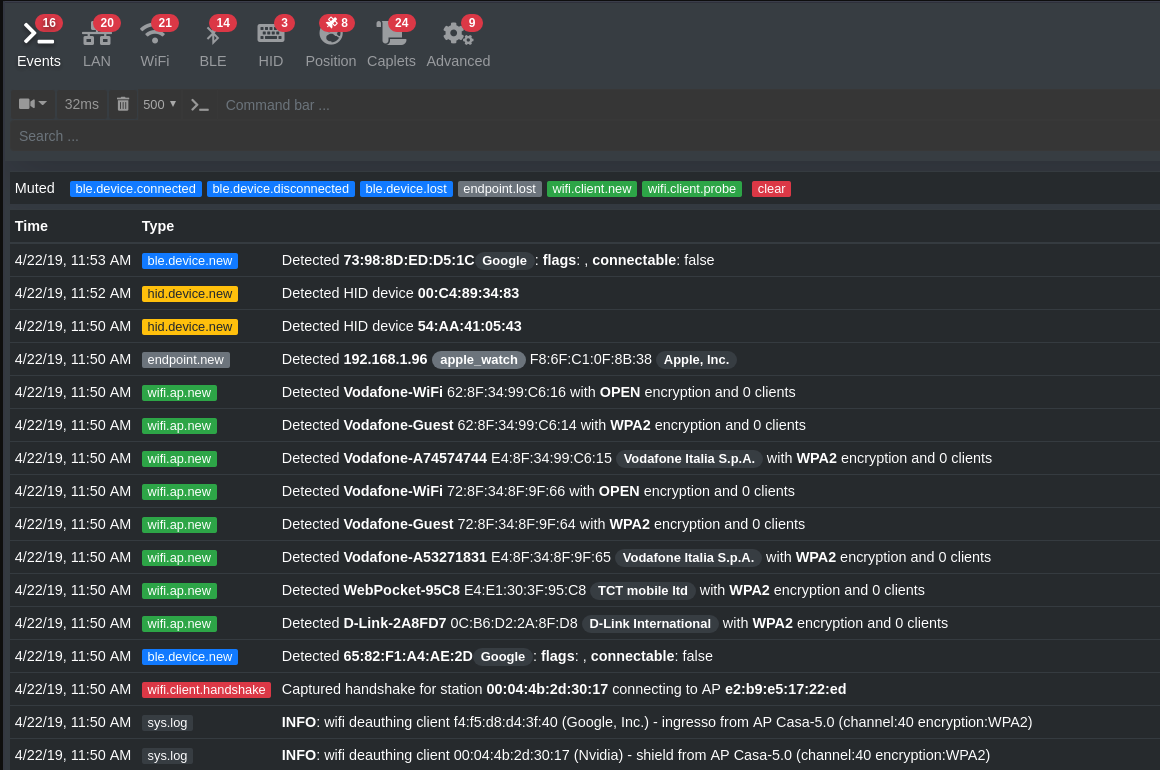

Bettercap

Bettercap – это комплексный и масштабируемый инструмент для разведки и атаки сетей.

Простое в использовании решение предоставляет реверс-инженерам, экспертам по безопасности и “red team” все возможности для тестирования или атаки сетей Wi-Fi, IP4, IP6, устройств Bluetooth Low Energy (BLE) и беспроводных устройств HID.

Кроме того, инструмент обладает возможностями мониторинга сети и другими функциями, такими как создание поддельных точек доступа, сниффер паролей, DNS-спуфер, перехват рукопожатия и т.д.

Ключевые особенности

- Мощный встроенный сетевой сниффер для идентификации аутентификационных данных и сбора учетных данных

- мощный, расширяемый

- Активное и пассивное зондирование и тестирование узлов IP-сети на наличие потенциальных MITM-уязвимостей.

- Простой в использовании и интерактивный пользовательский веб-интерфейс, позволяющий проводить широкий спектр MITM-атак, сниффить учетные данные, контролировать HTTP и HTTP-трафик и т.д.

- Извлекает все собранные данные, такие как учетные данные POP, IMAP, SMTP и FTP, посещенные URL и HTTPS хосты, HTTP cookies, данные HTTP posted и многое другое. Затем он представляет их во внешнем файле.

- Манипулировать или изменять трафик TCP, HTTP и HTTPS в режиме реального времени.

Proxy.py

Proxy.py – это легкий прокси-сервер с открытым исходным кодом для WebSockets, HTTP, HTTPS и HTTP2. Доступный в одном файле python, этот быстрый инструмент позволяет исследователям проверять веб-трафик, включая зашифрованные TLS приложения, потребляя при этом минимум ресурсов.

Ключевые особенности

- Это быстрый и масштабируемый инструмент, способный обрабатывать десятки тысяч соединений в секунду.

- Программируемые функции, такие как встроенный веб-сервер, прокси, настройка маршрутизации HTTP и т.д.

- Имеет легкий дизайн, который использует 5-20 МБ оперативной памяти. Кроме того, он опирается на стандартные библиотеки Python и не требует никаких внешних зависимостей.

- Настраиваемая в реальном времени приборная панель, которую можно расширять с помощью плагинов. Она также дает возможность проверять, контролировать, настраивать и управлять proxy.py во время выполнения.

- Безопасный инструмент использует TLS для обеспечения сквозного шифрования между proxy.py и клиентом.

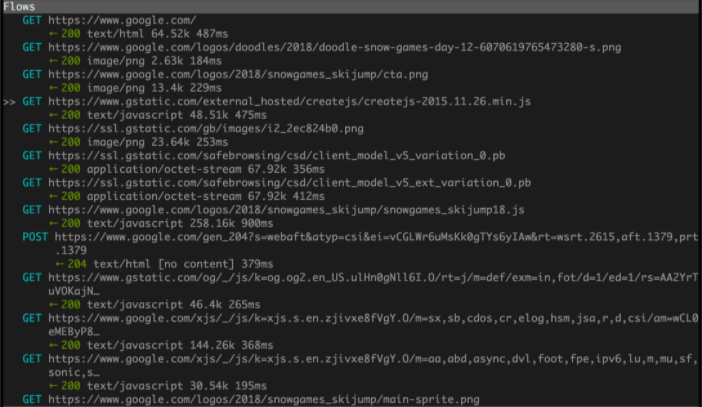

Mitmproxy

mitmproxy – это простое в использовании решение HTTPS-прокси с открытым исходным кодом.

В целом, этот простой в установке инструмент работает как SSL прокси HTTP “человек посередине” и имеет консольный интерфейс, который позволяет вам проверять и изменять поток трафика на лету.

Вы можете использовать инструмент на основе командной строки в качестве HTTP или HTTPS прокси для записи всего сетевого трафика, просмотра запросов пользователей и их воспроизведения.

Обычно под mitmproxy подразумевается набор из трех мощных инструментов: mitmproxy (консольный интерфейс), mitmweb (веб-интерфейс) и mitmdump (версия командной строки).

Ключевые особенности

- Интерактивный и надежный инструмент анализа и модификации HTTP-трафика

- Гибкий, стабильный, надежный, простой в установке и использовании инструмент

- Позволяет перехватывать и модифицировать HTTP и HTTPS запросы и ответы на лету

- Записывать и сохранять разговоры HTTP на стороне клиента и сервера, а затем воспроизводить и анализировать их в будущем

- Генерация сертификатов SSL/TLS для перехвата на лету

- Функции обратного прокси позволяют перенаправлять сетевой трафик на другой сервер.

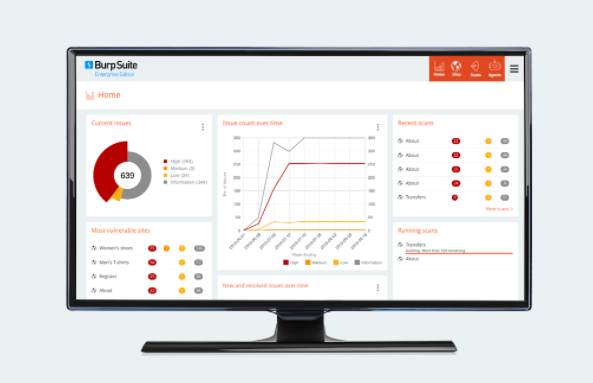

BurpSuite

Burp – это автоматизированный и масштабируемый инструмент для сканирования уязвимостей.

Этот инструмент является хорошим выбором для многих специалистов по безопасности.

В целом, он позволяет исследователям тестировать веб-приложения и выявлять уязвимости, которые злоумышленники могут использовать и проводить MITM-атаки.

Работая как веб-прокси-сервер, Burp становится посредником между веб-браузером и целевыми серверами.

Следовательно, это позволяет перехватывать, анализировать и изменять трафик запросов и ответов.

Ключевые особенности

- Перехват и проверка необработанного сетевого трафика в обоих направлениях между веб-браузером и сервером

- Разрыв TLS-соединения в HTTPS-трафике между браузером и сервером назначения, что позволяет злоумышленнику просматривать и изменять зашифрованные данные.

- Выбор использования встроенного браузера Burps или внешнего стандартного веб-браузера

- Автоматизированное, быстрое и масштабируемое решение для сканирования уязвимостей. Оно позволяет быстрее и эффективнее сканировать и тестировать веб-приложения, выявляя широкий спектр уязвимостей.

- Отображение отдельных перехваченных HTTP-запросов и ответов

- Позволяет вручную просматривать перехваченный трафик, чтобы понять детали атаки.

🖧 Burp Bounty: BurpSuite расширение для улучшения активного и пассивного сканера

Ettercap

Ettercap – это анализатор и перехватчик сетевого трафика с открытым исходным кодом.

Комплексный инструмент для MITM-атак позволяет исследователям препарировать и анализировать широкий спектр сетевых протоколов и хостов.

Он также может регистрировать сетевые пакеты в локальной сети и других средах.

Кроме того, многоцелевой анализатор сетевого трафика может обнаруживать и останавливать атаки типа “человек посередине”.

Ключевые особенности

- Перехват сетевого трафика и перехват учетных данных, таких как пароли. Кроме того, он может расшифровывать зашифрованные данные и извлекать учетные данные, такие как имена пользователей и пароли.

- Подходит для глубокого перехвата пакетов, тестирования, мониторинга сетевого трафика и фильтрации контента в режиме реального времени.

- Поддерживает активное и пассивное подслушивание, препарирование и анализ сетевых протоколов, включая протоколы с шифрованием.

- Анализирует топологию сети и устанавливает установленные операционные системы.

- Удобный графический интерфейс пользователя с интерактивными и неинтерактивными вариантами работы GUI

- Использует такие методы анализа, как перехват ARP, фильтрация IP и MAC и другие для перехвата и анализа трафика

Предотвращение атак MITM

Выявить MITM-атаки не очень просто, поскольку они происходят вдали от пользователей, и их трудно обнаружить, так как злоумышленники все делают так, чтобы все выглядело нормально.

Однако существует несколько методов обеспечения безопасности, которые организации могут использовать для предотвращения атак типа “человек посередине”.

К ним относятся;

- Защита интернет-соединений в рабочих или домашних сетях, например, использование эффективных решений и инструментов безопасности на ваших серверах и компьютерах, надежных решений аутентификации.

- Обеспечение надежного WEP/WAP шифрования для точек доступа

- Убедитесь, что все веб-сайты, которые вы посещаете, безопасны и имеют HTTPS в URL.

- Избегайте переходов по подозрительным сообщениям электронной почты и ссылкам

- Применяйте HTTPS и отключите небезопасные протоколы TLS/SSL.

- По возможности используйте виртуальные частные сети.

- Использование вышеперечисленных инструментов и других решений для HTTP для выявления и устранения всех уязвимостей “человек посередине”, которыми могут воспользоваться злоумышленники.

¯\_(ツ)_/¯

Примечание: Информация для исследования, обучения или проведения аудита. Применение в корыстных целях карается законодательством РФ.