Иногда выбор дистрибутива Linux является проблемой.

Учитывая, сколько вариантов доступно, у любого, кто столкнется с выбором, может закружиться голова!

Для определенных типов пользователей выбор становится более сфокусированным.

Особый тип пользователей – это те, кто либо уделяет повышенное внимание безопасности, либо те, кому для повседневной работы требуется определенный набор инструментов, ориентированных на безопасность.

В мире Linux есть несколько конкретных дистрибутивов, которые уделяют безопасности значительно больше внимания.

Одним из таких дистрибутивов является Parrot OS.

🐉 Kali Linux или Parrot OS – сравнение, в чем разница ?

Прежде чем мы углубимся в эту тему, знайте, что существует два разных варианта ОС Parrot – общий настольный дистрибутив (домашняя версия) и один, специально созданный для обеспечения безопасности.

Именно последний я хочу сегодня показать.

Что такое Parrot OS Security edition?

Версия Parrot OS Security посвящена тестированию на проникновение и операциям Red Team, таким как компьютерная криминалистика (форенизка) , обратный инжиниринг, тестирование на проникновение и атаки на облако.

Версия Parrot для обеспечения безопасности предназначена для анонимного использования и имеет множество доступных инструментов.

Все это заключено в удобную для пользователя настольную операционную систему, основанную на Debian.

Некоторые из инструментов, которые вы найдете в редакции Parrot OS Security:

- Anonymous mode start

- I2P

- Two Cents Crypto

- ZuluCrypt

- EtherApe

- Ettercap

- King Phisher

- Tor Browser

- TorChat

- Wireshark

- XHydra

- Zenmap

- debmod builder

- Parrot Cloud Controller

- Spectrum Tool

Вы найдете инструменты для тестирования на проникновение для следующих целей:

- Сбор информации

- Анализ уязвимости

- Анализ веб-приложений

- Эксплуатация

- Постэксплуатация

- Парольные атаки

- Беспроводное тестирование

- Сниффинг и спуфинг

- Цифровая криминалистика

- Реверс инжениринг

- Составление отчетов

Parrot OS Security edition поможет вам, независимо от того, в какой проблеме безопасности вы разбираетесь.

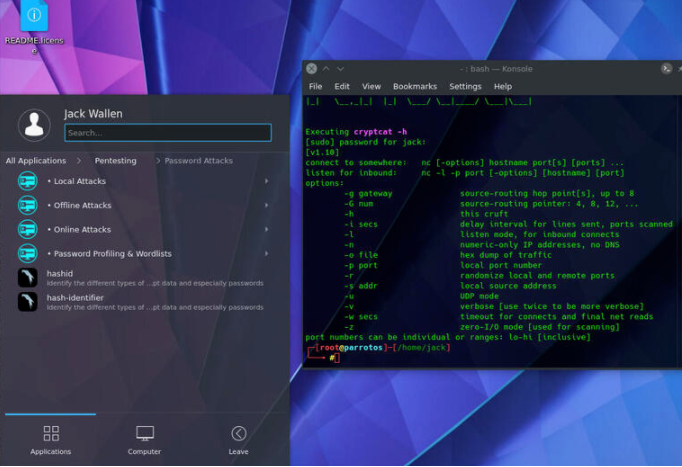

Многие из этих параметров являются инструментами командной строки, поэтому для их фактического использования вам необходимо либо уже быть с ними знакомым, либо иметь желание потратить дополнительное время, чтобы познакомиться с ними.

Конечно, любой, кто хочет использовать такой инструмент, вероятно, довольно хорошо понимает, как он работает.

Если нет, вам предстоит довольно крутая кривая обучения.

Некоторые из этих инструментов могут привести к неприятностям, если вы неправильно их используете.

Вы, конечно, не захотите запускать, скажем, aircrack-ng в беспроводной сети вашей компании, если только:

- Вы знаете, что делаете.

- Вы уже сообщили вышестоящим лицам о своем намерении или имеете на это разрешение.

Если ваша цель – не безопасность (на очень глубоком уровне), версия Parrot OS Security не для вас.

Если вы просто ищете дистрибутив, который может сохранить анонимность вашей сетевой активности, версия Parrot OS Security тоже не для вас.

Если вы эксперт по безопасности, версия Parrot OS Security может быть именно для вас.

Я решил использовать версию Parrot OS Security с KDE и обнаружил, что разработчики отлично поработали с рабочим столом!

Насколько эффективны инструменты в данной ОС?

Тестирование каждого инструмента в наборе инструментов Parrot OS Security edition заняло бы множество времени.

Вместо этого я решил протестировать некоторые инструменты, с которыми я уже был знаком.

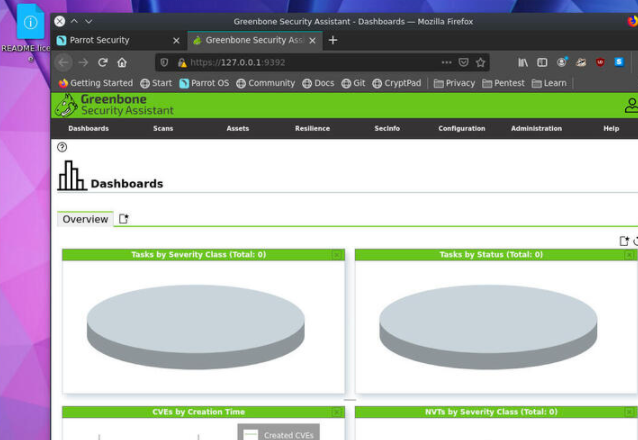

Одним из таких инструментов является сканер уязвимостей Greenbone (бывший OpenVas).

См. также:

Хотя Greenbone установлен по умолчанию, работать с ним не так просто, как вы думаете.

Вы должны запустить Greenbone из меню KDE в определенном порядке:

- Pentesting | Vulnerability Analysis | Openvas – Greenbone | Check Setup Of Greenbone Vulnerability Manager

- Pentesting | Vulnerability Analysis | Openvas – Greenbone | Update New Database

- Pentesting | Vulnerability Analysis | Openvas – Greenbone | Start New Installation

- Pentesting | Vulnerability Analysis | Openvas – Greenbone | Start Greenbone Vulnerability Manager Service

Если вы не запустите Greenbone в таком порядке, вы обнаружите, что он попросту не работает.

Начало новой установки Greenbone занимает значительное время (от 30 до 60 минут), так что наберитесь терпения.

После того, как вы выполните описанные выше шаги, вы можете приступить к работе со сканером уязвимостей:

Вы, вероятно, столкнетесь с несколькими случаями, когда определенные приложения либо не работают, либо работают не так, как вы ожидаете.

Например, я попытался запустить King Phisher, но сначала обнаружил, что демон SSH и вовсе не запущен, а затем что он не может подключиться к веб-интерфейсу.

Даже служба King Phisher не работала.

Чтобы использовать King Phisher, мне пришлось вручную запустить обе службы с помощью команд:

sudo systemctl start ssh

sudo systemctl start king-phisher

Если у вас есть время, чтобы познакомиться с инструментами, доступными в Parrot OS Security, вы обнаружите, что этот дистрибутив Linux станет вашим лучшим помощником практически для всех аспектов цифровой форензики и тестирования на проникновение/поиска уязвимостей.