Как пользоваться сканером уязвимостей Nessus

Это статья для новичков, которые хотят получить стартовые знания по сканированию на уязвимости. Подробно и простым языком расскажем как пользоваться указанным инструментом.

Существует ряд методов и инструментов для выявления уязвимостей на удаленном узле. Оценка уязвимости играет важную роль в системы информационной безопаности организации. Сканер уязвимостей Nessus является мировым лидером в области сетевых сканеров, который обеспечивает высокоскоростное обнаружение, проводит аудит конфигурации и инвентаризацию информационных активов, выявляет конфиденциальные данные и производит анализ уязвимостей хостов. Сканер Nessus может определять состояние портов на целевом хосте, обнаруживать недостатки в конфигурации конкретной системе с помощью рекомендаций вендора для их исправления. Nessus может импортировать результаты сканирования, выполненные другими инструментами, такими как Nmap и т. д., конечно же соответственно выполнять сканирование на выявление уязвимостей.

ВВЕДЕНИЕ

Nessus Tool проводит оценку уязвимостей на основе определенных атрибутов. Ниже приведенные шаги показывают, как работает инструмент.

- Nessus – это сканер сетевых уязвимостей, разработанный Tenable Network Secutity. Он бесплатный для личного использования в некорпоративной среде.

- Он ищет слабые места в приложениях, на рабочих станциях и серверах или сети, в которую они объеденины. Может сканировать как внутреннюю, так и внешнюю сеть

- Внутреннее сканирование выполняется в пределах одного широковещательного домена. Внешнее сканирование означает, что в сканировании участвуют хосты за пределами конкретного маршрутизатора . Сканер Nessus может сканировать несколько хостов одновременно (multi-scan).

- Основным преимуществом является то, что Nessus не делает предположений о том, какие службы работают и на каких портах, а активно пытается экплуатировать уязвимости.

- Nessus основан на архитектуре клиент-сервер. Каждая сессия контролируется клиентом, а тест запускается на стороне сервера.

Nessus позволяет сканировать следующие типы уязвимостей:

- Уязвимости, которые позволяют злоумышленнику или получать доступ к конфиденциальным данным в системе.

- Неверная конфигурация (например, открытый почтовый ретранслятор, отсутствие исправлений и т. Д.).

- Пароли по умолчанию и их полное отсутствие для учетных записей.Nessus также может использовать Hydra (внешний инструмент) для запуска атаки по словарю.

- DOS стека TCP / IP с использованием искаженных пакетов

- Подготовка к аудитам PCI DSS и др.

Установка NESSUS

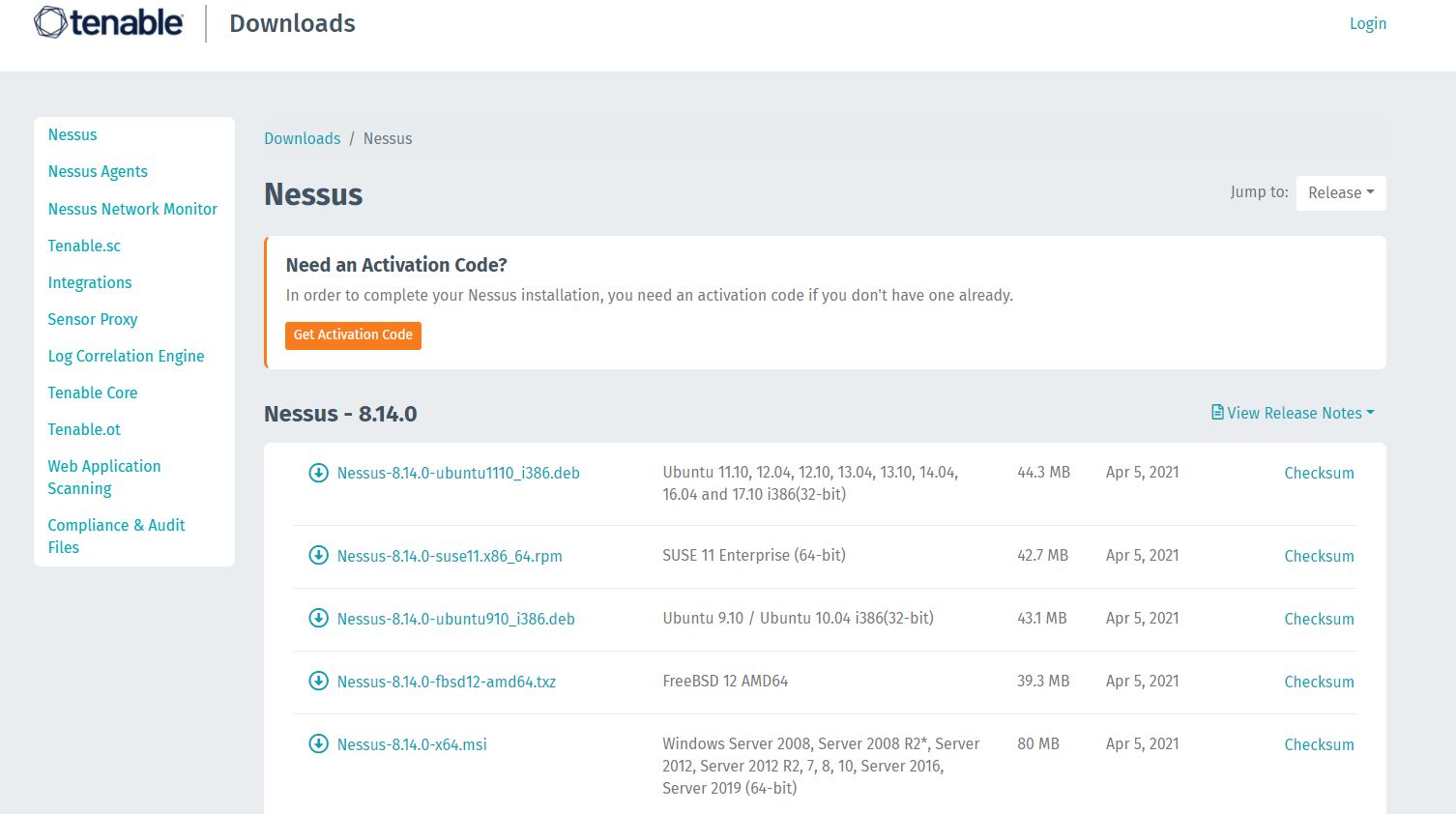

Для начала необходимо скачать установочный файл. Точная ссылка для загрузки Nessus https://www.tenable.com/products/nessus/select-your-operating-system. Выбираем версию по свою операционную систему и скачиваем установщик. После скачивания запускаем установщик Nessus-8.14.0-x64.msi (в данном примере под Windows)

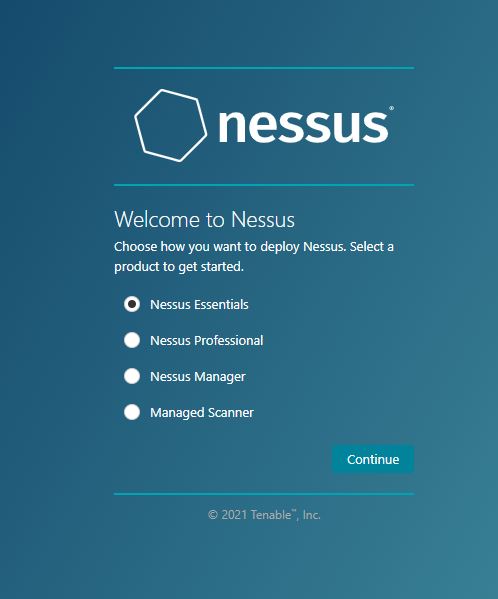

Запускаем скачанный установщик и ждем окончания установки. После завершения установки браузер открывает страницу с текущим окном

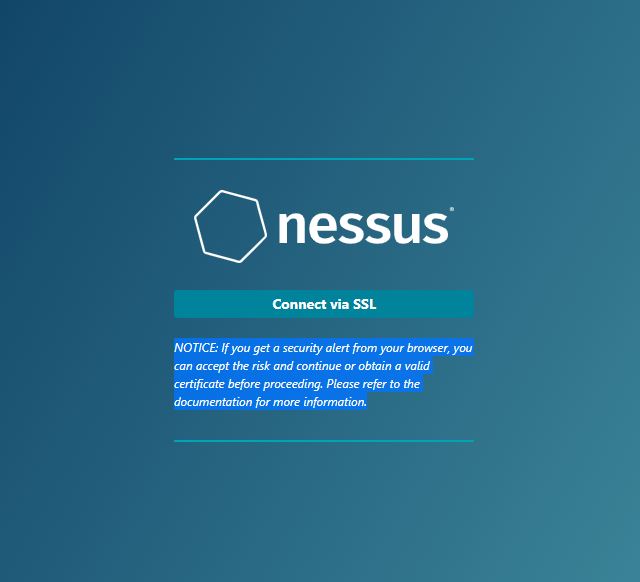

Выбираем первый вариант для студентов и некоммерческого использования, так как работа ведется исключительно в академических целях. После сервис сгенерит самоподписанный сертификат для работы по https

Затем неообходимо ввести контакнтые данные для получения кода активации. Копируем полученный на email код активации в область кода активации, на запрашиваемой на странице регистрации и жмем продолжить. Задаем логин и пароль пользователя. И теперь ждем пока сервис скачает и установит необходимые компоненты

ФУНКЦИОНАЛ ИНСТРУМЕНТА NESSUS

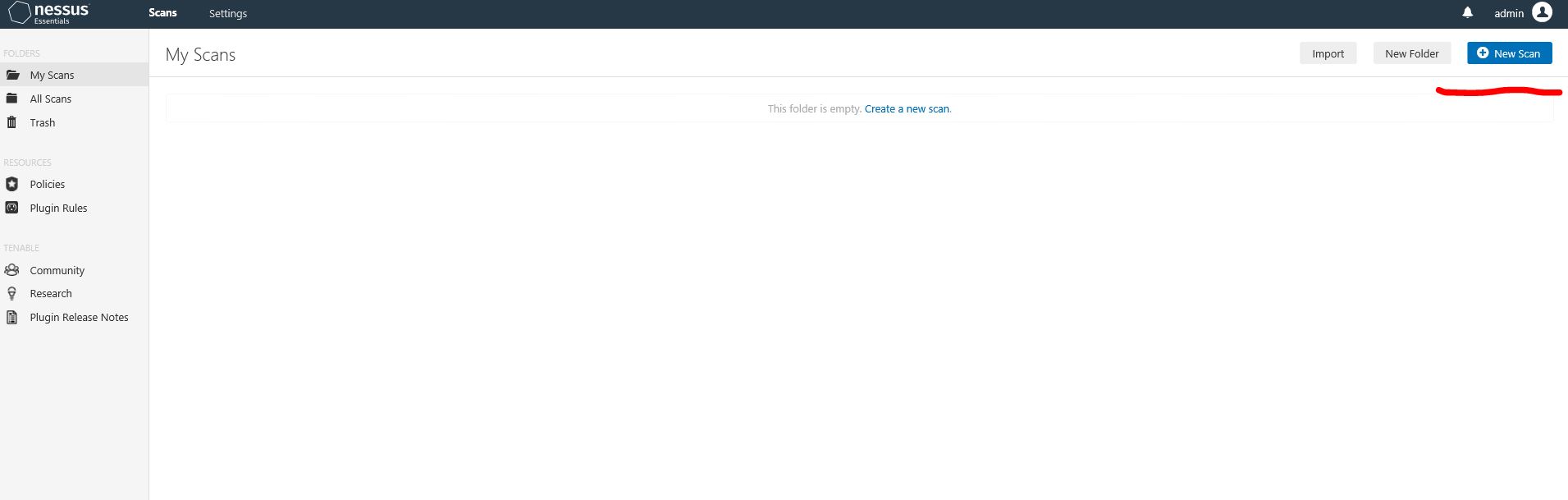

После скачивания и компиляции компонентом Nessuss предлагает запустить сканирование сети для обнаружением достпуных хостов. Пропустим этот шаг и выбрем New Scan

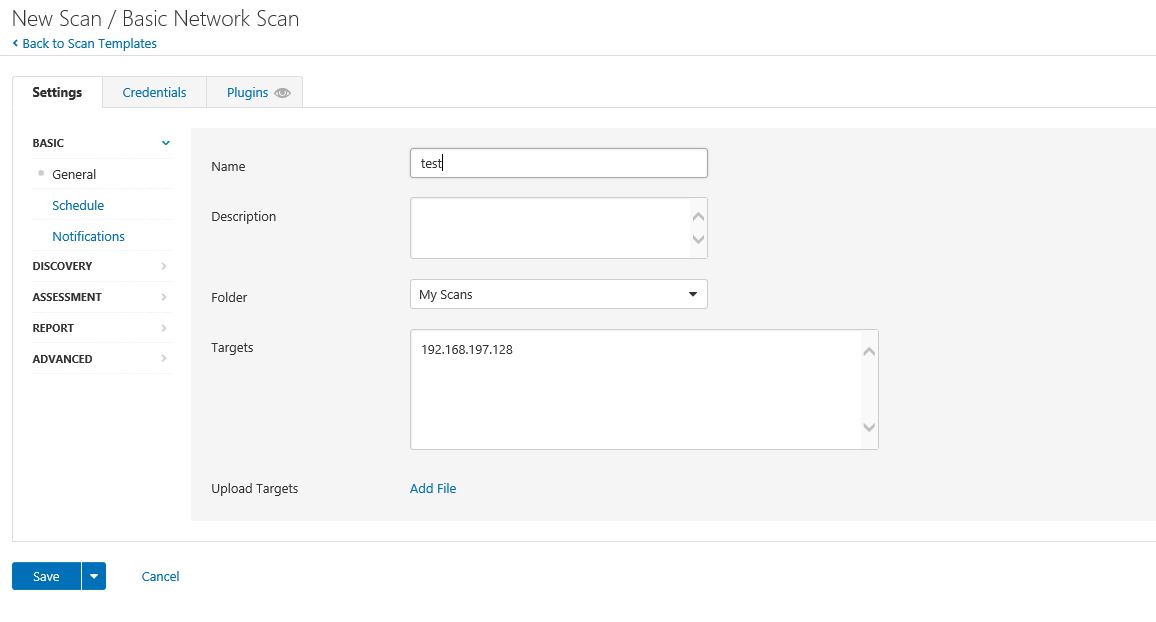

Затем из представленных шаблонов выберем Basic Network Scan, введем имя сканирования “test” и ip-адресс цели, в моем случае это вирутальная машина на widnows 10 с ip-адрессом 192.168.197.128

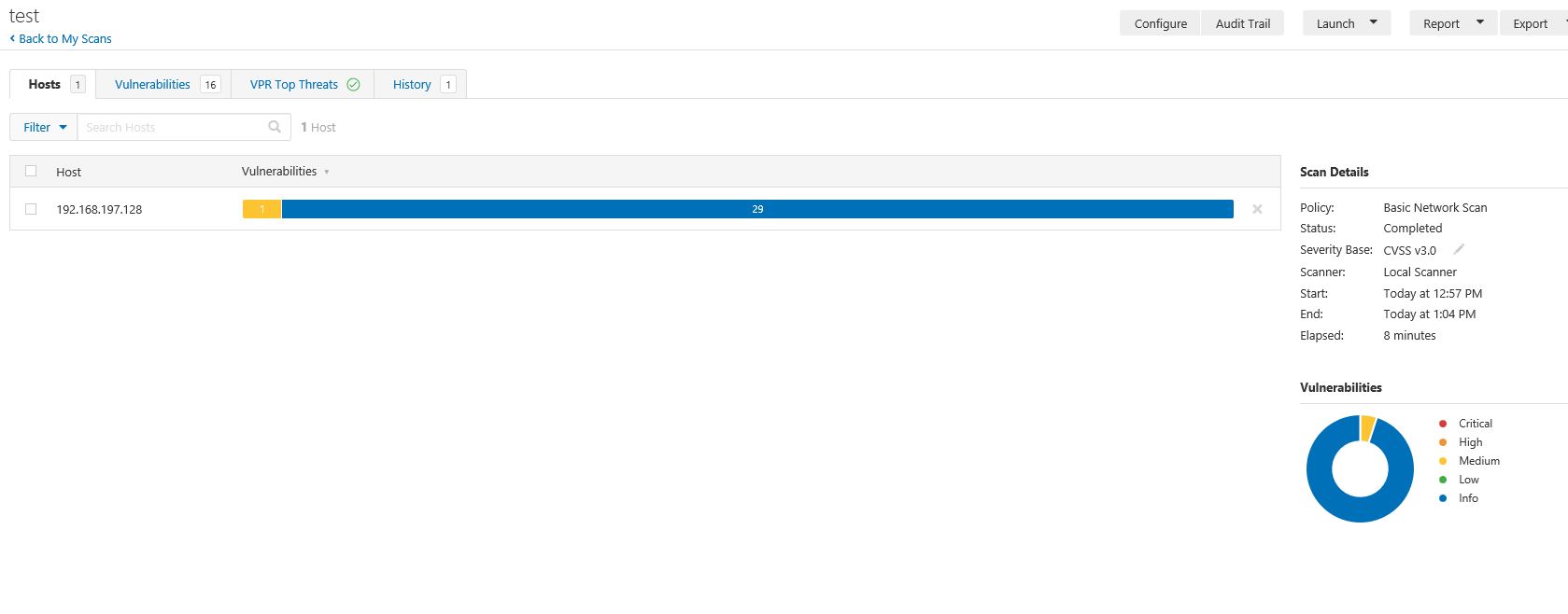

Сохраняем или сразу запускаем с помощью кнопки Lauch. После завершения сканирования мы увидим раздение уявимостей по степени критичности. В данном случае на хосте выялвен только 1 тип уязвимости класс medium

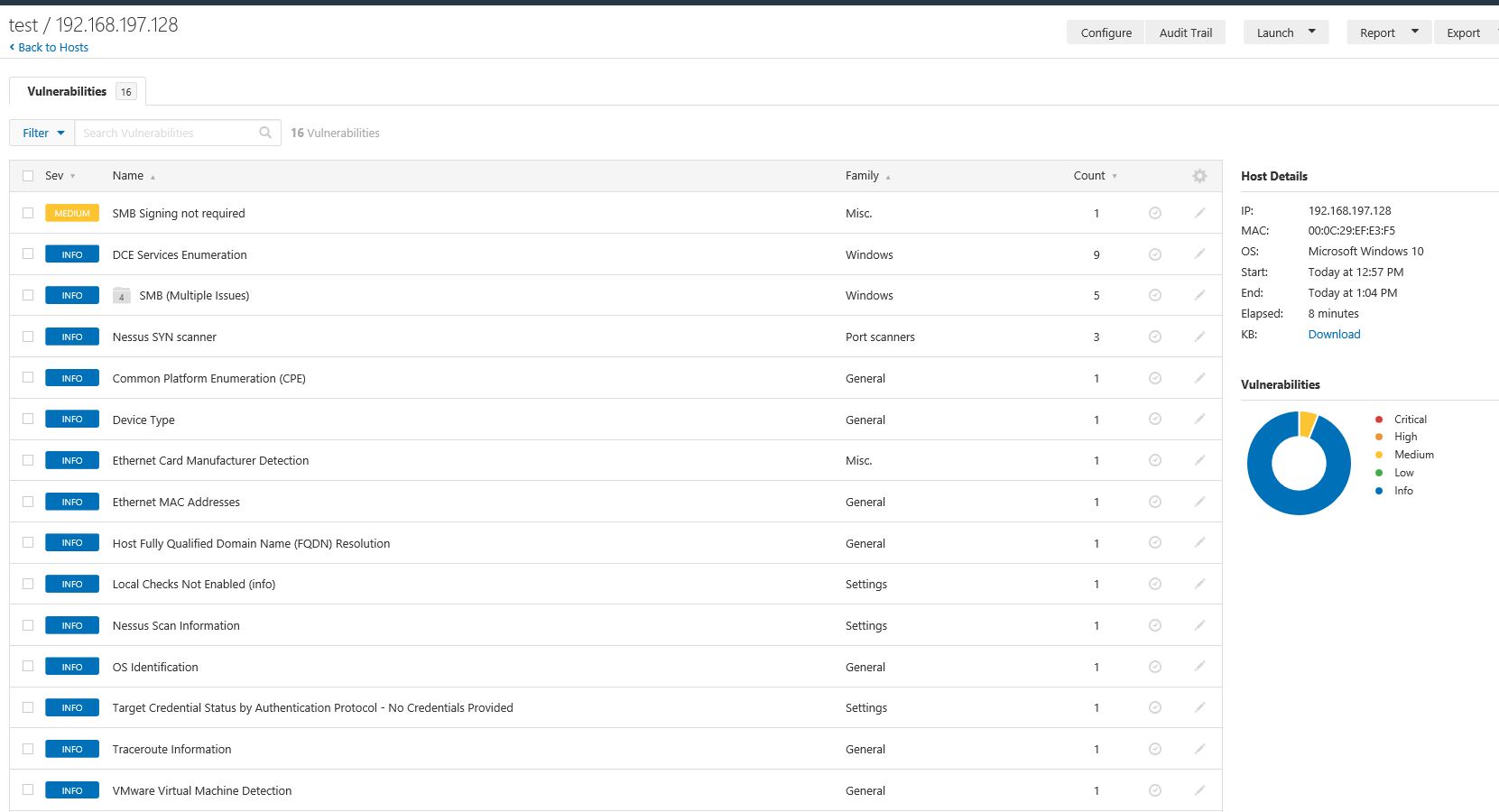

Отображаются все уязвимости, присутствующие в хосте. Справа также показан IP-адрес хоста и время, затраченное на сканирование. Нажимая на каждую ссылку, мы можем просмотреть подробную информацию об уязвимости. Из рисунка ниже выберем первую и единственную найденную уязвимость SMB Singning not required, остальные вкладки предоставлены в рамках информации – о версии системы, виртуализации и т.д.

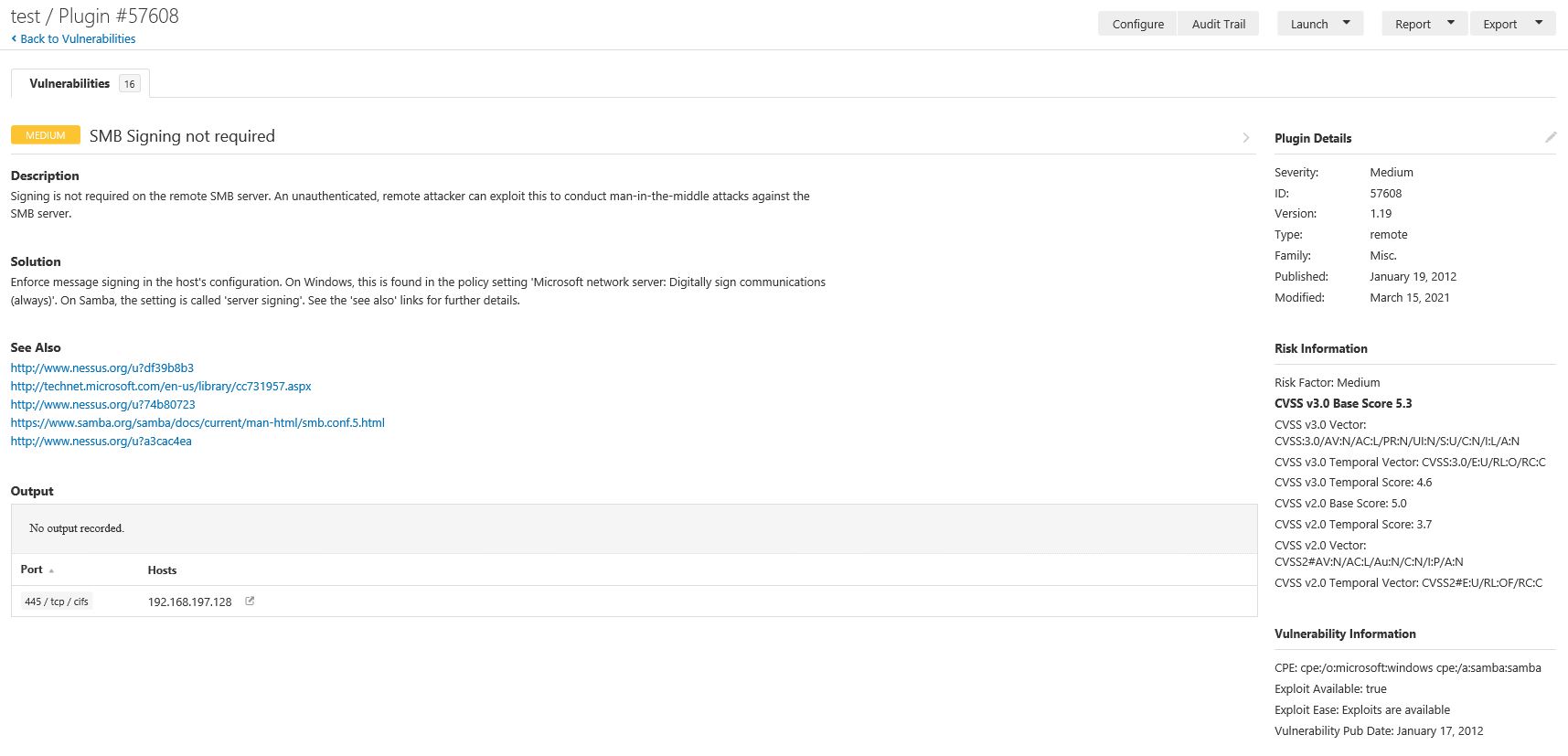

Открыв первую найденную уявимость мы получаем ее описание и дополнительную информацию о ней, необходимую для дальнешего принятия решения о митигации угрозы, возможной к реализации при эксплуатации текущей (найденной) уязвимости.

ЗАКЛЮЧЕНИЕ

Существует множество методов и инструментов для выявления уязвимостей на удаленном хосте. Оценка уязвимости играет важную роль в защите сетевой инфраструктуры организации. Сканер уязвимостей Nessus является мировым лидером в области сетевых сканеров, обеспечивающих высокоскоростное обнаружение, аудит конфигурации и профилирование активов, обнаружение конфиденциальных данных, а также проводящий анализ уязвимостей нашей целевой системы. Сканер Nessus может определять состояние порта, а также обнаруживать недостатки в конкретной системе с помощью рекомендованного вендором решения для их исправления. Nessus может импортировать результаты сканирования, выполненные другими инструментами, такими как Nmap и т. д., и соответственно выполнять сканирование уязвимостей.

Смотри также:

- 🐉 Установка сканера уязвимостей Nessus на Kali Linux 2020.x

- Как сканировать удаленный хост с помощью сканера уязвимостей Nessus

- Обновление плагинов вручную на сканере Nessus (Linux)

- Краткое введение в сканер уязвимостей Nessus

- 🕵️ Что такое пентест?

🤘🤘🤘 спасибо!

Bитя все для тебя, друзья, какие темы еще интересны – пишите, а потом напишем мы для Вас)