Браузер Chrome заблокирует доступ браузера к TCP-порту 554, чтобы предотвратить атаки с использованием уязвимости NAT Slipstreaming 2.0.

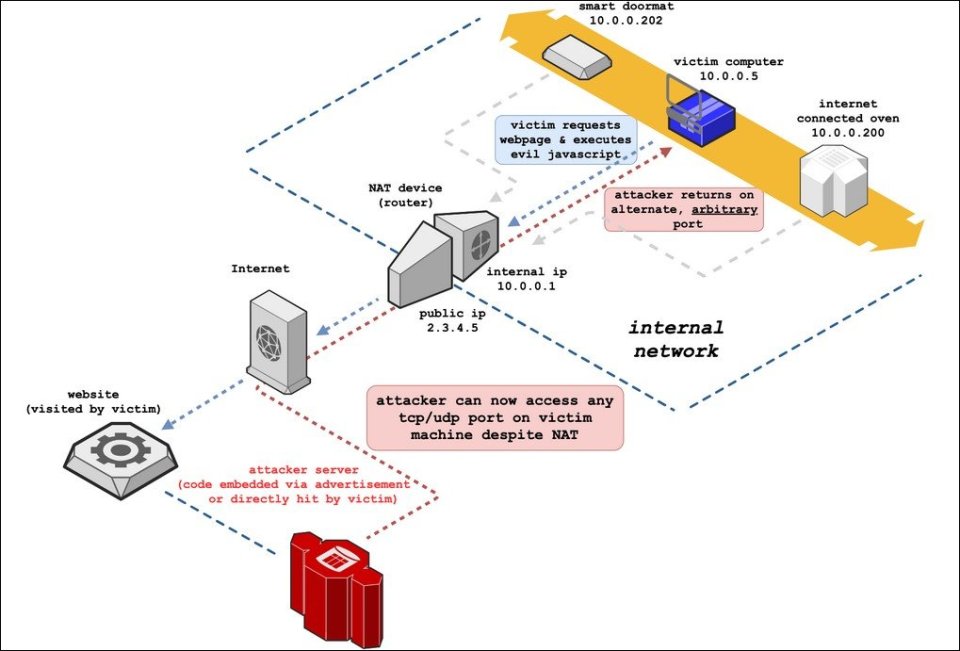

В прошлом году исследователи безопасности раскрыли новую версию уязвимости NAT Slipstreaming, которая позволяет вредоносным скриптам обходить брандмауэр NAT посетителей веб-сайтов и получать доступ к любому порту TCP / UDP во внутренней сети посетителя.

Поскольку эта уязвимость работает только на определенных портах, контролируемых шлюзом уровня приложений (ALG) маршрутизатора, разработчики браузеров, включая Chrome, Safari и Mozilla, заблокировали уязвимые порты, на которые не поступает большой трафик. Когда уязвимость была впервые обнаружена, Chrome 87 начал блокировать доступ HTTP и HTTPS к TCP-портам 5060 и 5061, чтобы предотвратить уязвимость.

В январе 2021 года Google заблокировал доступ по протоколам HTTP, HTTPS и FTP к еще семи портам, включая порты 69, 137, 161, 1719, 1720, 1723 и 6566.

В прошлом Chrome также блокировал порт 554, но он был разблокирован. после того, как бизнес-пользователи пожаловались.

Однако инженер Chromium Адам Райс объявил, что текущая разработка достигла консенсуса по Github, и порт 554 снова будет заблокирован.

Разработчики Google и Safari также обсуждают блокировку порта 10080, Firefox заблокировал этот порт, но из-за законного запроса веб-браузера на этот порт разработчики колеблются. Когда порт заблокирован, когда пользователь пытается подключиться к порту, сообщение об ошибке будет отображаться как «ERR_UNSAFE_PORT».

Если разработчик размещает веб-сайт на этих портах, он должен переключиться на другие порты, чтобы пользователи могли продолжать посещать веб-сайт, не подвергаясь воздействию этих портов.

Кроме того, Firefox 84 или выше и Safari заблокировали порт 554 в своих браузерах.