Sublist3r

Sublist3r – это инструмент на Python, предназначенный для перечисления поддоменов веб-сайтов с использованием OSINT.

Он помогает тестероващикам на проникновение и багхантерам собирать поддомены у домена, на который они нацелены.

Sublist3r перечисляет поддомены с помощью многих поисковых систем, таких как Google, Yahoo, Bing, Baidu и Ask.

Sublist3r также перечисляет поддомены с помощью Netcraft, Virustotal, ThreatCrowd, DNSdumpster и ReverseDNS.

Этот очень хороший инструмент размещен на github, хотя, когда я последний раз проверял, были некоторые жалобы на его сбой с некоторыми из его движков, упомянутых выше.

Как установить sublist3r

git clone https://github.com/about3la/Sublist3r.git

Затем, в каталоге куда вы клонировали репозиторий выполните:

python3 setup.py install

Затем вы можете просто запустить его, как обычные команды Linux

sublist3r -d itsecforu.ru

Dnscan

Dnscan – это сканер поддоменов DNS на основе вордлиста на языке Python.

Сначала скрипт попытается выполнить передачу зоны с использованием каждого из серверов имен целевого домена.

Если это не удается, он будет искать записи TXT и MX у домена, а затем выполнять рекурсивное сканирование поддоменов, используя предоставленный словарь.

Некоторые из содержащихся в нем словарей включают в себя:

-

subdomains-1000.txt

-

subdomains-10000.txt

-

subdomains-500.txt

-

subdomains-uk-1000.txt

-

subdomains-uk-500.txt

-

subdomains.txt

https://www.nmmapper.com/sys/tools/subdomainfinder/

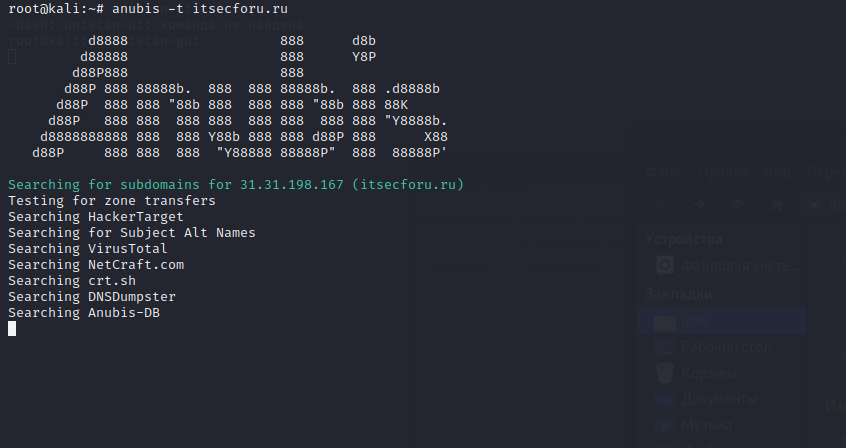

Перечислитель поддоменов Anubis

Anubis – это инструмент для подсчета поддоменов и сбора информации.

Anubis сопоставляет данные из различных источников, включая HackerTarget, DNSDumpster, сертификаты x509, VirusTotal, Google, Pkey и NetCraft.

У Anubis также есть родственный проект AnubisDB, который служит централизованным хранилищем поддоменов.

Этот иструмент относительно прост и эффективен в использовании.

Как установить и использовать Anubis

Если вы хотите использовать знаменитый nmap с anubis, вам необходимо установить nmap в вашей системе.

А для пользователей Linux вам также потребуется установить следующие пакеты:

sudo apt-get install python3-pip python-dev libssl-dev libffi-dev

-

Pip3 -

Snap

pip3 install anubis-netsecДля установки с snap:

snap install anubis

anubis -t itsecforu.ruAmass

Методы, используемые Amass

- DNS: базовое перечисление, брутфорс (необязательно) …

- Парсинг: Ask, Baidu, Bing, DNSDumpster, DNSTable, Exalead, Google …

- Сертификаты: Active pull (необязательно), Censys, CertSpotter, Crtsh, Entrust, GoogleCT

- API

- Интернет-архивы

Установка Amass

Чтобы установить amass, в вашей системе должна быть установлена программа snap.

sudo snap install amass

Добавьте каталог Snap bin в свой PATH:

export PATH=$PATH:/snap/bin

amass enum -d nmmapper.com

¯\_(ツ)_/¯

Примечание: Информация для исследования, обучения или проведения аудита. Применение в корыстных целях карается законодательством РФ.