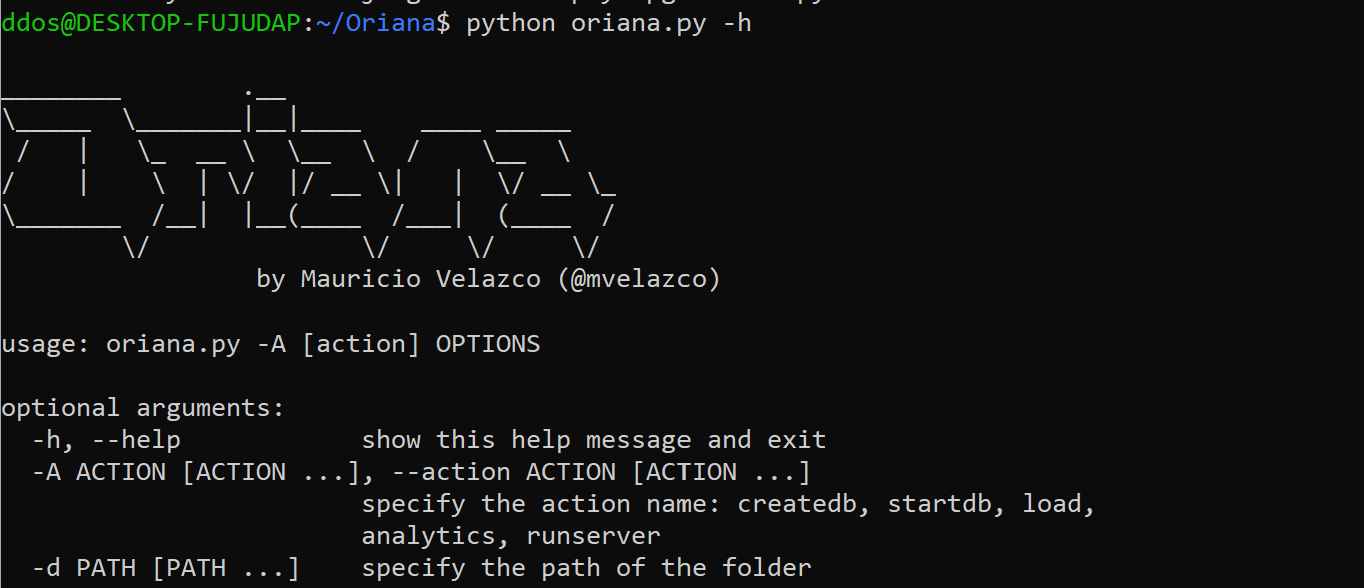

Oriana

Oriana – это инструмент реагирования на инциденты и поиска угроз, который включает в себя подмножество журналов событий Windows, чтобы обеспечить ситуационную осведомленность безопасников в средах Windows, используя дружественный и простой в использовании веб-интерфейс.

Используя Oriana, аналитик может быстро ответить на общие вопросы, возникающие в сценарии реагирования на инциденты или поиска угроз.

Эти вопросы включают в себя, но не ограничиваются только ими:

- Какие сервисы были установлены в среде? На каких конечных точках? Когда? Что они выполняли?

- Какие запланированные задачи были созданы в среде? На каких конечных точках? Когда? Что они казнили?

- В какие и на каких конечных точках конкретный пользователь вошел локально или удаленно? Когда?

- Кто и сколько пользователей вошли на конкретный компьютер локально или удаленно? Когда?

Oriana также реализует несколько аналитических расчетов, которые могут помочь тем, кто реагирует на инциденты, выявлять подозрительное поведение.

Эта аналитика может помочь безопаснику определить:

- Службы или задачи, которые были установлены на небольшом количестве конечных точек (частотный анализ)

- Службы или задачи со случайным именем (оценка n-грамм)

- Пользователи с большим количеством событий аутентификации

- Пользователи, которые вошли удаленно на большое количество хостов

- Возможные события / сеансы бокового движения

Как это работает?

Oriana использует скрипт PowerShell, который экспортирует определенные журналы событий и некоторые их поля в файл CSV.

Скрипт сгенерирует один CSV-файл для каждой конечной точки, в которой он выполняется, и запишет файл в общий сетевой ресурс, который необходимо предварительно подготовить.

Чем больше конечных точек, на которых вы запустите скрипт, тем лучше будет качество информации, которую Oriana сможет предоставить.

В настоящее время Oriana использует следующие события:

- 4624: учетная запись была успешно залогинена

- 4625: учетная запись не смогла войти

- 4776: контроллер домена попытался проверить учетные данные для учетной записи

- 7045: в системе была установлена служба

- 4698: было создано запланированное задание

Обратите внимание, что эти события должны быть включены в политике аудита.

Дополнительную информацию можно найти в разделе «Audit policy».

Oriana: инструмент реагирования на инциденты и поиска угроз?

См. название еще раз 😀