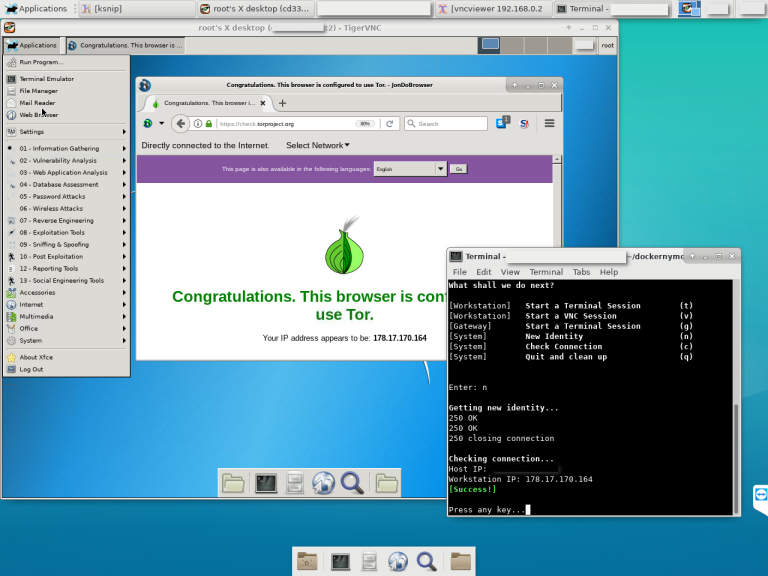

Dockernymous – это стартовый скрипт для Docker, который запускает и настраивает два отдельных контейнера Linux для того, чтобы действовать как настроенный шлюз для анонимизации рабочей станции.

Он предназначен для опытных пользователей Linux / Docker, специалистов по безопасности и тестеров на проникновение!

Контейнер шлюза действует как анонимный промежуточный бокс (см. https://trac.torproject.org/projects/tor/wiki/doc/TransparentProxy) и направляет ВЕСЬ трафик из контейнера рабочей станции через сеть Tor.

Идея заключалась в том, чтобы создать установку, подобную whonix (см. Https://www.whonix.org), которая работает в системах, которые не могут эффективно работать на двух аппаратных виртуализированных машинах или вообще не имеют возможностей виртуализации.

Предупреждение: Dockernymous находится на очень ранней стадии разработки. Используйте его только в образовательных целях. НЕ используйте его, если вы полагаетесь на сильную анонимность!

Как настроить сеть контейнеров Docker для анонимность?

Использование

1. Хост

Для клонирования dockernymous репозитория введите:

git clone https://github.com/bcapptain/dockernymous.git

Dockernymous нуждается в работающей среде Docker и сети Docker не по умолчанию.

Давайте создадим один:

docker network create --driver=bridge --subnet=192.168.0.0/24 docker_internal

2. Шлюз (Alpine):

Возьмите легкий образ шлюза! Например, Alpine:

docker pull alpine

Запустите образ, обновите список пакетов, установите iptables & tor:

docker run -it alpine /bin/sh apk add --update tor iptables iproute2 exit

Не стесняйтесь дополнительно настроить шлюз для ваших нужд перед выходом.

Чтобы сделать это постоянной настройкой, вы должны создать новый образ из контейнера шлюза, который мы только что настроили.

Каждый раз, когда вы запускаете dockernymous, новый контейнер создается из этого образа и удаляется при выходе:

docker commit [Container ID] my_gateway

Получите идентификатор контейнера, запустив:

docker ps -a

3. Рабочая станция (Kali Linux):

Возьмите образ для рабочей станции. Например, Kali Linux для тестирования на проникновение:

docker pull kalilinux/kali-linux-docker

Обновите и установите инструменты, которые вы хотели бы использовать (см. https://www.kali.org/news/kali-linux-metapackages/).

docker run -it kalilinux/kali-linux-docker /bin/bash apt-get update apt-get dist-upgrade apt install kali-linux-top10

Убедитесь, что у вас установлены пакеты tightvncserver и curl, которые есть в большинстве метапакетов Kali.

apt-get install tightvncserver apt-get install curl

Установите xfce4 для минимального графического рабочего стола:

$ apt-get install xfce4 $ apt-get clean $ exit

Как и в случае с шлюзом, для создания этого перманента необходимо создать образ из этого настроенного контейнера.

Каждый раз, когда вы запускаете dockernymous, новый контейнер создается и удаляется при выходе.

$ docker commit [Container ID] my_workstation

Узнайте идентификатор контейнера, запустив:

$ docker ps -a

4. Запустите dockernymous.

Если вы изменили имена образов на что-то другое (значения по умолчанию: «docker_internal» (сеть), «my_gateway» (шлюз), «my_workstation» (как вы уже догадались)), откройте dockernymous.sh вашим любимым редактором и обновите фактические имена в разделе конфигурации.

Все должно быть настроено, давайте попробуем!

Запустите Dockernymus (не забудьте сменить каталог с помощью “cd” в клонированную папку):

bash dockernymous.sh

или пометьте его исполняемым один раз:

chmod +x dockernymous.sh

и всегда запускайте его так:

./dockernymous.sh

Источник https://github.com/bcapptain/

¯\_(ツ)_/¯

Примечание: Информация для исследования, обучения или проведения аудита. Применение в корыстных целях карается законодательством РФ.

Надо попробовать! 🙂

Строки кода не видны!

Наведите курсор и выделить – все будет 🙂