Wireshark, чье старое имя Ethereal;

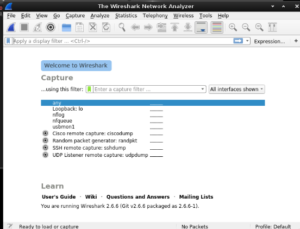

Это программа, которая может работать во многих операционных системах, таких как Windows, Linux, MacOS или Solaris, и может анализировать весь трафик, поступающий на сетевые карты, подключенные к компьютеру.

Анализ более 750 протоколов.

Может захватывать пакеты и сохранять их в файл ( pcap файл ).

см. также:

?️ Как фильтровать, разбивать или объединять файлы pcap на Linux

Логические операторы доступны для всей фильтрации.

- Пример: http & ip.src == 192.168.0.1

- Кадр управления: кадр для соединения между сетевым устройством и клиентом.

- Контрольный кадр: контролирует целостность трафика данных между сетевым устройством и клиентом.

- Фрейм данных: фрейм, на котором передаются исходные данные.

Только для отображения исходящих пакетов из кадра управления.

wlan.fc.type==0Для отображения входящих, исходящих пакетов через контрольный кадр.

wlan.fc.type==1Показывать пакеты, переданные через фрейм данных.

wlan.fc.type==2Перечисление ассоциации запросов.

wlan.fc.type_subtype==0Перечисление ассоциации ответов.

wlan.fc.type_subtype==1Исследование списка запросов.

wlan.fc.type_subtype==4Перечисляет ответы исследования

wlan.fc.type_subtype==5Перечисляет запросы аутентификации.

wlan.fc.type_subtype==11Перечисляет запросы деаутентификации.

wlan.fc.type_subtype==12TCP – перечисляет исходящие пакеты на порт xx.

tcp.port == xxTCP – перечисляет пакеты с портом источника xx.

tcp.srcport == xxTCP – перечисляет пакеты с портом назначения xx.

tcp.dstport == xxUDP – выводит список исходящих пакетов на порт xx.

udp.port == xxUDP – перечисляет пакеты с портом назначения xx.

udp.srcport == xxВ UDP перечислены пакеты с портом источника xx.

udp.dstport == xxПеречисляет HTTP-запросы Get.

http.requestПеречисляет пакеты для MAC-адреса источника или назначения.

wlan.sa == MAC-AddressПеречисляет пакеты с целевым mac-адресом.

wlan.da == MAC-Address