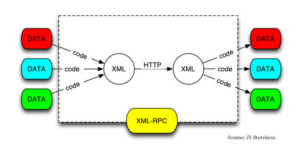

WordPress XML-RPC – довольно устаревшая функциональность, встроенная в WordPress CMS.

Это средство стандартизации связи между сайтом WordPress и другими веб-или мобильными технологиями.

Если вы являетесь пользователем WordPress, этот туториал расскажет вам, что такое XML-RPC и почему рекомендуется отключить его, чтобы защитить себя.

Как работает XML-RPC

Ваш сайт WordPress предназначен для работы в Интернете.

Он использует основные веб-технологии, такие как HTML, CSS и PHP.

Все эти файлы красиво спрятаны в папках внутри вашего хостинг-сервера.

Когда посетитель нажимает на ваше доменное имя или любое из его производных, они попадают на вашу веб-страницу.

Теперь браузер интерпретирует эту информацию и показывает ее им.

Но что, если вы не хотите получать доступ к своему веб-сайту через браузер?

Что делать, если вы хотите получить к нему доступ из пользовательского программного обеспечения администратора или даже мобильного приложения?

WordPress XML-RPC покрывает эту проблему.

XML-RPC – это API, который упаковывает важную информацию в простой файл XML и отправляет ее в мобильное приложение или удаленное программное обеспечение.

Затем мобильное приложение раздувает эту информацию с помощью своего предварительно настроенного дизайна.

В этом случае мобильному приложению больше не нужно загружать существенные файлы веб-страниц, и вы все равно можете получить доступ к своим данным в изящном приложении.

Как это ни странно, единственная проблема заключается в том, что вам придется отправлять имя пользователя и пароль каждый раз, когда вы хотите пройти аутентификацию через XML-RPC.

Это делает его очень уязвимым для атак.

Как XML-RPC делает вас уязвимыми

XML-RPC делает ваш сайт уязвимым для атак, по крайней мере, двумя способами: брутфорс и кражей учетных данных.

1. Атаки брутфорс

Злоумышленники пытаются заразить ваш сайт, используя атаку брута.

Атака брутфорс – просто игра в догадки.

Атакующий пытается угадать ваш пароль снова и снова, пока он не будут успешным.

Это происходит несколько тысяч раз в секунду, поэтому они могут за короткое время попробовать миллионы комбинаций.

На сайте WordPress вы можете легко ограничить атаки методом “грубой силы”, ограничив количество попыток входа на ваш сайт.

Однако проблема с XML-RPC заключается в том, что он не ограничивает попытки входа в систему на вашем сайте.

Злоумышленник может догадываться, обманывая ваш сервер, что он администратор, стремящийся получить некоторую информацию.

А поскольку у него нет правильных учетных данных, он еще не может получить доступ к вашему сайту, поэтому они продолжают попытки несколько раз подряд без конца.

Поскольку количество испытаний не ограничено, получение доступа является лишь вопросом времени.

Таким образом, хакер также может легко сломать сайт, выполнив DDOS-атаку XML-RPC (отправив волны запросов «pingback» в XML-RPC для перегрузки и сбоя сервера).

2. Перехват / кража информации для входа

Еще одним недостатком XML-RPC является неэффективная система аутентификации.

Каждый раз, когда вы отправляете запрос на доступ к вашему веб-сайту, вы также должны предоставить свои учетные данные для входа.

Это означает, что ваше имя пользователя и пароль выставлены.

Хакеры могут скрываться за углом, чтобы перехватить этот пакет информации.

Как только они добились успеха, им больше не нужно проводить атаку брута.

Они просто заходят на ваш сайт, используя ваши действительные учетные данные.

Надо ли отключить XML-RPC в WordPress?

Начиная с версии 3.5 WordPress, в XML-RPC-коде было так много улучшений, и команда WordPress посчитала его достаточно безопасным для включения по умолчанию.

Если вы используете мобильные приложения или удаленное программное обеспечение для управления сайтом WordPress, вам, вероятно, не следует отключать XML-RPC.

Если вы очень внимательно относитесь к безопасности своего сервера, возможно, лучше отключить его, поскольку он скрывает один из возможных способов, которые хакеры могут использовать для атаки на ваш сайт.

Как отключить XML-RPC в WordPress

XML-RPC по умолчанию включен в WordPress, но есть несколько способов его отключить.

Примечание: если вы используете популярный плагин JetPack, вы не сможете отключить XML-RPC, так как он необходим для взаимодействия Jetpack с сервером. Кроме того, перед отключением XML-RPC убедитесь, что ни один из ваших плагинов или тем не использует его.

Отключение XML-RPC

1. Найдите папку вашей темы (обычно в «wp-content/themes/») и откройте файл «functions.php».

2. Вставьте следующие команды в конец файла:

// Disable use XML-RPC add_filter( 'xmlrpc_enabled', '__return_false' );

Сохраните файл «functions.php».

Это отключит функциональность XML-RPC в WordPress.

Обратите внимание, что этот метод отключает только XML-RPC, но не мешает хакерам атаковать ваш сайт, поскольку существует файл xml-rpc.php.

Лучший способ предотвратить атаку хакеров – заблокировать доступ к файлу xml-rpc.

Сервер Apache

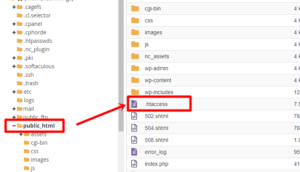

Если ваш сайт WordPress работает на сервере Apache (если вы видите файл «.htaccess» в папке установки WordPress, вы можете быть уверены, что ваш сайт размещен на сервере Apache), выполните следующие действия.

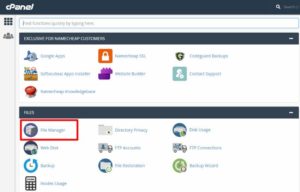

1. Войдите в свой CPanel или другую админку управления.

Найдите файловый менеджер.

2. Откройте файловый менеджер.

Перейдите в папку «public_html» и затем в документ «.htaccess».

3. Щелкните правой кнопкой мыши, чтобы отредактировать файл.

4. В нижней части файла вставьте следующий код:

# Disallow all WordPress xmlrpc.php requests to this domain <Files xmlrpc.php> order deny,allow deny from all </Files>

5. Сохраните и выйдите.

Nginx сервер

Для сервера Nginx вставьте следующий код в файл конфигурации вашего сервера:

# nginx block xmlrpc.php requests location /xmlrpc.php { deny all; }

Теперь ваш сайт защищен от такого типа атак.

В заключение

Атаки с применением брутфорса и кража данных будут по-прежнему создавать проблемы для владельцев сайтов.

Это ваша обязанность – убедиться, что ваш сайт в безопасности.

Отключение XML-RPC является одним из эффективных способов сделать это.

Следуйте инструкциям выше и защитите свой сайт и посетителей от злоумышленников.