С помощью простой команды вы можете узнать, какие пользователи вошли на серверы Linux вашего центра обработки данных, и предотвратить их причинение вреда системе.

Пользователи заходят и выходят из вашего центра обработки данных на серверах Linux весь день.

Как администратор этих систем, вы обязаны знать все, что происходит с этими серверами, и что нужно делать, чтобы обеспечить их надежность и безопасность.

Но как узнать, кто вошел в систему на этих серверах Linux и что они делают?

Это может показаться сложной задачей, но поскольку вы используете Linux, эта задача не только проста, но и встроена прямо в серверы.

С помощью одной команды вы можете узнать, что происходит у вас под носом.

Это так просто, что каждый администратор Linux должен быть в состоянии сделать это.

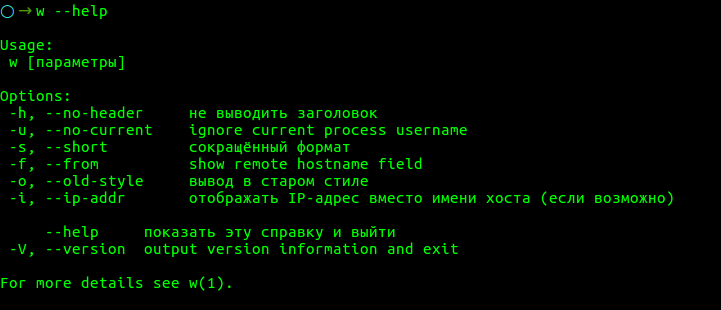

Давайте посмотрим, как использовать команду w.

Использование

Войдите на сервер вашего центра обработки данных Linux и введите команду:

w

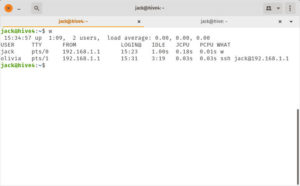

Вывод команды покажет, кто в данный момент вошел в систему и какую команду они используют:

Как видите, пользователь olivia зарегистрирован на сервере центра обработки данных, но имеет защищенную оболочку на компьютере по адресу 192.168.1.1.

Разрешено ли ей это делать?

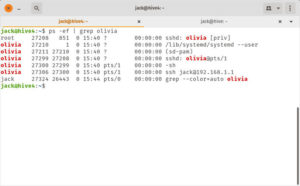

Если нет, вы всегда можете прекратить сеанс SSH, сначала узнав его PID с помощью команды:

ps -ef | grep olivia

Выходные данные вышеупомянутой команды будут перечислять все PID всех процессов, связанных с пользователем olivia.

Как вы можете видеть искомый нам ssh PID – 27306.

Выполните следующую команду, чтобы завершить сеанс ssh:

sudo kill 27306

Из того же листинга (после выполнения команды ps -ef | grep olivia выше) вы можете видеть, что PID сеанса входа в систему olivia – 27299 (обозначается pts / 1).

Убейте этот PID с помощью команды:

sudo kill 27299

Приведенная выше команда будет эффективно убивать сеанс Оливии.

Учитывая, что вы также видели IP-адрес, с которого она вошла, вы можете действовать соответствующим образом, чтобы заблокировать этот адрес от доступа к серверу (при необходимости).

Используйте с умом

Если бы пользователь olivia делал что-то гнусное, надеюсь, вы ее остановили.

Конечно, если бы она была пользователем, которому разрешено находиться на этом сервере, вы, вероятно, не убили бы ее сеанс.

Тем не менее, это простой способ следить за тем, кто вошел в систему на этих серверах Linux и что они делают.

Используйте команду w с умом, и это может помочь вам предотвратить мошеннические действия пользователей, которые они не должны делать на серверах вашего центра обработки данных.