Привет, ребята. Сегодня мы узнаем, как применять политику сложности паролей в Ubuntu 18.04.

Как вы понимаете, традиционный способ использования паролей по-прежнему является основным методом проверки подлинности для различных служб.

В результате, для каждого системного администратора будет хорошей идеей обеспечить применение политики надежных паролей, поскольку она всегда является первой линией защиты с точки зрения безопасности.

Принудительно применять политику сложности паролей в Ubuntu 18.04

В этом руководстве мы узнаем, как использовать Pluggable Authentication Module (PAM) для реализации политики сложности паролей в Ubuntu 18.04.

PAM – это структура аутентификации и безопасности, которая используется для установки политик аутентификации для определенных приложений / сервисов в системе Linux.

Обратите внимание, что любая ошибка в конфигурации PAM может полностью отключить доступ к системной службе. Следовательно, будьте уверены на своих конфигах.

Установите PAM на Ubuntu 18.04

Чтобы применить политику сложности паролей в Ubuntu 18.04, вам необходим модуль pam_pwquality, предоставляемый библиотекой libpam_pwquality.

Этот модуль проверяет надежность пароля в соответствии с системным словарем и набором правил для выявления неправильных вариантов выбора.

Он заменяет модуль libpam_cracklib.

Запустите команду ниже, чтобы проверить, установлена ли библиотека PAM pwquality в Ubuntu 18.04;

apt-cache policy *pam-pwquality*

libpam-pwquality:

Installed: (none)

Candidate: 1.4.0-2

Version table:

1.4.0-2 500

500 http://ke.archive.ubuntu.com/ubuntu bionic/main amd64 Packages

Как видно из приведенного выше вывода, библиотека PAM pwquality не установлена.

Следовательно, если он не установлен, вы можете установить его, как показано ниже;

apt install libpam-pwquality

Теперь, когда у нас есть нужный модуль, давайте посмотрим, как применять политику сложности паролей в Ubuntu 18.04 с помощью модуля pam_pwquality.

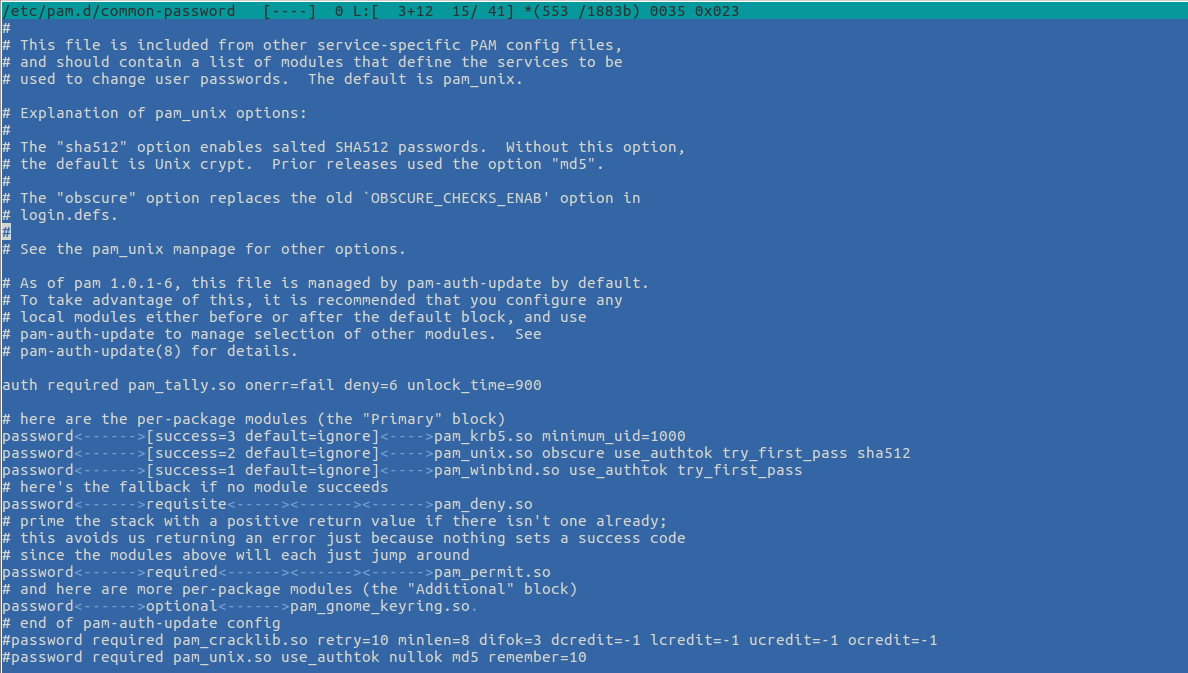

Чтобы применить политику сложности пароля в Ubuntu 18.04, вам нужно отредактировать файл конфигурации /etc/pam.d/common-password.

Однако сделайте копию этого файла, прежде чем вносить какие-либо изменения.

cp /etc/pam.d/common-password /etc/pam.d/common-password.original

Существуют различные параметры, которые можно передать в pam_pwquality для применения политики сложности пароля в Ubuntu 18.04.

Некоторые из опций, которые мы собираемся использовать в этом руководстве, включают dcredit, ucredit, lcredit, ocredit, minlen, reject_username, emprece_for_root, retry.

Сделав резервную копию файла конфигурации /etc/pam.d/common-password, откройте его для редактирования.

Найдите строку:

password requisite pam_pwquality.so retry=3

Закомментируйте ее и замените строкой ниже:

password requisite pam_pwquality.so retry=3 minlen=8 difok=3 lcredit=-1 ucredit=-1 dcredit=-1 ocredit=-1 reject_username enforce_for_root

Ниже приведено описание используемых опций;

retry = 3: эта опция устанавливает количество раз, когда вам будет предложено ввести правильный пароль перед возвратом ошибки. В этом случае это значение равно 3.

minlen = 8: устанавливает минимально допустимый размер для нового пароля.

difok = 3: Указывает количество символов, которое должно быть похоже на символы в предыдущем пароле.

lcredit = -1: устанавливает минимальное количество строчных букв, которое должен содержать пароль.

ucredit = -1: устанавливает минимальное количество заглавных букв в пароле.

dcredit = -1: устанавливает минимальное количество цифр в пароле.

ocredit = -1: установить минимальное количество других символов, таких как @, #,! $% и т. д. на пароле.

reject_username: отклоняет пароль, если содержит имя пользователя в прямой или обратной форме.

Enforce_for_root: Гарантирует, что, даже если это пользователь root, который устанавливает пароль, политики сложности должны быть применены. Эта опция по умолчанию отключена, что означает, что печатается только сообщение о неудачной проверке, но root может изменить пароль в любом случае.

Если вам нужно увидеть больше опций для обеспечения сложности пароля, запустите man pam_pwquality.

Проверьте сложность пароля

Чтобы проверить это, как пользователь amos, я собираюсь попробовать 3 пароля, которые не соответствуют вышеуказанным требованиям (не менее 8 символов, цифра, строчные буквы, символы и заглавные буквы).

amos@itsecforu:~$ passwd Changing password for amos. (current) UNIX password: New password: BAD PASSWORD: The password is too similar to the old one New password: BAD PASSWORD: The password contains less than 1 digits New password: BAD PASSWORD: The password contains less than 1 non-alphanumeric characters passwd: Have exhausted maximum number of retries for service passwd: password unchanged

Далее я собираюсь использовать более сложный пароль, который соответствует определенной выше политике: P@ssword1.

amos@itsecforu:~$ passwd Changing password for amos. (current) UNIX password: amos123 New password:P@ssword1Retype new password:P@ssword1passwd: password updated successfully

Проверьте изменение пароля от имени пользователя root.

root@itsecforu:~# passwd amos New password: BAD PASSWORD: The password contains less than 1 uppercase letters New password: BAD PASSWORD: The password contains less than 1 digits New password: BAD PASSWORD: The password contains less than 1 non-alphanumeric characters passwd: Have exhausted maximum number of retries for service passwd: password unchanged

root@itsecforu:~# passwd amos New password: H@cker123 Retype new password: H@cker123 passwd: password updated successfully

Вот и все. Это все, что требуется для обеспечения соблюдения политики сложности паролей в Ubuntu 18.04.