В нашей предыдущей статье мы рассказали, как установить и настроить Nessus в системе Linux.

Как установить сканер Nessus на Ubuntu 18.04 / Debian 9

В этом руководстве мы узнаем, как сканировать целевой хост на наличие уязвимостей с помощью сканера уязвимостей Nessus.

Создать новое сканирование

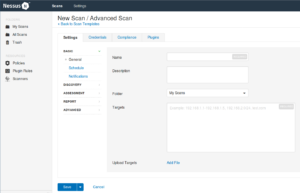

Чтобы создать новое сканирование, войдите в веб-интерфейс Nessus и нажмите вкладку «Scans» в верхней панели навигации.

Это открывает папку «My Scans» на левой панели.

Выберите интересующий вас шаблон сканирования из списка по умолчанию.

Давайте выберем шаблон Advanced Scan в качестве примера.

Откроется страница выбранного шаблона, показанная ниже.

В разделе «Settings» заполните данные сканирования правильно.

ПРИМЕЧАНИЕ. Вы можете создавать свои собственные шаблоны политик сканирования, где вы можете определить конкретные конфигурации, которые можно применить к определенному сканированию. Смотрите наше следующее руководство о том, как создавать пользовательские шаблоны политик сканирования в Nessus.

Сохранить или запустить сканирование

Закончив настройку, вы можете нажать кнопку «Save», чтобы сохранить сканирование для запуска позже, или щелкнуть раскрывающийся список и нажать «Lounch», чтобы сразу же сохранить и запустить сканирование.

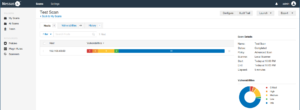

Просмотр сведений о сканировании

Когда сканирование завершится, нажмите на сканирование, и откроется страница с подробностями сканирования, как показано ниже.

Чтобы отобразить уязвимости, связанные с системой, перейдите на вкладку Vulnerabilities.

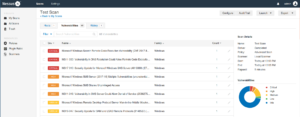

Снимок экрана ниже не отражает весь список уязвимостей моей тестовой системы.

Чтобы узнать больше об уязвимости, описании, предлагаемом способе устранения, информации о рисках, деталях исправления, нажмите на саму уязвимость.

Итак, до этого мы создали и запустили пробное сканирования для нашей тестовой системы.

Наслаждайтесь охотой на уязвимости.