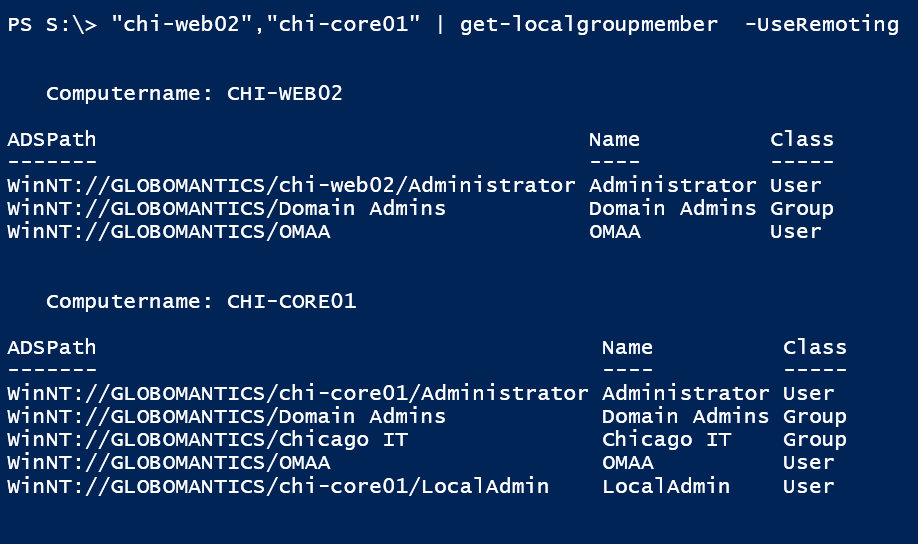

Операционная система Windows имеет встроенную учетную запись администратора.

Отключить и переименовать учетную запись локального администратора

Чтобы защитить учетную запись администратора от атак методом перебора, вы можете отключить встроенную учетную запись администратора, а если вы не можете сделать это, вы можете переименовать ее.

Самый простой способ переименовать встроенную учетную запись администратора – использовать групповые политики.

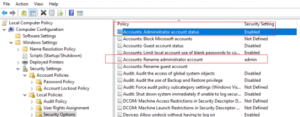

Откройте редактор локальной политики (gpedit.msc) или домена (gpmc.msc) и перейдите к следующему разделу консоли: Computer Configuration > Policies > Windows Settings > Security Settings > Local Policies > Security Options.

Обратите внимание на две политики:

- Accounts: Administrator account status – позволяет заблокировать учетную запись администратора;

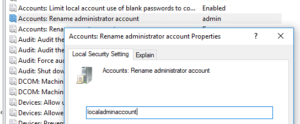

- Account: Rename administrator account- позволяет переименовать встроенную учетную запись администратора;

Чтобы переименовать учетную запись, включите политику (Определите параметры этой политики) и установите новое имя пользователя.

Например, localadminaccount.

Переименование усложнит процесс взлома пароля, поскольку злоумышленнику придется сначала узнать имя учетной записи, а затем приступить к подбору пароля.

Переименование учетной записи повышает безопасность, но эта мера недостаточно эффективна.

Учетная запись администратора имеет известный идентификатор безопасности (SID), и существуют способы, которые позволяют проходить аутентификацию с помощью SID, а не имени пользователя.

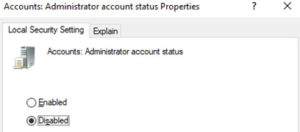

Поэтому более эффективным способом защиты учетной записи администратора является ее отключение.

Для этого включите политику состояния учетных записей: учетные записи администратора и измените ее значение на Disabled.

Запретить вход в систему под учетной записью локального администратора

Трудно ограничить права локального администратора в Windows, поэтому для повышения уровня защиты вы можете запретить локальный и / или удаленный вход в систему под учетной записью локального администратора. Вы также можете использовать GPO для этого.

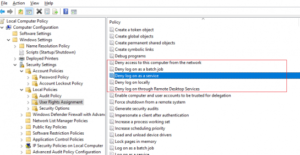

Перейдите в раздел Computer Configuration > Policies > Windows Settings -> Security Settings > Local Policies > User Rights Assignment>User Rights Assignment.

Обратите внимание на следующие правила:

- Deny log on locally — позволяет отключить локальный вход в систему;

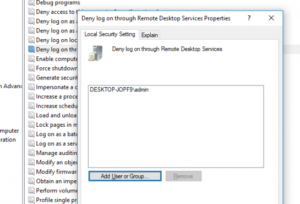

- Deny log on through Remote Desktop Service — позволяет запретить доступ с использованием служб удаленных рабочих столов (RDP);

- Deny access to this computer from the network — позволяет запретить доступ определенных компьютеров к компьютеру по сети;

- Deny log on as a service — позволяет запретить пользователю регистрироваться как сервис. Это разрешение позволяет службам Windows работать в фоновом режиме;

- Deny log on as a batch job — позволяет запретить пользователю регистрироваться как пакетное задание (используется планировщиком заданий и некоторыми другими службами).

Вы можете включить любую из этих политик (или все сразу), отметив опцию ″Define this policy settings″ и добавив учетную запись администратора в политику.

Microsoft рекомендует отключить все методы входа для локальной учетной записи администратора, кроме локальной регистрации.

Наконец, несколько важных моментов:

- если вы решили отключить встроенную учетную запись администратора, то не забудьте создать на своем компьютере хотя бы одного пользователя с правами администратора:

- Не рекомендуется применять эти политики к контроллерам домена. Дело в том, что на контроллерах домена нет локальных учетных записей, и политики применяются к учетной записи администратора DSRM. Если эта учетная запись недоступна, вы не сможете войти на контроллер домена в режиме восстановления Active Directory;

- Если вы отключите политику переименования учетной записи администратора, имя учетной записи может не измениться на исходное.