Являетесь ли вы тестировщиком на проникновение, пытающимся выполнить быстрый сбор информации ?

Digger – это многофункциональный инструмент, написанный на python для всех ваших первичных сборов данных.

Digger поможет вам выполнить множество основных задач сбора информации.

Он использует API-интерфейсы для сбора всех данных, чтобы скрыть вашу личность.

В этом руководстве я покажу вам, как вы можете установить и использовать Digger для выполнения следующих задач:

- Поиск Whois

- Обратный поиск DNS

- Поиск DNS

- Сканирование портов

- Проверка заголовка HTTP

- Traceroute онлайн

- Поиск местоположения IP-адресов

- Проверка robots.txt

- Извлечение URL

Как скачать инструмент сбора информации Digger

Digger – это скрипт Python, который можно легко загрузить в любой Linux-системе с помощью git clone

$ git clone https://github.com/Sameera-Madhushan/Digger Cloning into 'Digger'... remote: Enumerating objects: 29, done. remote: Counting objects: 100% (29/29), done. remote: Compressing objects: 100% (28/28), done. remote: Total 29 (delta 14), reused 0 (delta 0), pack-reused 0 Unpacking objects: 100% (29/29), done.

Вы должны получить каталог Digger после клонирования.

$ tree Digger Digger ├── digger.py ├── LICENSE ├── README.md └── requirements.txt 0 directories, 4 files

Как использовать инструмент сбора информации Digger

cd Digger

Установка зависимостей Python

sudo pip3 install -r requirements.txt

После установки зависимостей запустите скрипт Digger Python:

python3 digger.py

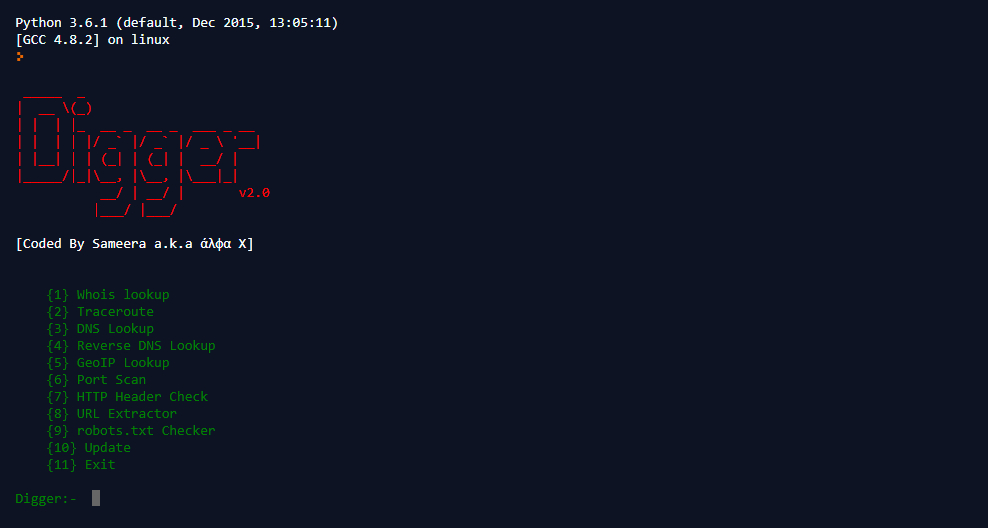

При запуске скрипта вы должны получить вывод, как показано ниже.

_____ _

| __ \(_)

| | | |_ __ _ __ _ ___ _ __

| | | | |/ _` |/ _` |/ _ \ '__|

| |__| | | (_| | (_| | __/ |

|_____/|_|\__, |\__, |\___|_|

__/ | __/ | v2.0

|___/ |___/

[Coded By Sameera a.k.a άλφα Χ]

{1} Whois lookup

{2} Traceroute

{3} DNS Lookup

{4} Reverse DNS Lookup

{5} GeoIP Lookup

{6} Port Scan

{7} HTTP Header Check

{8} URL Extractor

{9} robots.txt Checker

{10} Update

{11} Exit

Digger:-

Теперь используйте цифры, указанные для анонимного выполнения вашей сбор информации. См. Примеры ниже.

Выполните поиск Whois

Digger:- 1 Do You Wish to Dig Your Own Information[yes/no] - no Enter IP or Domain for lookup:- google.com [#] Checking the availability of API server... [#] API Server is Online Domain Name: GOOGLE.COM Registry Domain ID: 2138514_DOMAIN_COM-VRSN Registrar WHOIS Server: whois.markmonitor.com Registrar URL: http://www.markmonitor.com Updated Date: 2018-02-21T18:36:40Z Creation Date: 1997-09-15T04:00:00Z Registry Expiry Date: 2020-09-14T04:00:00Z Registrar: MarkMonitor Inc. Registrar IANA ID: 292 Registrar Abuse Contact Email: abusecomplaints@markmonitor.com Registrar Abuse Contact Phone: +1.2083895740 Domain Status: clientDeleteProhibited https://icann.org/epp#clientDeleteProhibited Domain Status: clientTransferProhibited https://icann.org/epp#clientTransferProhibited Domain Status: clientUpdateProhibited https://icann.org/epp#clientUpdateProhibited Domain Status: serverDeleteProhibited https://icann.org/epp#serverDeleteProhibited Domain Status: serverTransferProhibited https://icann.org/epp#serverTransferProhibited Domain Status: serverUpdateProhibited https://icann.org/epp#serverUpdateProhibited Name Server: NS1.GOOGLE.COM Name Server: NS2.GOOGLE.COM Name Server: NS3.GOOGLE.COM Name Server: NS4.GOOGLE.COM DNSSEC: unsigned URL of the ICANN Whois Inaccuracy Complaint Form: https://www.icann.org/wicf/ >>> Last update of whois database: 2018-12-05T05:09:08Z <<< For more information on Whois status codes, please visit https://icann.org/epp The Registry database contains ONLY .COM, .NET, .EDU domains and Registrars.

Выполнение поиска DNS

Digger:- 3 Enter Domain - google.com [#] Checking the availability of API server... [#] API Server is Online google.com. 299 IN A 216.58.217.174 google.com. 299 IN AAAA 2607:f8b0:4004:80e::200e google.com. 299 IN TXT "docusign=05958488-4752-4ef2-95eb-aa7ba8a3bd0e" google.com. 599 IN MX 50 alt4.aspmx.l.google.com. google.com. 59 IN SOA ns1.google.com. dns-admin.google.com. 224084865 900 900 1800 60 google.com. 599 IN MX 30 alt2.aspmx.l.google.com. google.com. 3599 IN TXT "facebook-domain-verification=22rm551cu4k0ab0bxsw536tlds4h95" google.com. 21599 IN CAA 0 issue "pki.goog" google.com. 21599 IN NS ns3.google.com. google.com. 21599 IN NS ns2.google.com. google.com. 599 IN MX 20 alt1.aspmx.l.google.com. google.com. 21599 IN NS ns4.google.com. google.com. 599 IN MX 10 aspmx.l.google.com. google.com. 3599 IN TXT "v=spf1 include:_spf.google.com ~all" google.com. 599 IN MX 40 alt3.aspmx.l.google.com. google.com. 21599 IN NS ns1.google.com.

Следуйте той же схеме, чтобы выполнять сбор другой информации, поддерживаемые Digger.

Если вы хотите обновить инструмент, используйте {10} Update

¯\_(ツ)_/¯

Примечание: Информация для исследования, обучения или проведения аудита. Применение в корыстных целях карается законодательством РФ.

Как скачать инструмент…Нет такого инструмента Digger,в github.com.

Видимо удалили 🙁