Сегодня я нашел уязвимость в WordPress. Хакеры могут использовать его, чтобы получить исходный IP-адрес вашего сервера, чтобы они могли запустить DDOS-атаку.

Вот как они могут это получить и как вы можете остановить это.

Как получить исходный IP-адрес сервера через регистрацию пользователя

Шаг 1. Зарегистрируйте учетную запись на своем сайте WordPress.

Перейдите к одному из следующих URL-адресов, чтобы зарегистрировать аккаунт

yourdomain.com/wp-admin yourdomain.com/wp-login.php yourdomain.com/wp-login.php?action=register

Введите имя пользователя и адрес электронной почты.

Как администратор вашего сайта WordPress, вы получите уведомление по электронной почте о том, что новый пользователь регистрирует учетную запись на вашем сайте.

В то же время ваш сайт отправит электронному письму новому пользователю (потенциальному атакующему), чтобы установить пароль.

Шаг 2. Откройте исходное сообщение электронной почты

Вместо того, чтобы устанавливать пароль, хакер открывает исходное сообщение электронной почты.

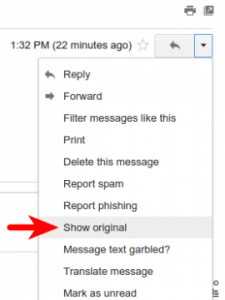

В Gmail откройте письмо, отправленное WordPress, и в правом верхнем углу нажмите стрелку раскрывающегося списка и выберите показать оригинал.

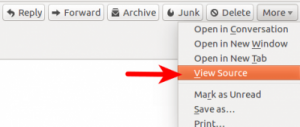

В Mozilla Thunderbird откройте письмо, отправленное WordPress.

В правом верхнем углу нажмите кнопку «More» и выберите «View Source» в раскрывающемся меню.

Вот как выглядят первые несколько строк исходного сообщения:

Return-Path: <admin@yourdomain.com>

Received:from yourdomain.com([12.34.56.78])<< Это оригинальный IP-адрес вашего сервера!

by smtp.gmail.com with ESMTPSA id 388343daereqrefa.19.2016.01.05.21.32.31

for <the-hacker@gmail.com>

(version=TLS1 cipher=AES128-SHA bits=128/128);

Tue, 05 Jan 2016 21:32:33 -0800 (PST)

В строке Received: from хакер может увидеть исходный IP-адрес вашего сервера!

Даже если ваш сервер использует внешний SMTP-сервер для отправки электронной почты, исходный IP-адрес сервера все еще можно увидеть в исходном сообщении электронной почты.

X-Received: by 10.66.155.8 with SMTP id qrer3439005dfd.18.1452058439952;

Tue, 05 Jan 2016 21:33:59 -0800 (PST)

Return-Path: <smtp@external.com>

Received:from yourdomain.com ([12.34.56.78]) << Это оригинальный IP-адрес вашего сервера!

by smtp.external.com with ESMTPSA id rewre134373dfa.35.2016.01.05.21.33.57

for <the-hacker@gmail.com>

(version=TLS1 cipher=AES128-SHA bits=128/128);

Tue, 05 Jan 2016 21:33:59 -0800 (PST)

Почему это плохо для вас?

Если вы используете службу CDN ( а вы должны), исходный IP-адрес вашего сервера защищен CDN.

Когда люди ищут IP-адрес вашего сервера в DNS, они получат IP-адрес, указывающий на узел CDN.

Если хакер запускает DDOS-атаку на ваш домен, этот плохой DDOS-трафик будет поступать на узлы CDN, развернутые по всему миру вашим поставщиком CDN.

Ваш исходный сервер не получит эти вредоносные DDOS-запросы.

Но если хакер обнаружил исходный IP-адрес вашего сервера по электронной почте, он может запустить DDOS-атаку непосредственно на ваш исходный IP-адрес.

За короткий промежуток времени ваша загрузка сервера увеличивается, и ваша пропускная способность заканчивается.

Легальные посетители получат сообщение об отказе в обслуживании в своем браузере.

Как остановить это

Вы можете остановить его, отключив регистрацию пользователя на своем сайте WordPress.

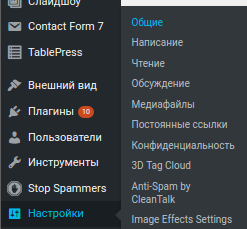

На панели инструментов WordPress откройте «Настройки»> «Общие».

Снимите отметку в графе Членство –

| Членство |

|---|

Ссылка регистрации на вашем сайте исчезнет.

Таким образом, посетители не могут зарегистрироваться на вашем сайте, и ваш сайт не будет отправлять какие-либо письма хакерам.

Суть

Ваш веб-сервер должен отправлять электронную почту только себе или администратору.

Вы должны настроить свой почтовый сервер на другом сервере.

Проще правильно настроить собственный почтовый сервер, что бы он удалял такие заголовки.

Да тут одна настройка -куда уже еще проще ? 🙂

Во первых. Регистрация может быть нужна. Сайты разные бывают.

Во вторых. Если свой почтовик правильно настроен, то и из ваших писем он лишнее удалять будет. Вы никогда не видели, как в корпоративной почте в письмах отображаются все транзитные внутренние адреса?

Да с этим я согласен, говорилось про тот частный случай.