Splunk – это мощное, надежное и полностью интегрированное программное обеспечение для управления журналами в режиме реального времени для сбора, хранения, поиска, диагностики и отправки отчетов о любых журналах и машинах, в том числе структурированных, неструктурированных и сложных многострочных журналах приложений.

Он позволяет собирать, хранить, индексировать, искать, сопоставлять, визуализировать, анализировать и сообщать о любых данных журнала или машинных данных быстро и воспроизводимым образом для выявления и устранения проблем, связанных с операциями и безопасностью.

Кроме того, splunk поддерживает широкий диапазон использования журналов, таких как консолидация и сохранение журналов, безопасность, устранение неполадок в работе ИТ, устранение неполадок приложений, а также отчетность о соответствии и многое другое.

Особенности Splunk:

- Он легко масштабируется и полностью интегрируется.

- Поддерживает как локальные, так и удаленные источники данных.

- Позволяет индексировать машинные данные.

- Поддерживает поиск и корреляцию любых данных.

- Поддерживает мониторинг и оповещение.

- Также поддерживает отчеты и панель мониторинга для визуализации.

- Обеспечивает гибкий доступ к реляционным базам данных, данным с разделителями полей в файлах с разделителями-запятыми (.CSV) или в других корпоративных хранилищах данных, таких как Hadoop или NoSQL.

- Поддерживает широкий спектр вариантов использования журналов и многое другое.

В этой статье мы покажем, как установить последнюю версию Splunk Log Analyzer и как добавить файл журнала (источник данных) и выполнить поиск через него в событиях CentOS 7 (также работает с распределением RHEL).

Рекомендованные системные требования:

- Сервер CentOS 7 или сервер RHEL 7 с минимальной установкой.

- Минимальная оперативка – 12 ГБ

1. Перейдите на сайт splunk, создайте учетную запись и скачайте последнюю доступную версию для своей системы со страницы загрузки Splunk Enterprise.

Пакеты RPM доступны для Red Hat, CentOS и аналогичных версий Linux.

Кроме того, вы можете загрузить его напрямую через веб-браузер или получить ссылку для загрузки и использовать команду wget commandv для захвата пакета через командную строку, как показано ниже:

# wget -O splunk-7.1.2-a0c72a66db66-linux-2.6-x86_64.rpm 'https://www.splunk.com/bin/splunk/DownloadActivityServlet?architecture=x86_64&platform=linux&version=7.1.2&product=splunk&filename=splunk-7.1.2-a0c72a66db66-linux-2.6-x86_64.rpm&wget=true'

2. После того как вы загрузили пакет, установите RPM Splunk Enterprise в каталог /opt/splunk по умолчанию, используя диспетчер пакетов RPM, как показано ниже:

# rpm -i splunk-7.1.2-a0c72a66db66-linux-2.6-x86_64.rpm warning: splunk-7.1.2-a0c72a66db66-linux-2.6-x86_64.rpm: Header V4 DSA/SHA1 Signature, key ID 653fb112: NOKEY useradd: cannot create directory /opt/splunk complete

3. Затем для запуска службы используйте интерфейс командной строки Splunk Enterprise (CLI).

# /opt/splunk/bin/./splunk start

Прочтите ЛИЦЕНЗИОННОЕ СОГЛАШЕНИЕ НА ПРОГРАММНОЕ ОБЕСПЕЧЕНИЕ SPLUNK, нажав Enter.

Как только вы закончите читать, вас спросят, согласны ли вы с этим лицензионным соглашением? Введите Y для продолжения.

Do you agree with this license? [y/n]: y

Затем создайте учетные данные для учетной записи администратора, ваш пароль должен содержать не менее 8 общих печатных символов ASCII

Create credentials for the administrator account. Characters do not appear on the screen when you type the password. Password must contain at least: * 8 total printable ASCII character(s). Please enter a new password: Please confirm new password:

4. Если все установленные файлы не повреждены и все предварительные проверки пройдены, будет запущен демон сервера splunkd (splunkd), будет создан секретный ключ RSA 2048 бит, и вы сможете получить доступ к веб-интерфейсу splunk.

All preliminary checks passed. Starting splunk server daemon (splunkd)... Generating a 2048 bit RSA private key ......................+++ .....+++ writing new private key to 'privKeySecure.pem' ----- Signature ok subject=/CN=tecmint/O=SplunkUser Getting CA Private Key writing RSA key Done [ OK ] Waiting for web server at http://127.0.0.1:8000 to be available............. Done If you get stuck, we're here to help. Look for answers here: http://docs.splunk.com The Splunk web interface is at http://tecmint:8000

5. Затем откройте порт 8000, который прослушивает сервер Splunk, в вашем брандмауэре, используя firewall-cmd.

# firewall-cmd --add-port=8000/tcp --permanent # firewall-cmd --reload

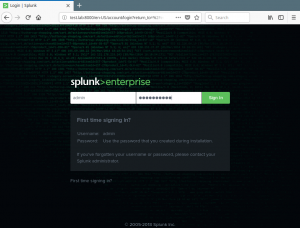

6. Откройте веб-браузер и введите следующий URL-адрес для доступа к веб-интерфейсу splunk.

http://SERVER_IP:8000

Чтобы войти в систему, используйте Username: admin и пароль, который вы создали во время процесса установки.

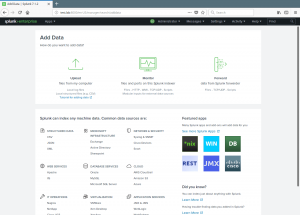

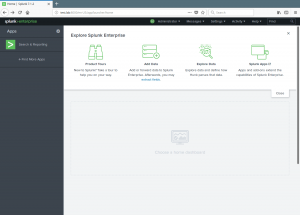

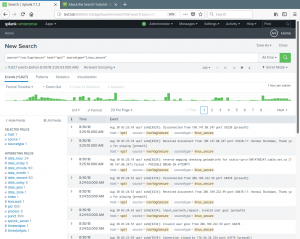

7. После успешного входа в систему вы попадете в консоль управления splunk, показанной на следующем снимке экрана.

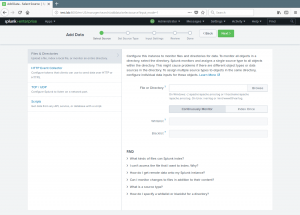

Чтобы контролировать файл журнала, например /var/log/secure, нажмите «Add data».

8. Затем нажмите «Monitor», чтобы добавить данные из файла.

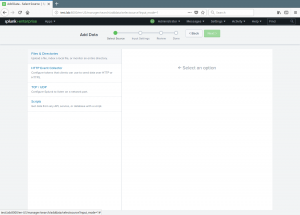

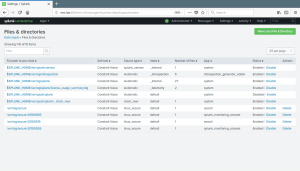

9. В следующем интерфейсе выберите Files & Directories.

10. Затем настройте ваш образец для мониторинга файлов и каталогов.

Чтобы контролировать все объекты в каталоге, выберите каталог.

Чтобы контролировать один файл, выберите его.

Нажмите Browse, чтобы выбрать источник данных.

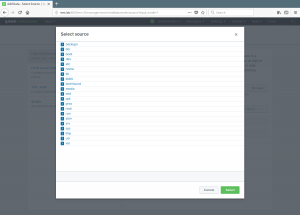

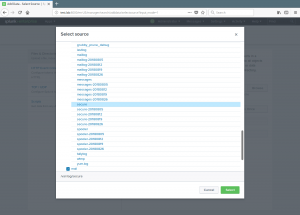

11. Вам будет показан список каталогов в вашем root/ каталоге (/), перейдите к файлу журнала, который вы хотите контролировать (/var/log/secure), и нажмите «Select».

12. После выбора источника данных выберите «Continuously Monitor», чтобы посмотреть этот файл журнала и нажмите «Next», чтобы установить тип источника.

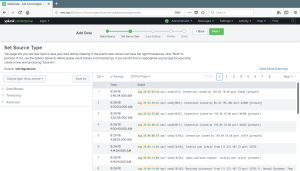

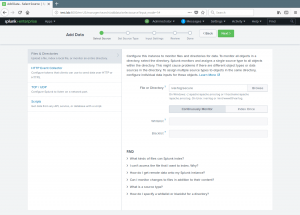

13. Затем установите тип для источника данных.

Для нашего тестового файла журнала (/var/log/secure) нам нужно выбрать операционную систему → linux_secure; это позволяет splunk знать, что файл содержит сообщения, связанные с безопасностью, из системы Linux.

Затем нажмите «Next», чтобы продолжить.

14. Вы можете дополнительно установить дополнительные входные параметры для этих данных.

Под App contex выберите «Search & Reporting». Затем нажмите «Browse. После просмотра нажмите «Submit».

15. Теперь ваш файл был успешно создан. Нажмите «Start Searching» для поиска ваших данных.

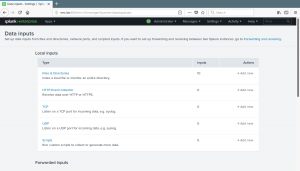

16. Чтобы просмотреть все ваши вводы данных, откройте Settings→Data→Data Inputs.

Затем нажмите на тип, который вы хотите просмотреть, например, «Files & Directories».

17. Ниже приведены дополнительные команды для управления (перезапуска или остановки) демона splunk.

# /opt/splunk/bin/./splunk restart # /opt/splunk/bin/./splunk stop

С этого момента вы можете добавить дополнительные источники данных (локальные или удаленные с помощью Splunk Forwarder), изучить ваши данные и / или установить приложения Splunk для повышения функциональности по умолчанию.

Вы можете сделать больше, прочитав документацию, представленную на официальном сайте.

Домашняя страница Splunk: https://www.splunk.com/