Yasuo – это ruby скрипт, который сканирует на уязвимости сторонние веб-приложения.

Существует более 10 000 уязвимостей, доступных для удаленного использования, которые существуют в тоннах веб-приложений / интерфейсов , которые могут позволить злоумышленнику полностью скомпрометировать бэк-энд сервер.

Эти уязвимости варьируются от RCE до загрузки вредоносных файлов в SQL-инъекцию в RFI / LFI и т. д.

Yasuo собран для быстрого сканирования сети для таких уязвимых приложений.

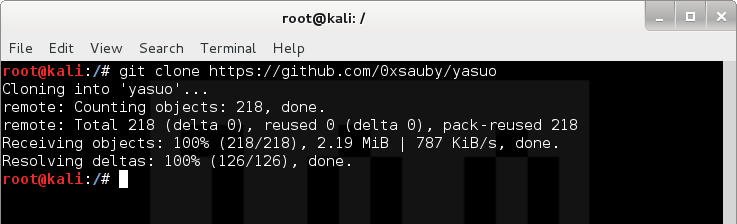

Установка

Вам необходимо установить следующее

bundle install –path vendor bundler exec ./yasuo.rb -f [myfile]

Использование

-r :: Если вы хотите, чтобы Yasuo выполнял сканирование портов, используйте этот переключатель для предоставления IP-адреса или диапазона IP-адресов

-l :: Если вы хотите, чтобы Yasuo выполнял сканирование портов, используйте этот переключатель, чтобы предоставить входной файл с IP-адресами с новой строкой, аналогичными параметру -iL nmap

-s :: Предоставить файл подписи. [./yasuo.rb -s mysignatures.yaml -f nmap.xml] [По умолчанию – signatures.yaml]

-f :: Если вы не хотите, чтобы Yasuo выполнял сканирование портов и уже имел выход nmap в формате xml, используйте этот переключатель для подачи вывода nmap

-u :: Задает файл URL, сохраненный в новой строке, сохраненный от предыдущего запуска Yasuo. Подробности смотрите ниже.

-n :: Сообщает Yasuo о том, что он не будет пинговать хост при выполнении сканирования порта. Стандартный вариант nmap.

-p :: Используйте этот переключатель для указания номера порта / диапазона

-A :: Используйте этот переключатель для сканирования всех портов 65535. Стандартный вариант nmap.

-b [all / form / basic] :: Если обнаруженное приложение реализует аутентификацию, используйте этот переключатель для принудительной авторизации. «all» будет скопировать как форму, так и http basic auth. «Форма» будет работать только на основе формы на основе формы. «basic» будет только грубой силой http basic auth.

-t :: Укажите максимальное количество потоков

-h :: Ну, угадай сам 🙂

Примеры

# ./yasuo -r 127.0.0.1 -p 80,8080,443,8443 -b form

Вышеприведенная команда будет выполнять сканирование 127.0.0.1 на портах 80, 8080, 443 и 8443 и будет выполнять вход для всех приложений, реализующих проверку подлинности на основе форм.

# ./yasuo -l / project / hosts -p 80,8080,443,8443

Вышеупомянутая команда будет выполнять сканирование портов с /projects/hosts хостов на портах 80, 8080, 443 и 8443 и не будет выполнять никаких действий брутфорса в отношении обнаруженных приложений.

# ./yasuo -f my_nmap_output.xml -b all

Вышеупомянутая команда будет анализировать выходной файл nmap «my_nmap_output.xml» и будет выполнять логический вход для всех приложений, реализующих базовую аутентификацию на основе форм и HTTP.